Что такое ключ шифрования информатика

Лекция 15. Кодирование и шифрование. Защита информации

15.1. Что такое шифрование и дешифрование

Проблема защиты информации от несанкционированного доступа заметно обострилась в связи с широким распространением компьютерных сетей (особенно глобальных). Защита информации необходима для уменьшения вероятности разглашения, утечки, умышленного искажения, утраты или уничтожения информации, представляющей определенную ценность для ее владельца.

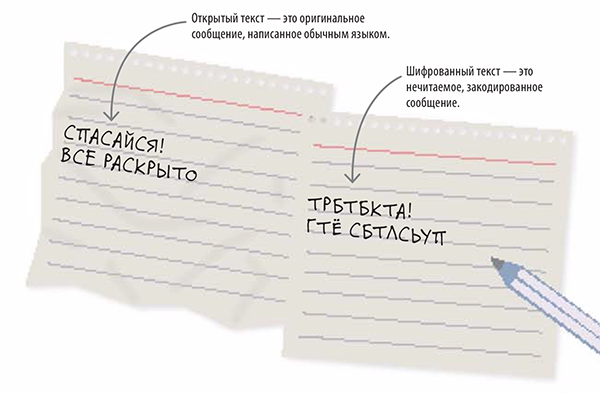

| Шифрование это такое преобразование информации, которое делает исходные данные нечитаемыми и труднораскрываемыми без знания ключа. |

Под ключом понимается секретная информация, определяющая, какое преобразование из множества возможных преобразований выполняется в данном случае над открытым текстом.

15.2. Какие бывают шифры

Существует несколько классификаций шифров.

В первом случае в шифраторе отправителя и дешифраторе получателя используется один и тот же ключ.

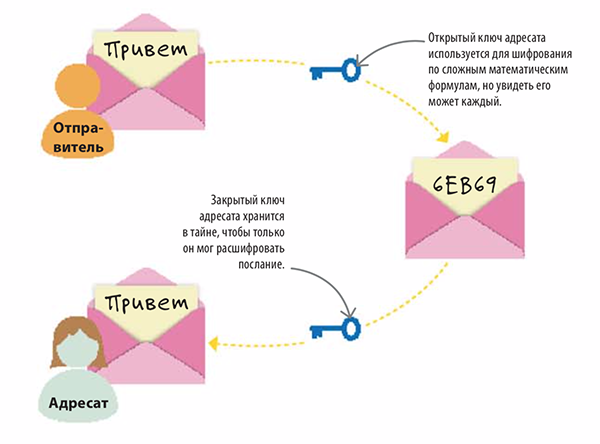

Во втором случае получатель вначале по открытому каналу передает отправителю открытый ключ, с помощью которого отправитель шифрует информацию. При получении информации получатель дешифрует ее с помощью второго секретного ключа.

Криптостойкостью называется характеристика шифра, определяющая его устойчивость к дешифрованию без знания ключа.

15.3. Что такое шифрование с открытым ключом

Было предложено (в 40-х годах 20-го века) разрабатывать шифр так, чтобы его раскрытие было эквивалентно решению сложной математической задачи. Сложность задачи должна быть такой, чтобы объем необходимых вычислений превосходил бы возможности современных ЭВМ.

В несимметричных системах приходится применять длинные ключи (1024 бит и больше). Это резко увеличивает время шифрования, генерация ключей становится довольно длительной, зато пересылать ключи можно по открытым каналам связи.

В симметричных алгоритмах используют более короткие ключи, поэтому шифрование и дешифрование происходят быстрее. Но рассылка ключей становится сложной процедурой.

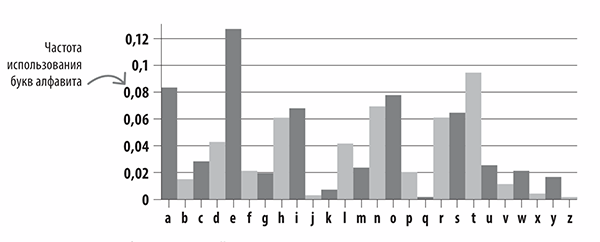

На протяжении всего времени дешифрованию криптограмм помогает частотный анализ появления отдельных символов и их сочетаний. Вероятности появления отдельных букв в тексте сильно различаются. Например, в русском языке буква «о» появляется в 45 раз чаще буквы «ф» и в 30 раз чаще буквы «э». Анализируя достаточно длинный текст, зашифрованный методом замены, можно по частотам появления символом произвести замену и восстановить исходный текст.

По мнению некоторых специалистов, нет нераскрываемых шифров. Рассекретить любую шифрограмму можно либо за большое время, либо за большие деньги (использование нескольких суперкомпьютеров).

Есть и другое мнение. Если длина ключа равна длине сообщения, а ключ генерируется из случайных чисел с равновероятным распределением и меняется с каждым новым сообщением, то шифр невозможно взломать даже теоретически.

15.4. Какие существуют методы шифрования

Что такое ключ шифрования информатика

Важные понятия

Как объяснить ребенку информатику

Что такое шифрование?

Не одну тысячу лет люди посылают сообщения, понятные только конкретным адресатам, чтобы защитить свои тайны от перехвата. Создание таких сообщений называется шифрованием.

Шифрование — это процесс изменения сообщений, после которого их могут прочитать лишь определенные адресаты. Исторически главным назначением шифрования была связь между военачальниками, шпионами и главами государств. Сегодня, с развитием интернета и онлайн-шопинга, важность шифрования неуклонно растет. Например, оно помогает защитить средства покупателей от мошенников.

Нешифрованное сообщение, или открытый текст, кодируется с помощью алгоритма и ключа. Получается шифрованный текст, который можно прочитать, используя правильный ключ.

Простое шифрование

В перестановочном шифре позиции букв в сообщении меняются по некоему правилу, которое и является ключом. Адресат, тоже владеющий ключом, выполняет обратный процесс и получает оригинальный текст. Запись сообщения задом наперед — это тоже перестановочный шифр, но нестойкий, потому что его легко разгадать. Перестановочные шифры меняют буквы местами согласно правилу или набору правил.

Частотный анализ

Перестановочный шифр легко взломать методом частотного анализа. Выбрав наиболее часто встречающиеся буквы шифровки, можно соотнести их с наиболее частотными в словах языка. В английском языке чаще всего используется буква «e», а в русском — «о».

Шифр подстановки

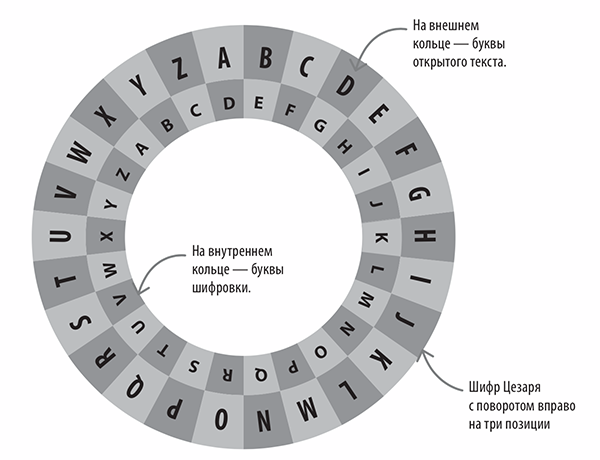

Использовался Юлием Цезарем. Каждая исходная буква сдвигается по алфавиту на заданное число позиций. Ключом является величина сдвига.

Шифрование с открытым ключом

Недостаток простых шифров в простоте их перехвата и взлома. Эту проблему решает придуманное в 1970-х годах шифрование с открытым ключом. У каждой стороны есть два ключа — открытый, служащий для шифрования, и закрытый, который известен лишь отправителю и адресату.

Открытый ключ шифрует текст так, что решений может быть бессчетное множество. Закрытый ключ содержит данные, сводящие решение к одному варианту.

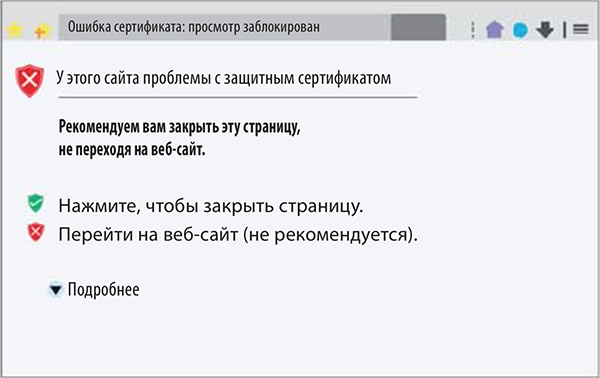

Чтобы зашифровать интернет-соединение, к обычным процедурам связи добавляют протокол SSL. URL сайта, использующего SSL, начинается с «https» вместо «http». Любой сайт, который хочет работать с SSL-протоколом, должен получить сертификат у официального провайдера. В него входят открытый и закрытый ключи для шифрования трафика между сайтом и его посетителями. Также SSL используется для защиты почтовых сообщений.

Если сайт использует просроченный или не заверенный сертификат, браузер выдаст предупреждение. Некоторые браузеры блокируют просмотр таких сайтов.

Передача ключей шифрования означает, что третьи лица будут знать пароли пользователей, иметь возможность читать переписку, отслеживать нахождение пользователя на сайте. Однако закон предполагает, что ключи шифрования хотя и будут храниться на стороннем сервисе, но смогут использоваться только по решению суда. В «Яндексе» заявили, что можно соблюсти интересы безопасности без передачи ключей. Как это будет, скоро узнаем.

Энциклопедия «Как объяснить ребенку информатику» поможет разобраться в цифровой среде детям и взрослым.

Что такое шифрование: вся информация о современном шифровании данных

С термином «шифрование» сталкивались многие, но далеко не все знают, что конкретно оно означает. Шифрование представляет собой кодирование информации и применяется в разных онлайн-сервисах, чтобы защищать пользовательские данные. Это может быть электронная почта, мгновенные текстовые сообщения, банковские сведения, хранящиеся в облачных сервисах файлы и т.д.

Ниже мы подробно расскажем о том, что такое шифрование, о разных его видах, каким именно способом оно защищает данные и почему важно пользоваться им.

Что такое шифрование?

Шифрование изобрели далеко не вчера и даже не в нашу цифровую эпоху. Криптография была известна ещё в Древнем Египте. В те времена засекреченные сообщения обычно шифровали при помощи замены символов. Известный шифр Цезаря менял одну букву на другую фиксированным числом пробелов в алфавите.

Базовые принципы шифрования остались неизменными с тех времён. В цифровом шифровании берётся читаемый текст, известный также простой текст, и зашифровывается. Это делается при помощи алгоритмов шифрования, которые стали значительно сложнее и труднее для взлома, чем древние с заменой одного символа.

Это произошло благодаря использованию переменных, также известных как ключи. Они генерируются случайным образом и являются уникальными. В некоторых системах шифрования ключи генерируются для каждой новой сессии шифрования. Если злоумышленник хочет похитить данные вашей кредитной карты, он должен знать применяемый алгоритм шифрования данных и ключ.

Получить эти сведения непросто, благодаря чему шифрование хорошо защищает от метода простого угадывания (брутфорс, подбор паролей). Также по этой причине шифрование можно считать одним из лучших методов защиты данных в интернете.

Виды шифрования

Есть два основных типа шифрования: симметричное и асимметричное. Главное отличие между ними заключается в применении ключей.

В симметричном шифровании используется один ключ для шифрования и дешифрования данных. Такой ключ должен быть установлен на устройствах обоих собеседников.

Асимметричное шифрование (шифрование с открытым ключом) применяет два ключа. Один из этих ключей является частным, второй открытым. Частный ключ располагается на вашем устройстве, а открытый ключ устройство отправляет на другое устройство, с которым вы будете связываться.

Принимающее устройство тоже требует собственного частного ключа для декодирования зашифрованных данных. Именно поэтому слово «открытый» не должно пугать. Никто не сможет получить доступ к информации без нужного частного ключа.

Алгоритмы шифрования

Ниже будут перечислены пять наиболее распространённых алгоритмов шифрования и методы их работы.

AES — The Advanced Encryption

Один из самых защищённых алгоритмов симметричного шифрования в наши дни. Здесь применяется шифр с размером блока 128 бит и длиной ключа 128, 192 или 256 бит. Этот алгоритм выбирают многочисленные организации, в том числе правительство США.

Triple DES

Когда первоначальный Data Encryption Standard (DES) стал уязвимым перед атаками, его заменили на новый вариант. Назвали его так потому, что используются три 56-битных ключа. Это алгоритмы симметричного шифрования, но в последнее время его заменили на более надёжные варианты, вроде вышеназванного AES.

Blowfish

Этот алгоритм шифрования создан экспертом по безопасности Брюсом Шнайером. Он также появился в качестве замены морально устаревшему алгоритму DES. Данный алгоритм представляет собой блочный шифр с симметричным ключом и является одним из наиболее безопасных. Благодаря статусу публично доступного этот алгоритм может использовать любой желающий.

Twofish

Автором данного алгоритма также является Брюс Шнайер и этот вариант более продвинутый по сравнению с Blowfish. Этот алгоритм шифрования симметричный и длина ключа может достигать 256 бит. Он не только быстрый и надёжный, но и также доступный для всех желающих.

Ассиметричный алгоритм шифрования, один из наиболее старых и широко используемых стандартов шифрования в сети. Он относительно медленный, но считается очень защищённым.

Для чего нужны алгоритмы шифрования?

Для чего нужны эти сложные технологии защиты данных? В первую очередь для защиты информации и конфиденциальности при работе в интернете. Когда вы отправляете электронное письмо, совершаете покупки в сетевых магазинах, переписываетесь с друзьями или храните файлы в облачных хранилищах, эту информацию нужно защищать.

Вы можете не знать об этом, но многие сервисы, которыми вы пользуетесь, применяют тот или иной алгоритм шифрования. Ниже описаны некоторые популярные методы применения шифрования и как они функционируют.

Сквозное шифрование

Популярность сквозного шифрования в последние годы растёт и вы могли слышать о нём. Значительная часть информации, которую вы отправляете через интернет, хранится у третьих лиц. Например, электронная почта хранится у провайдера электронной почты. Даже если информация зашифрована, шифрование обычно происходит только при передаче. Когда информация просто хранится у вас или у получателя, такого уровня защиты может не быть.

Это не относится к сквозному шифрованию. При его использовании прочитать информацию могут только отправитель и получатель. Даже ваш провайдер интернета или провайдер электронной почты не могут прочитать содержимое вашей переписки. Это отличный вариант для тех, кто хочет сохранить свои тайны. Конечно, даже он не гарантирует надёжность на 100%, но это лучше чем ничего и лучше большинства других вариантов шифрования.

Сквозное шифрование применяется во многих популярных мессенджерах и у провайдеров электронной почты, таких как Signal, WhatsApp, Proton Mail.

HTTPS

Если вы не хотите, чтобы о ваших привычках при работе в интернете кто-то узнал, следует по максимуму применять HTTPS. Этот протокол используется в интернете и часто отображается в виде закрытого замка в адресной строке браузера. Он нужен для обеспечения безопасного соединения при помощи шифрования TLS (Transport Layer Security) или SSL (Secure Sockets Layer).

HTTPS выполняет авторизацию вашего подключения, запрашивая сертификат цифрового или публичного ключа, который должен быть подписан доверенным третьим лицом. HTTPS обычно защищает ваши данные во время передачи. Это уменьшает его конфиденциальность, но всё равно защита HTTPS считается обязательной.

Чтобы убедиться, что вы используете HTTPS, поставьте в браузер расширение вроде HTTPS Everywhere (по этой ссылке Google Chrome). Оно доступно для популярных браузеров Chrome, Firefox, Opera, Firefox на Android.

Шифрование в облачных хранилищах

Сохранение фотографий, видео, документов, любых других файлов в облаке сейчас очень популярно. Естественно, нужно защищать эти файлы. Облачные хранилища предлагают ту или иную форму шифрования.

Существует три типа данных, с которыми работают облачные хранилища: данные в состоянии покоя, данные при передаче и данные в работе. Эти названия говорят сами за себя. В первом случае данные просто лежат на сервере, во втором передаются от одного пользователя к другому, в третьем с файлами ведётся работа и их трудно зашифровать.

Зашифрованы данные или нет, зависит от конкретного провайдера. Некоторые зашифровывают данные в состоянии покоя и при передаче, другие шифруют только данные, которые посчитают конфиденциальными. Виды шифрования также разные у разных провайдеров. Сквозное шифрование в облачных хранилищах пока не распространено.

Тем не менее, большинство популярных сервисов облачного хранения обеспечивают шифрование TSL/SSL при передаче данных и иногда при хранении данных. Dropbox предлагает инструменты сквозного шифрования вроде Boxcryptor. Они могут шифровать файлы локально на вашем компьютере, прежде чем вы отправите их в облако.

Шифрование диска

Чтобы обеспечить более высокий уровень защиты, можно шифровать хранящиеся на компьютере файлы. Здесь на помощь приходит шифрование диска. Можно зашифровать содержимое всего жёсткого диска.

Существует два способа шифрования диска: программное и аппаратное шифрование. При аппаратном шифровании нужен самошифрующийся диск. Шифрование и дешифрование данных на нём происходит автоматически, пользователю ничего не придётся делать самому. Это могут быть как жёсткие диски, так и твердотельные накопители от популярных производителей, вроде Samsung, Seagate, Toshiba. Естественно, они дороже обычных носителей.

Если для вас это слишком дорого, можно использовать программное шифрование существующих дисков. Есть множество приложений такого рода. Программное шифрование обычно работает в реальном времени, это также называется шифрованием на лету. Шифрование и дешифрование данных выполняется при загрузке и сохранении на диск.

В зависимости от конкретной программы может скорость работы компьютера может замедляться по-разному. Это можно потерпеть ради обеспечения безопасности данных. Приложение BitLocker применяет алгоритм шифрования AES с ключами 128 и 256 бит. Это делает программу отличным вариантом для защиты и обеспечения конфиденциальности данных.

Вы считаете, что вам нечего скрывать и нечего бояться? В любом случае, сбор данных является крупным бизнесом. Пусть даже вы не боитесь, что кто-то будет знать, какие сайты вы посещаете в интернете и что покупаете, вряд ли вы обрадуетесь краже информации о кредитной карте и личных фотографий. Здесь на помощь приходит шифрование. Вот какие его главные преимущества:

Вопросы и ответы

Насколько надёжно шифрование?

Шифрование увеличивает безопасность и конфиденциальность при работе в интернете, но лазейки всегда остаются. Уровень безопасности зависит от типа шифрования. При любом шифровании утечка данных с серверов и слабые пароли могут привести к краже информации.

Можно ли взломать зашифрованные данные?

Да, зашифрованные данные можно расшифровать. Правда, на это потребуется много времени и ресурсов. Обычно зашифрованные данные взламывают при помощи украденных ключей.

Можно ли зашифровать зашифрованные данные ещё раз?

Да, множественное шифрование возможно. Можно использовать тот же алгоритм или другой, но это встречается нечасто. Большинство современных методов шифрования трудно взломать простым перебором вариантов и повторное шифрование не нужно.

Какой высочайший уровень шифрования?

256-битный алгоритм шифрования AES считается самым защищённым. С 2001 года его использует правительство США и многие организации.

В каких мессенджерах есть сквозное шифрование?

По умолчанию сквозное шифрование доступно в Signal, WhatsApp, iMessage. Многие популярные приложения вроде Telegram также предлагают его, но только в секретных или частных чатах.

Видео о том, что такое шифрование простыми словами:

futuredeveloper

https://opartnerke.ru/chto-takoe-shifrovanie-vidy-algoritmy/ https://opartnerke.ru/wp-content/uploads/2021/02/cho_takoe_shifrovanie_tipy_shifrovaniya-500×337.png https://opartnerke.ru/wp-content/uploads/2021/02/cho_takoe_shifrovanie_tipy_shifrovaniya-150×150.png 2021-02-28T19:30:10+06:00 Александр Hi-Tech безопасность С термином «шифрование» сталкивались многие, но далеко не все знают, что конкретно оно означает. Шифрование представляет собой кодирование информации и применяется в разных онлайн-сервисах, чтобы защищать пользовательские данные. Это может быть электронная почта, мгновенные текстовые сообщения, банковские сведения, хранящиеся в облачных сервисах файлы и т.д. Ниже мы подробно расскажем о. Александр Александр alksandr1973@gmail.com Administrator Обзоры смартфонов и интернет сервисов

Все, что нужно знать о криптографии: алгоритмы

С развитием технологий пользователи по всему миру, а также программисты и разработчики начали сталкиваться с вопросом сохранения конфиденциальности информации. Интернет-технологии и хакерские атаки начали ставить под угрозу соответствующее направление. Так появились различные способы шифрования данных.

В данной статье будет рассказано о том, что это такое, раскрыто понятие криптографии, рассмотрены основные способы, которыми можно защитить те или иные данные. Предложенная информация окажется полезной как опытным программерам, так и начинающим ПК-пользователям.

Понятие криптографии

Криптография также нередко называется криптологией. Это – искусство передачи информации электронного или иного типа так, чтобы без ключа шифрования считать ее было невозможно. Термин произошел от нескольких греческих слов:

Направление науки по составлению алгоритмов шифрования является одним из древнейших в мире. Но в современных реалиях данное понятие приобрело совершенно новые обороты.

Криптография – комплекс алгоритмов, знаний и средств для защиты конфиденциальности тех или иных сведений от посторонних глаз. А криптоанализом называют некое направление деятельности, которое изучает правила и методы нарушения сохранности сообщения.

История возникновения

Вопросы, связанные с алгоритмами шифрования, начали решаться еще в древнем мире. Работают изобретенные некогда людьми варианты защиты по сей день.

Впервые соответствующая тема всплыла с появлением первой письменности. Раньше встречались следующие виды письма:

Первый вариант использовался священнослужителями, второй – всеми остальными. Греки и римляне стали «изобретателями» собственных систем тайного письма. А именно – скорописи. Изначально это и было секретным письмом. «Изобретателем» является некий Тиллиус Тиро.

Но лишь в средневековье различные алгоритмы по так называемому шифрованию сообщений начали использовать в дипломатических целях с завидной регулярностью. Также соответствующие приемы встречались в торговле и военной деятельности. А в 1499 году появилась первая книжка по криптографии.

Современное развитие

Алгоритмы шифрования потихоньку развивались и приобретали новый вид. Современная интерпретация оных возникла примерно в 1990 году. В те времена началось активное развитие информационных технологий.

Разные страны начали придумывать собственные стандарты криптографических протоколов. Примеры:

Также все ранее существующие алгоритмы сильно усложнились в плане математических конструкций. Это способствует затруднению криптоанализа. Новые требования, часто не связанные с математикой, привели к тому, что методы шифрования сейчас стали максимально устойчивыми и сложными. Начали появляться направления в криптографии, которые находятся на стыке математики и квантовых вычислений.

Где применяется

Цифровые сервисы должны в обязательном порядке беспокоиться о сохранности пользовательской и архивной информации. В противном случае утечка данных чревата серьезными последствиями. Пример – хакеры смогут использовать полученные электронные материалы от того или иного проекта в своих корыстных целях.

Сегодня практически все важные аспекты жизни и деятельности человека зависят от информационных технологий и гаджетов. Финансовые операции, а также всевозможные платежи и даже работа осуществляются через мобильные технологии. Их трудно назвать безопасными каналами передачи электронных материалов. Поэтому приходится думать, как лучше организовать защиту сведений.

Алгоритмы по шифрованию информации применяются везде:

Везде, где фигурируют информационные технологии и присутствует цифровизация, задействована криптография. Данное научное направление весьма сложное, но перспективное.

Основные виды

Сейчас в мире достаточно методов шифрования информации. Их условно можно классифицировать. Существуют следующие алгоритмы криптографии:

Каждый вариант предусматривает собственные нюансы и особенности. О них статья расскажет далее.

Примитивы

Шифрование – сложный процесс, как и процедура расшифровки данных при необходимости. При генерации подобной информации в целях повышения уровня безопасности нередко используются так называемые примитивы. Они помогают уже зашифрованным сведениям получить более надежную и стойкую защиту.

В качестве алгоритмов, предусматривающих примитивы, используют:

Подобный вариант развития событий в реальной жизни появился давным-давно. Он может использоваться не только в информационных технологиях. Раньше примитивы преобразовывали и защищали обычный рукописный текст. Сейчас это не самый лучший вариант, если он задействован в качестве самостоятельного элемента.

Важно: так называемый открытый ключ для получения необходимой информации представляет собой некий алгоритм или инструкцию, согласно которому удается прочесть написанное сообщение.

Квантовые технологии

Совершенно новый виток в алгоритмах шифрования. Пока не слишком распространен, так как у человечества нет достаточно мощных квантовых компьютеров. Но такой вариант позволяет в результате получить практически неуязвимую на сегодня систему защиты электронных материалов.

В ходе реализации метода задействованы квантовые объекты. Они не только не позволяют считывать материалы, но и подделывать их. Авторы данной теории – некие ученые Беннет и Брассард. Они предложили пользоваться квантовыми технологиями специально для того, чтобы передавать секретный ключ.

Важно: первые попытки выдвижения квантовой теории для разработки алгоритмов шифрования в 1970 году высказал некий Стефан Вейснер.

Хеширование

На практике принято использовать многочисленные варианты защиты электронных материалов от хищения, копирования и подделки. Существует один такой подход, как хеширование. Имеет название хеш-функций.

В ходе него осуществляется преобразование первоначального информационного массива той или иной «протяженности» в битовую строчку фиксированной длины (256 бит, 128 бит и так далее).

Миру известна далеко не одна хеш-функция, но нас интересуют только ее криптографические вариации. Каждый вариант имеет отличие по:

Криптографически стойкие операции имеют два существенно важных критерия. А именно:

Соответствующие отличия и требования называют стойкостью к коллизиям первого и второго рода. Есть и еще один важный критерий: если аргумент изменяется незначительно, происходит наиболее крупная «корректировка» функции. Так, значение хеша не предоставляет информацию даже об отдельных битах аргументов.

Примеры алгоритмов

Стандарт шифрования информации посредством хешев может быть разным. Сегодня выделяют более 10 вариаций, среди которых встречаются такие алгоритмы как:

Это – лишь малая часть способов представления шифра в виде хеш-функций. Соответствующее направление активно развивается по сей день.

Асимметричные

В мире сегодня криптографических алгоритмов очень много. И среди них, как уже можно было заметить, встречаются совершенно разные вариации. Стандарт шифрования применяется в зависимости от типа используемой информации, а также технологических возможностей «клиента».

Есть метод так называемого асимметричного шифрования. Это система криптографического типа, которая использует открытый ключ. В данном случае для защиты информации задействована некая «расшифровка». Она является открытой. Передается прямо по открытым каналам связи (то есть, никак не скрывается). Используется специально для того, чтобы проверять электронные подписи, а также для зашифровки информации.

Технологии асимметричных алгоритмов для дешифрования и создания электронных подписей предусматривают задействование еще одного ключа. Он называется секретным.

В основе соответствующей идеи лежит принцип односторонних функций f(x). В них, согласно действующим законам математики, не так трудно найди x после получения информации о самой функции. Важно учесть, что дополнительно практически невозможно определить саму f(x), если известно только значение «икса».

Принципы работы

Асимметричные методы и алгоритмы так называемого шифрования работают по следующим принципам:

Стоит обратить внимание на одну особенность, без которой соответствующий принцип не сработает. Речь идет о том, что при получении текста в зашифрованном виде получателю придется провести аутентификацию личности. Она производится перед отправителем. Это – своеобразная система защиты.

Если получатель не смог провести аутентификацию или является не истинным лицом, которому адресован текст, расшифровка не произведется. А у недоброжелателя не получится заметить открытый ключ, предусматриваемый отправителем, на собственный.

Асимметричные шрифты – наглядные примеры

Лучший алгоритм для шифрования информации асимметричным способом подобрать трудно. Здесь, как и в случае с хешами, довольно много вариантов. Вот наиболее распространенные из них:

Применяются все эти варианты на практике весьма часто. Но есть и еще один подход к защите информации от недоброжелателей и хакеров. Он встречается в реальной жизни чаще остальных.

Алгоритм симметричного шифрования

Речь идет о симметричном шифровании. В этом случае происходит использование одного и того же ключа как для зашифровки, так и для расшифровки. Требования, применяемые к этому раскладу, следующие:

Подобные системы разделяются на несколько типов – блочного и поточного представления. Первые предусматривают дробление исходной информации на блоки, состоящих из данных. После этого осуществляется дальнейшее преобразование посредством ключей.

Поточные системы обрабатываются следующим образом: определяется выходная гамма (последовательность), накладываемая на текст сообщения. Защита проводится путем отправки потока по мере генерации гаммы.

Особенности и преимущества

Симметричный алгоритм для шифрования имеет собственные недостатки и преимущества. Отличается данный вариант высокой защитой. Для применения задействуются разнообразные сложные и многоступенчатые комбинации перестановок и подставок первоначальных сведений. Подходов для реализации поставленной задачи бывает довольно много. Каждый в обязательном порядке соответствует ключу прохода.

Если бы программист представил себе принцип обработки подобным методом, операция проводилась бы так:

У такого подхода к алгоритмам расшифровки и шифрования есть ряд преимуществ:

Недостатки у подобной системы тоже имеются. К ним относят сложность обмена ключами. Это связано с тем, что в процессе реализации поставленной задачи может произойти нарушение секретности. Также в большой сети ключами довольно трудно управлять.

Наглядные примеры

К симметричным шифрам относят:

Как и в прошлых случаях, это всего лишь примеры. Сегодня на практике довольно часто встречается такой алгоритм для шифрования информации, как AES. Он является новым американским.

Rijndael

Подход типа Rijndael – это симметричный метод защиты сведений. Относится к блочным. В нем можно корректировать параметры блоков, а также секретных ключей от 128 до 256 бит. Но важно учесть — разность достигает 32 бита.

В процессе реализации задействует линейно-подстановочные принципы. Раунд здесь может быть 10, 12 или 14. Он напрямую зависит от длины ключа.

Особенности AES

AES – это своеобразный подход к решению поставленной задачи, опирающийся на алгоритм Rijndael. Предыдущее решение с ключом 128 бит. Блок данных здесь составит 16 байт. Предусматривает различные функции.

Шифрование информации через алгоритм так называемого шифрования AES осуществляется в несколько шагов. Каждый предусматривает собственные нюансы.

Принцип зашифровки

Шифрование осуществляется в несколько этапов:

1. Формирование «стейт». Предположим, что уже есть секретное сообщение, для того или иного адресата. Оно представлено числами в диапазоне от 0 до 255. Здесь происходит деление на n-блоков информации по 16 байт. Каждый «пакет информации» называется «стейт». Если текст не кратен 16 байтам, он дополняется до соответствующих значений.

2. KeyExpansion. Ключи в AES побайтно равны state. Происходит расширение ключа, которое отвечает за генерацию нынешних массивов ключей для циклов раундов шифрования. В виде сопоставления операции XOR задействован фиксированный массив Rcon. Здесь keyExpansion через XOR с фиксированными ключевыми массивами осуществляет возврат массивов оных. Их количество – 11 штук. Только один не относится к раунду алгоритма.

3. AddRoundKey. Это – первый этап шифрования. Применяется к state при помощи правил суммирования. Происходит XOR со state, с каждым его байтов. Далее «стейт» переходит к следующей ступени – к системе раундов алгоритмов.

4. Раунды. Всего их 10 штук. Получается своеобразные таблицы замен из 10 шагов. Первые 9 выполняют subBytes, shiftRows, mixColumns, addRoundKey. Последний отвечает за обработку «саба», «шифта» и «эдда».

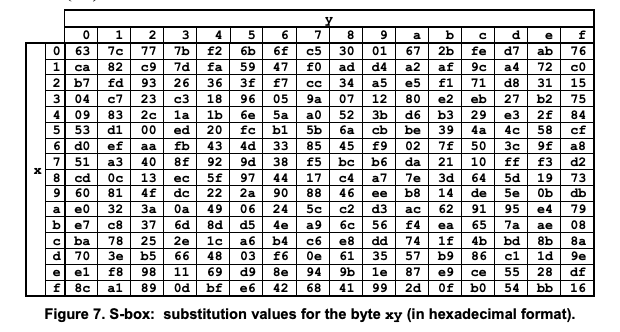

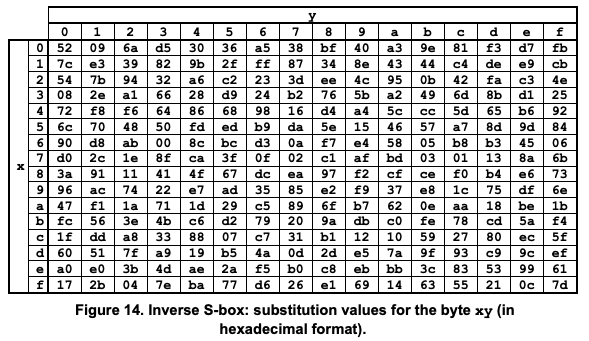

5. SubBytes. Происходит трансформация «стейта» через замену собственных байтов на иные. Для этого используется их подставление в готовые фиксированные таблицы S-box.

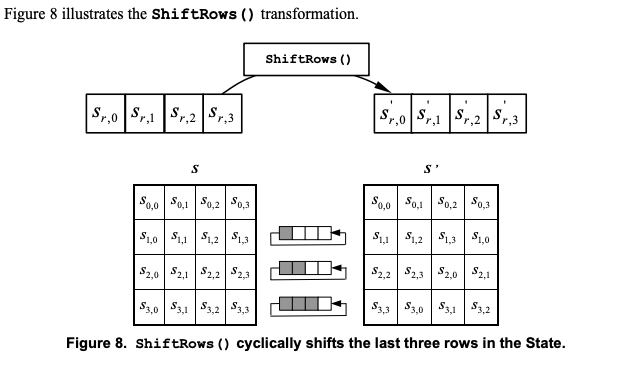

6. ShiftRows. Производится циклическое смещение трех последних строк влево. Принцип указан на картинке.

7. MixColumns. Самый сложный вычислительный процесс. Здесь осуществляется умножение на постоянную функцию f(x) = <03>x^3 + <01>x^2 + <01>x + <02>. Так получается произведение по указанным ранее правилам конкретных столбцов из State на функции a(x). Если исключить правило умножения алгоритма так называемого шифрования, подобный прием будет аналогичен матричному умножению.

В случае с дешифрованием ситуация будет примерно такой же. Процедура полностью осуществляется за несколько подходов (шагов).

О дешифровании

Сначала система при чтении сообщения путем алгоритмов шифрования типа AES использует KeyExpansion. Далее производятся раунды алгоритмов. Они предусматривают 10 ступеней, называемых шагами криптопреобразования.

Первые девять штук отвечают за цикличное выполнение 4-х функций в порядке, обратном методу первоначально защиты (шифровки). А именно:

Последний, 10 раунд – это три операции: «ЭддРаундКей», «ИнвШифт», «ИнвСабБайтс». Далее производится обработка addRoundKey. Этап предусматривает обратное суммирование по правилам алгоритмов используемого шифрования самого себя. Полностью исключается массив Rcon.

Следующий шаг – обработка invMixColumns. Это – мультипликативная обработка операции умножения по правилам умножения алгоритма на постоянную функцию a^(-1) от x конкретного столбца «стейт».

Теперь система будет производить обратную трансформацию shiftRows. То есть, проведет цикличное смещение «информации» вправо. Завершающий этап – это инверсия. Производится относительно «СабБайтс». Предусматривает обратную замену байта state, которая заведомо представлена в hex согласно соответствию фиксированной таблички:

На данном этапе пользователь сможет прочесть необходимую ему информацию. Звучит трудно, но программисты и хакеры для реализации поставленной задачи никогда не действуют «вручную». Они используют IT-технологии и всевозможные шифровальщики и дешифраторы.

Криптография и IT

В цифровых технологиях криптография – это основной инструмент обеспечения конфиденциальности информации. Помогает противодействовать незаконному (несанкционированному) копированию и распространению информации по интернету (включая даркнет). В основном применяется для защиты интеллектуальной собственности.

Среднестатистические юзеры могут столкнуться с соответствующими методами не только при работе в Сети, но и во время установки/запуска игр. Там тоже задействованы рассмотренные варианты защиты в той или иной форме.

Внимание: хакерский взлом и появление «пиратских» копий программного обеспечения ставит под вопрос сохранность информации пользователей, а также ее целостность и конфиденциальность.

Заключение

Криптография – полезная и перспективная наука, тесно связанная с программированием. Сейчас на нее нельзя отучиться на «вышке». Ни один ВУЗ не предлагает изучение encryption и других вариантов обеспечения безопасности в полной мере.

Если пользователь захотел стать экспертом в данном области, он должен разбираться в программировании, IT, информатике, алгоритмах. Можно пройти спецкурсы по выбранному направлению.