spi tpm header что это

Что такое TPM и как его использовать в Windows

Во многих компьютерах и ноутбуках сегодня можно встретить дополнительный чип, который называется TPM. В операционной системе он определяется в разделе «Устройства безопасности». Что это за зверь такой и для чего он, собственно, нужен мы и поговорим сегодня.

Расшифрование (decryption) иногда некорректно называют дешифрование (deciphering). Разница между ними в том, что при расшифровании вам известен алгоритм и секретный ключ, которым зашифрованы данные, а при дешифровании – нет.

Рассмотрим эти шаги более подробно.

1 Включение модуля TPM в BIOS компьютера

Для включения модуля зайдите в BIOS и перейдите в раздел, связанный с безопасностью. Хотя BIOS может существенно отличаться на разных компьютерах, как правило, раздел с настройками безопасности называется «Security». В этом разделе должна быть опция, которая называется «Security Chip».

Модуль может находиться в трёх состояниях:

В первом случае он не будет виден в операционной системе, во втором – он будет виден, но система не будет его использовать, а в третьем – чип виден и будет использоваться системой. Установите состояние «активен».

Тут же в настройках можно очистить старые ключи, сгенерированные чипом.

Очистка TPM может пригодиться, если вы, например, захотите продать свой компьютер. Учтите, что стерев ключи, вы не сможете восстановить данные, закодированные этими ключами (если, конечно, вы шифруете свой жёсткий диск).

Теперь сохраните изменения («Save and Exit» или клавиша F10) и перезагрузите компьютер.

После загрузки компьютера откройте диспетчер устройств и убедитесь, что доверенный модуль появился в списке устройств. Он должен находиться в разделе «Устройства безопасности».

2 Инициализация модуля TPM в Windows

В правой части оснастки находится меню действий. Нажмите «Инициализировать TPM…». Если эта возможность не активна, значит, ваш чип уже инициализирован. Если он инициализирован не вами, и вы не знаете пароль владельца, то желательно выполнить сброс и очистку памяти модуля, как описано в предыдущем пункте.

По завершении программа сообщит об успешной инициализации модуля. После завершения инициализации все дальнейшие действия с модулем – отключение, очистка, восстановление данных при сбоях, сброс блокировки – будут возможны только с помощью пароля, который вы только что получили.

Теперь действие инициализации стало неактивным, зато появилась возможность отключить TPM, сменить пароль владельца и сбросить блокировку модуля, если это произошло (модуль блокирует сам себя для предотвращения мошенничества или атаки).

Поделиться

Похожие материалы (по тегу)

Последнее от aave

Другие материалы в этой категории:

10 комментарии

Хочу поделиться своей проблемой по поводу TPM. Недавно система обновилась

KB4565503 (Build 19041.388) для Windows 10 (версия 2004) В тот же день появился

Синий экран смерти, у меня таково раньше никогда не было. Ошибка 0x00000133

И так стало продолжаться каждый день. Нашел такую информацию : ( Драйвер устройства для доверенного платформенного модуля (TPM) обнаружил неустранимую ошибку, связанную с оборудованием TPM, которая не позволяет использовать службы TPM (например, шифрование данных). Обратитесь за помощью к производителю компьютера.) Пришлось в биосе отключить модуль ТРМ, пока все работает четко.

Может кому-то моя информация поможет

Андрей, спасибо большое за информацию! Это действительно интересно. Жаль только, что пришлось полностью отключать модуль TPM и не нашлось другого решения.

Цифровая лицензия виндовс 10 слетит при этом?

Влад! При чём «при этом»?

Зашел в биос, включил ТПМ. Не пришлось никаких паролей создавать. Ничего инициализировать. Но скорее всего из-за того, что у меня включена учетка мелкософт.

Вопрос, чем грозит нажатие справа команды «Отчистить ТПМ»?

Алексей, в чипе TPM могут храниться какие-то ваши пароли и идентификационные данные (например, для входа в Windows). Также если вы зашифровали свои данные или диски с помощью аппаратного шифрования (используя, например, BitLocker), то не сможете восстановить их.

Поэтому прежде чем очищать модуль TPM, необходимо расшифровать все данные, которые были с помощью него зашифрованы. Перед очисткой желательно создать TPM-файл с резервной копией ключей. Это делается в оснастке TPM.

Рекомендуется очищать модуль при продаже компьютера другому владельцу или при неполадках в работе чипа.

Владимир! В таком случае лучше не отключайте модуль TPM и не обращайте на него внимания. Никакие Ваши данные он не может «украсть» или повредить. Вероятно, модуль был активирован производителем ноутбука.

TMP разъем на материнской плате — что это такое?

Однако при помощи одного модуля можно зашифровать данные на ПК, и самое главное — расшифровать, то есть получить доступ к ним можно будет тоже только с этого ПК. Если зашифрованные данные украсть — их нельзя будет расшифровать, никак, потому что информация для расшифровки — только в чипе, а он — на материнской плате ПК, где были зашифрованы данные. Вот так коротко я сразу и раскрыл все карты))

TMP разъем на материнской плате — что это?

Разьем для установки криптопроцессора TMP, в котором хранятся криптографические ключи для защиты данных.

Сам модуль примерно выглядит так:

Его даже можно купить отдельно (если материнская плата конечно поддерживает):

Цена пример.. 20-30 долларов.

Вот установленный чип на материнской плате:

Может идти даже в комплекте с платой и подключаться внизу:

В биосе также может быть опции активации работы технологии:

Если чип на материнке установлен, а также в биосе включен, то в диспетчере устройств (чтобы запустить — Win + R > devmgmt.msc) он будет отображаться так:

Выше на картинке версия 1.2, но уже есть и 2.0. При этом устройство может быть еще в разделе System devices может быть Infineon Trusted Platform Module:

Настройки Trusted Platform Module в Windows

Оказывается есть настройки в самой Windows, чтобы их открыть — зажмите Win + R, далее напишите команду:

У меня лично такого чипа нет, поэтому ошибка — Не удается найти совместимый доверенный платформенный модуль:

Заключение

Добавить комментарий Отменить ответ

Этот сайт использует Akismet для борьбы со спамом. Узнайте как обрабатываются ваши данные комментариев.

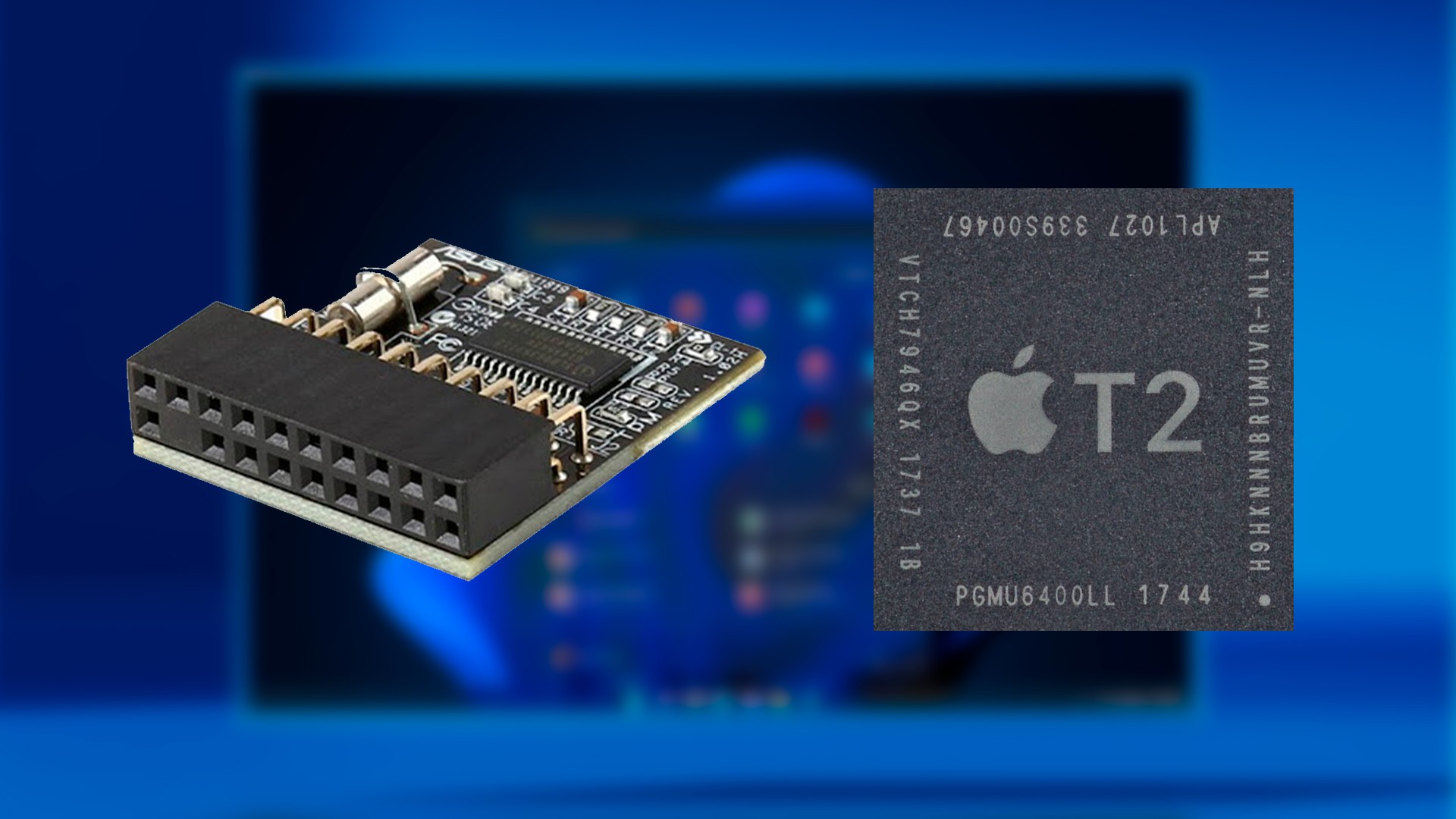

Что такое TPM и есть ли разница с Apple T2?

Microsoft выпустила Windows 11. Да, наконец, это случилось. Но вот беда, куча пользователей в интернете столкнулась с проблемой при установке тестовой сборки.

Теперь система имеет более продвинутую защиту пользовательских данных, и для обеспечения её работы требуется аппаратный криптографический модуль. Его ещё называют TPM (Trusted Platform Module). О том, что это за штука и как она работает, мы сегодня и поговорим.

Как устроен TPM

Итак, здесь у нас всего три блока: криптопроцессор и два модуля энергозависимой памяти. Криптопроцессор отвечает за генерацию случайных чисел, генерацию ключей RSA, шифрование и проверку целостности системы.

Выглядит этот модуль как маленькая микросхема. Вставляется он в специальный разъём на материнской плате (он, как правило, имеет маркировку «TPM»). Чаще всего производители размещают его рядом с контактами для USB-портов.

У некоторых «материнок» TPM распаяны прямо на самой плате, а у AMD вовсе криптомодуль реализован программно в самом процессоре. Работает он так же, как и «железные» собратья: хранит ключи и шифрует данные.

Для чего нужен TPM

Например, если у вас украли компьютер, злоумышленник наверняка попробует изъять «родной» накопитель и поставить другой, но его будет ожидать неудача. TPM увидит изменения в сравнении с оригинальной конфигурацией и запросит ключ. Тоже самое случится при попытке загрузить компьютер с флешки или диска.

Так как все ключи для расшифровки информации хранятся в самом модуле, взять и получить доступ к жёсткому диску с другого компьютера будет невозможно.

Аналогичная история с вирусами. Если вдруг вы что-то подхватите, то компьютер на аппаратном уровне не даст вредоносной программе внести изменения в систему или зашифровать данные. Так что TPM — это своего рода прививка от троянов, бэкдоров, блокировщиков, сетевых червей, шпионов и так далее.

Ещё TPM отвечает за хранение аутентификационных данных. Например, отпечатков пальцев, сканов лица или паролей. Кстати, практически во ноутбуках, выпущенных после 2017 года, такая штука есть. Поэтому авторизовываться в сети с TPM можно быстро и безопасно.

К слову, при желании можно организовать закрытое хранилище и пускать туда только по идентификатору, который ещё при производстве зашивается в модуль. Изменить его невозможно. С одной стороны, это значит, что компьютер можно отследить по уникальному идентификатору, но если соблюдать базовые правила анонимности, вашу личность вряд ли раскроют.

Какие бывают TPM и какой нужен для Windows 11

Актуальная версия TPM — 2.0, и именно его требует новая Windows. Чтобы узнать, есть ли у вас криптографический модуль, и какая его версия установлена, необходимо открыть «Диспетчер устройств» и в разделе «Устройства безопасности» найти пункт «Доверенный платформенный модуль 2.0». Если он есть, можем вас только поздравить!

А если нет, то приобрести подобную штуку можно всего за 1-2 тысячи рублей. Если вдруг у вас в компьютере нет разъёма для TPM, можно найти способы программной эмуляции криптомодуля.

Главное, чтобы процессор поддерживал технологии FTPM (Firmware Trusted Platform Module — AMD) или PPT (Platform Protection Technology — Intel).

А Т2 на компьютерах Mac — то же самое?

Нет, TPM и T2 может и схожи в принципах своей работы, но это абсолютно разные элементы. Во-первых, TPM имеет открытую сертификацию, и с ним могут работать почти все компьютеры. T2 — это эксклюзивная разработка Apple, и применяется она сугубо в их компьютерах.

Чип тоже шифрует накопители, хранит аутентификационные данные (это даёт возможность использовать Touch ID) и обеспечивает безопасную загрузку. То есть, когда вы открываете крышку Macbook, выход из режима сна осуществляется так: сначала чип обрабатывает процесс входа, а только потом вводит другие элементы системы.

Ещё Т2 обрабатывает сигнал со встроенной камеры, выравнивая экспозицию, подбирая оптимальный баланс белого, чтобы итоговая картинка смотрелась бодро.

TPM умеет то же самое за исключением последнего пункта. По этой причине Windows 11 не удастся установить на компьютеры Mac, такова реальность. Хотя не исключено, что потом Microsoft подкрутит софт и всё же реализует поддержку этих компьютеров. Уверен, что пользователей Windows среди владельцев Mac не мало.

Что такое TPM и как его использовать в Windows

Во многих компьютерах и ноутбуках сегодня можно встретить дополнительный чип, который называется TPM. В операционной системе он определяется в разделе «Устройства безопасности». Что это за зверь такой и для чего он, собственно, нужен мы и поговорим сегодня.

Расшифрование (decryption) иногда некорректно называют дешифрование (deciphering). Разница между ними в том, что при расшифровании вам известен алгоритм и секретный ключ, которым зашифрованы данные, а при дешифровании – нет.

Рассмотрим эти шаги более подробно.

1 Включение модуля TPM в BIOS компьютера

Для включения модуля зайдите в BIOS и перейдите в раздел, связанный с безопасностью. Хотя BIOS может существенно отличаться на разных компьютерах, как правило, раздел с настройками безопасности называется «Security». В этом разделе должна быть опция, которая называется «Security Chip».

Модуль может находиться в трёх состояниях:

В первом случае он не будет виден в операционной системе, во втором – он будет виден, но система не будет его использовать, а в третьем – чип виден и будет использоваться системой. Установите состояние «активен».

Тут же в настройках можно очистить старые ключи, сгенерированные чипом.

Очистка TPM может пригодиться, если вы, например, захотите продать свой компьютер. Учтите, что стерев ключи, вы не сможете восстановить данные, закодированные этими ключами (если, конечно, вы шифруете свой жёсткий диск).

Теперь сохраните изменения («Save and Exit» или клавиша F10) и перезагрузите компьютер.

После загрузки компьютера откройте диспетчер устройств и убедитесь, что доверенный модуль появился в списке устройств. Он должен находиться в разделе «Устройства безопасности».

2 Инициализация модуля TPM в Windows

В правой части оснастки находится меню действий. Нажмите «Инициализировать TPM…». Если эта возможность не активна, значит, ваш чип уже инициализирован. Если он инициализирован не вами, и вы не знаете пароль владельца, то желательно выполнить сброс и очистку памяти модуля, как описано в предыдущем пункте.

По завершении программа сообщит об успешной инициализации модуля. После завершения инициализации все дальнейшие действия с модулем – отключение, очистка, восстановление данных при сбоях, сброс блокировки – будут возможны только с помощью пароля, который вы только что получили.

Теперь действие инициализации стало неактивным, зато появилась возможность отключить TPM, сменить пароль владельца и сбросить блокировку модуля, если это произошло (модуль блокирует сам себя для предотвращения мошенничества или атаки).

Поделиться

Похожие материалы (по тегу)

Последнее от aave

Другие материалы в этой категории:

10 комментарии

Хочу поделиться своей проблемой по поводу TPM. Недавно система обновилась

KB4565503 (Build 19041.388) для Windows 10 (версия 2004) В тот же день появился

Синий экран смерти, у меня таково раньше никогда не было. Ошибка 0x00000133

И так стало продолжаться каждый день. Нашел такую информацию : ( Драйвер устройства для доверенного платформенного модуля (TPM) обнаружил неустранимую ошибку, связанную с оборудованием TPM, которая не позволяет использовать службы TPM (например, шифрование данных). Обратитесь за помощью к производителю компьютера.) Пришлось в биосе отключить модуль ТРМ, пока все работает четко.

Может кому-то моя информация поможет

Андрей, спасибо большое за информацию! Это действительно интересно. Жаль только, что пришлось полностью отключать модуль TPM и не нашлось другого решения.

Цифровая лицензия виндовс 10 слетит при этом?

Влад! При чём «при этом»?

Зашел в биос, включил ТПМ. Не пришлось никаких паролей создавать. Ничего инициализировать. Но скорее всего из-за того, что у меня включена учетка мелкософт.

Вопрос, чем грозит нажатие справа команды «Отчистить ТПМ»?

Алексей, в чипе TPM могут храниться какие-то ваши пароли и идентификационные данные (например, для входа в Windows). Также если вы зашифровали свои данные или диски с помощью аппаратного шифрования (используя, например, BitLocker), то не сможете восстановить их.

Поэтому прежде чем очищать модуль TPM, необходимо расшифровать все данные, которые были с помощью него зашифрованы. Перед очисткой желательно создать TPM-файл с резервной копией ключей. Это делается в оснастке TPM.

Рекомендуется очищать модуль при продаже компьютера другому владельцу или при неполадках в работе чипа.

Владимир! В таком случае лучше не отключайте модуль TPM и не обращайте на него внимания. Никакие Ваши данные он не может «украсть» или повредить. Вероятно, модуль был активирован производителем ноутбука.

Национальная библиотека им. Н. Э. Баумана

Bauman National Library

Персональные инструменты

TPM (Trusted Platform Module)

В вычислительной технике TPM (англ. Trusted Platform Module ) [Источник 1] — название спецификации, описывающей криптопроцессор, в котором хранятся криптографические ключи для защиты информации, а также обобщенное наименование реализаций указанной спецификации, например, в виде «чипа TPM» или «устройства безопасности TPM» (Dell). Раньше назывался «чипом Фрица» (бывший сенатор «Фриц» Холлингс известен своей горячей поддержкой системы защиты авторских прав на цифровую информацию, DRM). Спецификация TPM разработана некоммерческой организацией «Trusted Computing Group» (англ.). Текущая версия спецификации TPM — 1.2 ревизия 116, издание 3 марта 2011.

Содержание

История разработки

В январе 1999 года была создана рабочая группа производственных компаний «Альянс доверяемых компьютерных платформ» (англ. Trusted Computing Platform Alliance, TCPA) с целью развития механизмов безопасности и доверия в компьютерных платформах. Первоначально в TCPA входили ведущие разработчики аппаратного и программного обеспечения — HP, Compaq (в настоящее время подразделение HP), IBM, Intel, Microsoft.

В октябре 1999 года была анонсирована проектная спецификация и открыта возможность другим компаниям присоединиться к альянсу. В августе 2000 года была выпущена для обсуждения предварительная публичная версия спецификации. Спецификация TCPA версии 1.0 была опубликована в феврале 2001 года, в ней были определены основные требования к TPM с точки зрения производителя электронных устройств.

Затем была создана рабочая группа по созданию TPM, которая пересмотрела общую спецификацию с точки зрения практического применения доверяемого модуля (TPM). В августе 2001 года была выпущена спецификация версии 1.1 и создана рабочая группа по проектированию платформы ПК, на которую устанавливается доверяемый модуль.

В апреле 2003 года была организована некоммерческая организация «Trusted Computer Group» (TCG), которая стала преемником TCPA и продолжила работать над развитием уже выпущенных спецификаций. В дополнение к уже созданным рабочим группам по проектированию TPM и платформы ПК были созданы группы по разработке спецификаций для мобильных устройств, ПК-клиентов, серверов, запоминающих устройств, инфраструктуры доверяемых вычислений, программного обеспечения (англ. Trusted Software Stack, TSS) и доверяемого сетевого соединения. В ноябре 2003 года была опубликована спецификация TPM версии 1.2, последняя версия с существенными изменениями, в которой по существу описана функциональность TPM.

Краткий обзор

Trusted Platform Module (TPM), содержащий в себе криптопроцессор, обеспечивает средства безопасного создания ключей шифрования, способных ограничить использование ключей (как для подписи, так и для шифрования/дешифрования) с той же степенью неповторяемости, что и генератор случайных чисел. Также этот модуль имеет следующие возможности: удалённую аттестацию, привязку и надёжное защищённое хранение. Удалённая аттестация создаёт связь аппаратных средств, загрузки системы и конфигурации хоста (ОС компьютера), разрешая третьему лицу (вроде цифрового магазина музыки) проверять, чтобы программное обеспечение или музыка, загруженная из магазина, не были изменены или скопированы пользователем (см. DRM). Криптопроцессор шифрует данные таким способом, что они могут быть расшифрованы только на компьютере, где были зашифрованы, под управлением того же самого программного обеспечения. Привязка шифрует данные, используя ключ подтверждения TPM — уникальный ключ RSA, записанный в чип в процессе его производства, или другой ключ, которому доверяют.

Модуль TPM может использоваться, чтобы подтвердить подлинность аппаратных средств. Так как каждый чип TPM уникален для специфического устройства, это делает возможным однозначное установление подлинности платформы. Например, чтобы проверить, что система, к которой осуществляется доступ — ожидаемая система.

Архитектура TPM

В спецификации TCG описан минимальный набор алгоритмов и протоколов, которым должен удовлетворять чип TPM. Кроме того, производителем могут быть реализованы дополнительные алгоритмы и протоколы (которые, разумеется, должны быть описаны производителем в соответствующей документации). В архитектуре чипа реализованы следующие защитные механизмы:

В чип имплементированы алгоритмы асимметричной криптографии, обеспечивающие высокий уровень защиты. Некоторые элементы логического дизайна чипа являются нестандартными с точки зрения типовых методов проектирования интегральных схем (ИС). Применяются и специальные приемы проектирования ИС: «запутывание» топологии слоев ИС, усложняющее анализ функций элементов микросхемы. Ряд технологических особенностей чипов безопасности специально не разглашается компаниями-производителями, чтобы уменьшить вероятность взлома даже в том случае, когда для этого применяются современные методы анализа функционирования микросхем и дорогостоящее оборудование.

Ввод/Вывод (англ. I/O)

Этот компонент управляет потоком информации по шине и управляет сообщениями между соответствующим компонентами TPM. I/O компонент вводит в действие политику доступа, связанную с функциями TPM. Правила доступа определяются флагами доступа, хранящимися в блоке Opt-In энергонезависимой памяти.

Криптографический процессор

Осуществляет криптографические операции внутри TPM. Эти операции включают в себя:

TPM использует эти возможности для генерации случайных последовательностей, генерации асимметричных ключей, цифровой подписи и конфиденциальности хранимых данных. Также TPM поддерживает симметричное шифрование для внутренних нужд. Все хранимые ключи по силе должны соответствовать ключу RSAдлиной 2048 бит.

Энергонезависимая память (англ. Non-Volatile Storage)

Используется для хранения ключа подтверждения, корневого ключа (англ. Storage Root Key, SRK), авторизационных данных, различных флагов доступа и блока Opt-In. Объем этого типа памяти ограничен (1280 байт).[6]

Ключ подтверждения (англ. Endorsement Key, EK)

EK — ключ RSA размером 2048 бит, идентифицирующий чип, а также все устройство, фундаментальный компонент TPM. Открытая часть называется PUBEK, закрытая — PRIVEK. В соответствии с политикой безопасности PRIVEK не должен быть доступен вне чипа, он никогда не используется для генерирования подписей. PUBEK хранится в сертификате, используется только для установления владельца TPM и в процессе генерации AIK. EK генерируется до того, как конечный пользователь получит платформу. Стандарт позволяет изменить этот ключ, из-за чего использование TPM может быть ограниченным.

Ключи подтверждения подлинности (англ. Attestation Identity Keys, AIK)

AIK — ключ RSA длиной 2048 бит, используемый только для подписей, для шифрования не используется. TPM может сгенерировать неограниченное количество AIK, эти ключи должны быть постоянными, но рекомендуется хранить AIK в виде блобов в постоянной внешней памяти, а не внутри энергонезависимой памяти TPM. В соответствии со спецификацией предполагается, что производители обеспечат достаточно места для многих блобов AIK, которые будут одновременно загружаться в энергозависимую память TPM. Переход AIK от одного TPM к другому запрещён.

Регистры конфигурации платформы (Platform Configuration Registers, PCR)

PCR — это уникальные признаки TPM, в которых в зашифрованном виде содержится вся информация о целостности метрик системы, начиная с загрузки BIOS до завершения работы системы. Информация, содержащаяся в PCR, формирует корень доверия для измерений (RTM). Могут храниться как в энергонезависимой, так и в энергозависимой памяти. Эти регистры сбрасываются при старте и при перезагрузке системы. Спецификация предписывает минимальное количество регистров (16), каждый регистр содержит 160 бит информации. Регистры 0-7 зарезервированы для нужд TPM. Регистры 8-15 доступны для использования операционной системой и приложениями. Изменения значений PCR необратимы и их значения нельзя записать напрямую, их можно только расширить новыми значениями, которые зависят от предыдущих. Все изменения значений PCR записываются в лог изменений, который хранится в энергозависимой памяти.

Генератор случайных чисел (англ. Random Number Generator, RNG)

Используется для генерации ключей и случайностей в сигнатурах (подписях). TPM должен быть способным обеспечить 32 случайных бита на каждый вызов. RNG чипа состоит из следующих компонентов:

Источник энтропии — процесс (или процессы), обеспечивающие энтропию. Такими источниками могут быть шум, счётчик тактов процессора и другие события. Коллектор энтропии — процесс, который собирает энтропию, удаляет смещение, выравнивает выходные данные. Энтропия должна передаваться только регистру состояния.

Реализация регистра состояния может использовать 2 регистра: энергозависимый и независимый. При старте TPM загружает энергозависимый регистр из энергонезависимого. Любое последующее изменение регистра состояния от источника энтропии или от смешивающей функции влияет на энергозависимый регистр. При выключении TPM записывает текущее значение регистра состояния в энергонезависимый регистр (такое обновление может происходить и в любое другое время). Причиной такой реализации является стремление реализовать энергонезависимый регистр на флэш-памяти, количество записи в которую ограничено. TPM должен обеспечить отсутствие экспорта регистра состояния.

Берёт значение из регистра состояния и выдаёт выходные данные RNG. Каждое использование смешивающей функции должно изменять регистр состояния. При потере питания происходит сброс RNG. Любые выходные данные RNG для TPM должны быть защищены.

Блок SHA-1 (англ. SHA-1 Engine)

Используется для вычисления сигнатур (подписей), создания блоков ключей и других целей общего назначения. Хэш-интерфейсы доступны вне TPM. Это позволяет окружению иметь доступ к хэш-функции.

Генератор ключей RSA (англ. RSA Key Generator)

Создаёт пары ключей RSA. TCG не определяет требований ко времени генерации ключей.

Устройство RSA (англ. RSA Engine)

Используется для цифровых подписей и шифрования. Нет ограничений на реализацию алгоритма RSA. Минимально рекомендуемая длина ключа — 2048 бит. Производители могут использовать китайскую теорему об остатках или любой другой метод. Значение открытой экспоненты должно быть 2 16 +1.

Компонент Opt-In

Этот компонент отвечает за состояние TPM и статус владения пользователем TPM. За это отвечают три группы переменных: TPM включен/отключен (в отключенном состоянии все операции блокируются), TPM активирован/деактивирован (в деактивированном состоянии возможно выполнение операций, напр. смена владельца), пользователь прошел/не прошел аутентификацию как владелец модуля. Данная информация хранится в виде флагов.

Доверенная платформа (англ. The trusted Platform)

Идея доверенной платформы или платформы, которой можно доверять (её ожидаемое поведение всегда совпадает с реальным), основана на понятии «корень доверия» (англ. Root of Trust) — набор компонентов, которым нужно доверять. Полный набор корней доверия имеет минимальную функциональность, необходимую для описания платформы, что влияет на доверенность этой платформе. Есть три корня доверия: корень доверия для измерений (RTM), корень доверия для хранения (RTS) и корень доверия для сообщений (RTR). RTM — вычислительный механизм, который производит надёжные измерения целостности платформы. RTS — вычислительный механизм, способный хранить хэши значений целостности. RTR — механизм, который надёжно сообщает о хранимой в RTS информации. Данные измерений описывают свойства и характеристики измеряемых компонентов. Хэши этих измерений — «снимок» состояния компьютера. Их хранение осуществляется функциональностью RTS и RTR. Сравнивая хэш измеренных значений с хэшом доверенного состояния платформы, можно судить о целостности системы.

Возможные применения

Аутентификация

TPM представляет собой токен аутентификации следующего поколения. Криптопроцессор поддерживает аутентификацию и пользователя, и компьютера, обеспечивая доступ к сети только авторизованным пользователям и компьютерам. Это может использоваться, например, при защите электронной почты, основанной на шифровании или для подписания цифровых сертификатов, привязанных к TPM. Отказ от паролей и использование TPM позволяют создать более сильные модели аутентификации для проводного, беспроводного и VPN доступа.

Защита данных от кражи

Это является основным назначением «защищённого контейнера». Самошифрующиеся устройства, реализованные на основе спецификаций Trusted Computing Group, делают доступными встроенное шифрование и контроль доступа к данным. Такие устройства обеспечивают полное шифрование диска, защищая данные при потере или краже компьютера.

Аппаратное шифрование позволяет оперировать со всем диапазоном данных без потерь производительности.

Шифрование всегда включено. Кроме того, ключи генерируются внутри устройства и никогда не покидают его.

Не требуются модификации операционной системы, приложений и т. д. Для шифрования не используются ресурсы центрального процессора. Большие перспективы имеет связка TPM+Bitlocker. Такое решение позволяет прозрачно от ПО шифровать весь диск.

Управление доступом к сети (NAC)

TPM может подтверждать подлинность компьютера и даже его работоспособность ещё до получения доступа к сети и, если необходимо, помещать компьютер в карантин.

Защита ПО от изменения

Сертификация программного кода обеспечит защиту игр от читерства, а программы, требующие особой осторожности, наподобие банковских и почтовых клиентов, — от намеренной модификации. Сразу же будет пресечено добавление «троянского коня» в устанавливаемом приложении.

Защита от копирования

Защита от копирования основана на такой цепочке: программа имеет сертификат, обеспечивающий ей (и только ей) доступ к ключу расшифровки (который также хранится в TPM’е). Это даёт защиту от копирования, которую невозможно обойти программными средствами.

Реализация

Производители

Хотя спецификация предполагает как аппаратную, так и программную реализации системы TPM, обеспечение должного уровня безопасности, установленного в общей спецификации, на сегодняшний день возможно только при аппаратной реализации. Аппаратная реализация в виде чипа TPM была впервые выпущена в 2005 году. На сегодняшний день чипом TPM оснащено более 500 000 000 компьютеров. В будущем TPM сможет устанавливаться на такие устройства, как мобильные телефоны, устройства ввода и хранения информации. Микроконтроллеры TPM на сегодняшний день производятся и применяются многими компаниями.

Критика

Проблема «доверия»

Trusted Platform Module критикуется некоторыми IT-специалистами за название. Доверие (англ. trust) всегда должно быть обоюдным, в то время как разработчики TPM пользователю не доверяют, что приводит к ущемлению свободы. По мнению отдельных IT-специалистов, для доверенных вычислений больше подходит название «вероломные вычисления» (англ. treacherous computing), поскольку наличие модуля гарантирует обратное — систематический выход компьютера из подчинения. Фактически, компьютер перестает функционировать в качестве компьютера общего назначения, поскольку любая операция может потребовать явного разрешения владельца компьютера.

Потеря «владения» компьютером

Владелец компьютера больше не может делать с ним всё, что угодно, поскольку передает часть своих прав производителям программного обеспечения. В частности, TPM может мешать (из-за ошибок в ПО или намеренного решения разработчиков):

Потеря анонимности

Компьютер, оборудованный TPM, имеет уникальный идентификатор, зашитый в чипе. Идентификатор известен производителю программного обеспечения и его невозможно изменить. Это ставит под угрозу одно из естественных преимуществ Интернета — анонимность. На данный момент, если на компьютере нет троянских программ, в программном обеспечении нет явных ошибок, а cookie удалены, единственным идентификатором пользователя остается IP-адрес и заголовки HTTP. Наряду с повышением безопасности, наличие модуля TPM может иметь негативный эффект на свободу слова, что особенно актуально для развивающихся стран. Чтобы понять, к чему может привести удалённо читаемый и неизменяемый идентификатор компьютера, достаточно вспомнить аналогичную проблему с идентификационным номером процессора Pentium III.

Потенциальная угроза свободной конкуренции

Программа, ставшая лидером отрасли (как AutoCAD, Microsoft Word или Adobe Photoshop), может установить шифрование на свои файлы, делая невозможным доступ к этим файлам посредством программ других производителей, создавая, таким образом, потенциальную угрозу свободной конкуренции на рынке прикладного ПО.

Проблемы неисправности модуля TPM

В случае неисправности модуля TPM-контейнеры, защищённые им, становятся недоступными, а данные, находящиеся в них — невосстановимыми. Для полной гарантии восстановления данных в случае порчи модуля TPM необходимо осуществлять сложную процедуру резервного копирования. Для обеспечения секретности система резервного копирования (backup) также должна иметь собственные TPM-модули.

Взломы

Инструкция использования [Источник 2]

Включение и выключение доверенного платформенного модуля

Назначение: Windows 7, Windows Server 2008 R2 Обычно доверенный платформенный модуль (TPM) включается в ходе процесса инициализации TPM. Как правило, в отдельном включении или выключении TPM не возникает необходимости, Но при необходимости для этого можно воспользоваться оснасткой консоли управления TPM.

Включение TPM

Если доверенный платформенный модуль был инициализирован, но никогда не использовался, или если нужно снова использовать доверенный платформенный модуль после его выключения, следует включить доверенный платформенный модуль.

Включение доверенного платформенного модуля

После перезагрузки компьютера, но до входа в Windows будет предложено принять измененную конфигурацию доверенного платформенного модуля. Это гарантирует, что у пользователя есть физический доступ к компьютеру и что вредоносное программное обеспечение не пытается внести изменения в доверенных платформенный модуль.

Выключение TPM

Если нужно остановить использование служб, предоставляемых доверенным платформенным модулем, модуль можно выключить с помощью консоли управления TPM. При наличии пароля владельца доверенного платформенного модуля физический доступ к компьютеру для выключения модуля не требуется. Если пароль владельца доверенного платформенного модуля неизвестен, для выключения модуля требуется физический доступ пользователя к компьютеру.

Отключение доверенного платформенного модуля также можно использовать для моделирования или тестирования процесса восстановления шифрования диска BitLocker.

Выключение доверенного платформенного модуля

Рекомендации по доверенному платформенному модулю

Сравнение TPM версии 1.2 и 2.0

Корпорация Microsoft является лидером отрасли по стандартизации доверенного платформенного модуля TPM 2.0 и переходу на его использование. Как показано в таблице ниже, TPM 2.0 содержит много реализованных преимуществ, связанных с алгоритмами, шифрованием, иерархией, корневыми ключами, авторизацией и энергонезависимой оперативной памятью.

Преимущества TPM 2.0

Продукты и системы на основе TPM 2.0 имеют важные преимущества безопасности по сравнению TPM 1.2, в том числе:

Дискретный TPM или TPM в виде встроенного ПО?

Windows использует дискретный TPM и TPM в виде встроенного ПО одинаково. При использовании любого из этих вариантов для Windows нет никаких функциональных преимуществ или недостатков.

С точки зрения безопасности дискретный TPM и TPM в виде встроенного ПО обладают одинаковыми характеристиками.

Соответствие Windows 10 требованию об использовании TPM 2.0 в будущем

С 28 июля 2016 г. все поставляемые устройства для Windows 10 любых типов SKU должны использовать дискретный TPM или TPM на основе встроенного ПО. Это требование будет реализовываться через нашу программу сертификации оборудования для Windows.

Windows 10 для настольных компьютеров (Домашняя, Pro, Корпоративная и для образовательных учреждений)

Windows 10 Mobile

IoT Базовая

Windows Server 2016 Technical Preview

TPM и компоненты Windows

В следующей таблице указано, какие компоненты Windows нуждаются в поддержке доверенного платформенного модуля. Некоторые компоненты не используются в Windows 7/8/8.1 и помечены соответствующим образом.

| Компоненты Windows | Windows 7/8/8.1 TPM 1.2 | Windows 10 TPM 1.2 | Windows 10 TPM 2.0 | Сведения |

|---|---|---|---|---|

| Измеряемая загрузка | Требуется | Требуется | Требуется | Измеряемая загрузка нуждается в TPM 1.2 или 2.0 и безопасной загрузке UEFI. |

| Bitlocker | Требуется | Требуется | Требуется | Требуется TPM 1.2 или выше либо съемное запоминающее устройство USB, такое как флэш-накопитель. |

| Паспорт: присоединение к домену AADJ | Н/д | Требуется | Требуется | Поддерживаются обе версии TPM, однако для поддержки аттестации ключей требуется TPM с HMAC и сертификатом EK. |

| Паспорт: учетная запись Майкрософт или локальная учетная запись | Н/д | Не требуется | Требуется | Для поддержки аттестации ключей требуется TPM 2.0 с HMAC и сертификатом EK. |

| Шифрование устройства | Н/д | Не требуется | Требуется | Для всех устройств InstantGo требуется TPM 2.0. |

| Device Guard / настраиваемая целостность кода | Н/д | Необязательно | Необязательно | |

| Credential Guard | Н/д | Требуется | Требуется | Для Windows 10 версии 1511 настоятельно рекомендуется использовать доверенный платформенный модуль (TPM) 1.2 или 2.0. Если у вас не установлен TPM, Credential Guard по-прежнему будет включен, но ключи, используемые для шифрования Credential Guard, не будут защищены модулем TPM. |

| Аттестация работоспособности устройства | Н/д | Не требуется | Требуется | |

| Windows Hello | Н/д | Не требуется | Не требуется | |

| Безопасная загрузка UEFI | Не требуется | Не требуется | Не требуется | |

| Платформенный поставщик хранилища ключей | Н/д | Требуется | Требуется | |

| Виртуальная смарт-карта | Н/д | Требуется | Требуется | |

| Хранилище сертификатов (привязка к TPM) | Н/д | Требуется | Требуется |

Параметры наборов микросхем для TPM 2.0

Существуют различные производители как дискретных TPM, так и TPM на основе встроенного ПО.