trojan fakems что это

Как удалить Trojan.Fakems

Эта страница призвана помочь вам удалить вирус Trojan.Fakems бесплатно. Наши инструкции по удалению работать для каждой версии Windows.

Мы собрали статью ниже с целью объяснить, что вы должны ожидать, в случае, если ваш компьютер был заражен с троянский конь вирус, названный Trojan.Fakems. Ниже вы найдете все подробности, вам нужно понять о природе этого загрязнения. Мы также прилагается удаления руководство, чтобы помочь вам при удалении вируса. Удачи!

Что представляют собой на основе троянский вирус?

Вирусы, которые основаны на Trojan может на самом деле имеют совершенно разные цели. Тем не менее в целом, как они функционируют один раз внутри вашей системы является почти то же самое для каждого из них. Их поведение сразу после они инфицировать ваш компьютер характеризуется очень тонкие действия. Любой троянец обычно создается, чтобы сделать что-то вредное на машине жертвы и оставаться незамеченными до тех пор, пока он выполнил задачу. Когда речь заходит о методы распределения, в случае троянов, они также весьма разнообразны. Интересный факт, что более 80% всех вредоносных программ во всем мире вызваны на основе троянских вирусов, главным образом потому, что они настолько Многофункциональные. Мы не можем точно знать, что именно цель Trojan.Fakems может быть на вашем компьютере, но нам удалось составить список с наиболее распространенных видов ниже.

Как вы, скорее всего, в конечном итоге инфицированных троян

Такие вирусы очень сложно, и их разработчики довольно хитрая, так что почти все, что вы делаете в Интернете может привести к загрязнению вредоносного по. Мы собрали наиболее распространенные ошибки, которые пользователи делают и затем страдают от последствий заражения:

Что Trojan.Fakems может сделать для вас или вашего ПК

Как вы уже знаете о некоторых из потенциальных источников Trojan.Fakems, это время для нас, чтобы вы знали, что может случиться в вашей системе или к вам, лично, в результате такой инфекции. Все возможности более или менее тревожным и опасным:

В случае инфекции мы советуем вам использовать из нашего руководства удаления, как важно, как можно предотвратить любые дальнейшие возможные повреждения быстрее удалить инфекцию. В случае, если он не работает, как ожидалось, дайте нам знаете в комментариях этой статьи.

Шаг 1: Удаление Trojan.Fakems соответствующих программ с вашего компьютера

Следуя первой части инструкции, вы сможете отслеживать и полностью избавиться от непрошеных гостей и беспорядков: Скачать утилиту чтобы удалить Trojan.Fakems

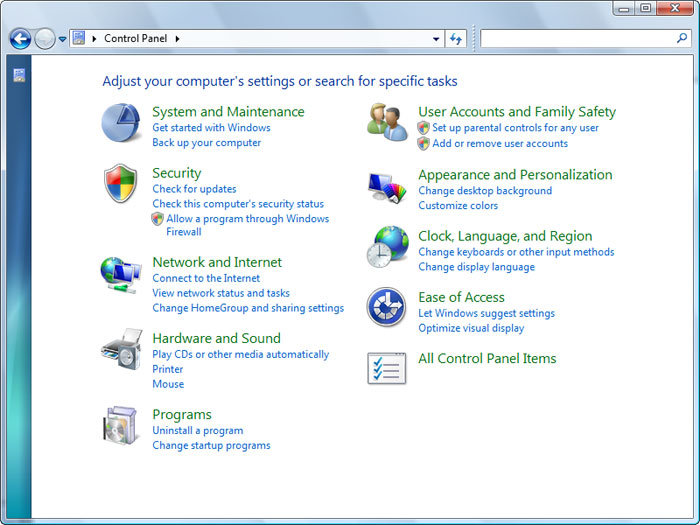

Как вы попадете в Панель управления, затем найдите раздел программы и выберите Удаление программы. В случае, если панель управления имеет Классическийвид, вам нужно нажать два раза на программы и компоненты.

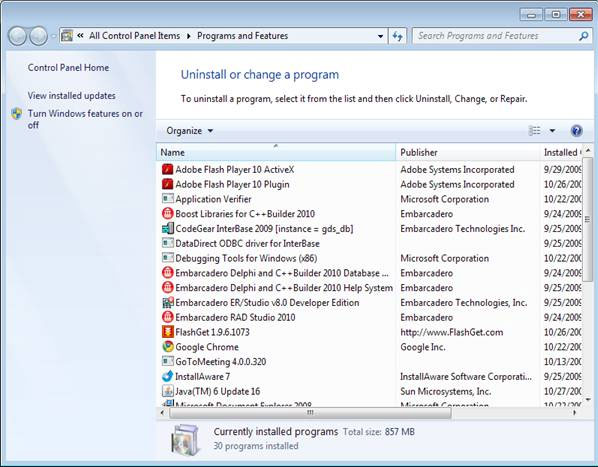

Кроме того вам следует удалить любое приложение, которая была установлена короткое время назад. Чтобы найти эти недавно установленного applcations, нажмите на Установлена на раздел и здесь расследование программы, основанные на датах, были установлены. Лучше посмотрите на этот список еще раз и удалить любые незнакомые программы.

Это может также случиться, что вы не можете найти какой-либо из выше перечисленных программ, которые вы посоветовали удалить. Если вы понимаете, что вы не признают любые ненадежные и невидимый программы, выполните следующие шаги в данном руководстве деинсталляции.

Шаг 2: Удалите Trojan.Fakems всплывающие окна от браузеров: Internet Explorer, Firefox и Google Chrome

Удалить всплывающие окна Trojan.Fakems от Internet Explorer

Ликвидации Trojan.Fakems всплывающие объявления от Mozilla Firefox

Важно: как восстановить браузер был проведен, быть информирован о том, что старый профиль Firefox будут сохранены в папке старых Firefox данных расположенной на рабочем столе вашей системы. Вам может понадобиться в этой папке, или вы можете просто удалить его, как он владеет ваши личные данные. В случае, если сброс не был успешным, иметь ваши важные файлы, скопированные из указанной папки обратно.

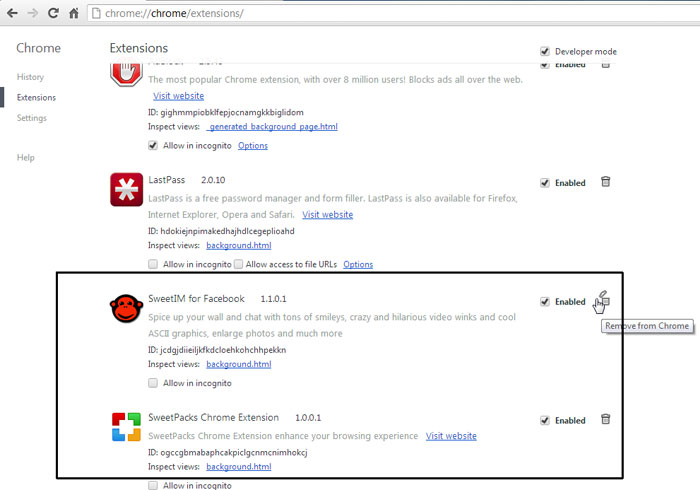

Удалить всплывающие окна Trojan.Fakems от Google Chrome

* WiperSoft scanner, published on this site, is intended to be used only as a detection tool. More info on WiperSoft. To use the removal functionality, you will need to purchase the full version of WiperSoft. If you wish to uninstall WiperSoft, click here.

Удаление Trojan.FakeMS

Что такое Trojan.FakeMS?

Trojan.FakeMS это троян инфекции, который пытается подражать законных файлов Microsoft. Для того, чтобы скрыть себя и не вызывать подозрений, троянец назван так же, как любой безвредный файл Microsoft, и его злостных могут быть обнаружены только анти вредоносного программного обеспечения, установленного на компьютере. Довольно много вредоносных программ делает это, что делает его трудно защитить компьютер, который является, почему так важно иметь безопасности программного обеспечения, установленного. Если Троян остается незамеченным, он может украсть информацию, открытые бэкдоры для других вредоносных программ для ввода и делать другие виды ущерба.

Троянов можно ввести компьютер в различными способами, но в большинстве случаев, пользователи загружать их сами. Трояны могут прийти прилагаемый к спам-писем, скрытые обновления или программы, или они могут быть представлены как для людей, чтобы незаконно скачать бесплатно авторские. Когда пользователь загружает файл, вирус начинает работать в фоновом режиме без пользователя даже зная. Если анти-вредоносных программ был активен, он будет обнаружить и удалить Trojan.FakeMS, как только он входит в компьютер, прежде чем он мог бы сделать что-нибудь.

Методы распространения троянских

Чтобы избежать заражения компьютера с Trojan, вам нужно быть более осторожным с как вы в Интернете и иметь дело с электронной почты. Не открыть вложение каждый одного адреса электронной почты, которую вы получаете и сканировать их всегда с анти-вредоносных программ до открытия. Письма с прилагаемой вредоносных программ обычно выглядят довольно законной и отправителей даже притворяться быть от известных компаний. Они утверждают, что пользователю необходимо срочно открыть вложение, потому что он якобы содержит важный документ, и менее осторожны пользователи могут открыть его не думая дважды. Важно тщательно проанализировать сообщения от неизвестных отправителей, и всегда проверять вложения с анти-вредоносных программ перед их открытием.

Трояны могут быть скрытыми также как законные обновления или программы. Пользователи могут получить перенаправлены на сомнительные сайты, которые толчок пользователям загружать различные программы. Программа может быть представлена как-то полезным или даже совершенно необходимо, но в действительности она будет вредоносных программ. Таким образом пользователи всегда предупреждают не загрузить что-нибудь из ненадежных источников, которые включают объявления и перенаправления. Вместо этого придерживайтесь законных/надежных источников веб-сайтов.

Это опасные угрозы?

Троянов являются одним из более серьезные инфекции компьютер. Они могут незамеченным на некоторое время, если пользователь знает, что искать. В то же время троянец может кражи личной информации, включая банковские данные. Она будет собирать информацию, передать его на сервер командования и управления и информация будет в конечном итоге в руки мошенников. Троянов могут также работать как бэкдоры для других, гораздо более опасных вредоносных программ для входа. Этот троянец особенно трудно заметить, потому что он маскирует себя как безвредный файл Microsoft. Пользователь может видеть вредоносный файл, но так как он может называться «Обновить» или что-то подобное, он будет думать ничего не понимаю.

Anti-malware программного обеспечения, с другой стороны, будет обнаружить вредоносные программы немедленно, который является, почему это так необходимо иметь его. Если вы не имеете его установлена, загрузите и запустите анти вредоносного программного обеспечения. Вам будет нужно это обнаружить, не говоря уже о Trojan.FakeMS удалить.

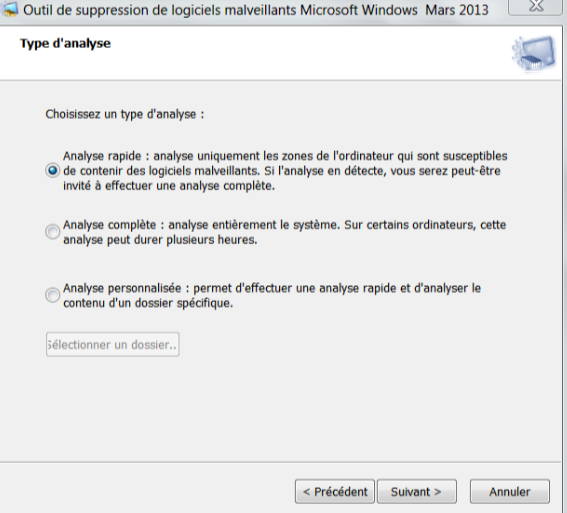

Удаление Trojan.FakeMS

Мы не рекомендуем ручной ликвидации потому, что вы могли бы в конечном итоге делает больше вреда, чем пользы. Вместо этого имеют анти-вредоносных программ удаления Trojan.FakeMS для вас. Если вы не уверены о том, как действовать, вы можете использовать ниже получают инструкции, чтобы помочь вам.

Offers

Скачать утилиту to scan for Trojan.FakeMS Use our recommended removal tool to scan for Trojan.FakeMS. Trial version of WiperSoft provides detection of computer threats like Trojan.FakeMS and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about WiperSoft and Uninstall Instructions. Please review WiperSoft EULA and Privacy Policy. WiperSoft scanner is free. If it detects a malware, purchase its full version to remove it.

Trojan.FakeMs что это за вирус и для каких он целей нужен злоумышленникам?

можно ли узнать об этом трояне хоть какую нибудь информацию?

Если там не врут, то вот ссылки http://qq.by/37695-trojanfakems.html, http://otvety.google.ru/otvety/thread?tid=06b994ad578b175b

Лично я убрал заражённый файл с автозагрузки (не охота с антивирусами возиться).

Инструкция для удаления любого вируса

1)Получите Root права. (инструкцию можно найти в любом поисковике по поиску: *модель вашего смарта* как получит рут права 4pda.ru! (для скачивания файлов с форума необходимо зарегистрироваться иначе ошибка 404))

2)Ставим https://play.google.com/store/apps/details?id=com.jumobile.manager.systemapp&hl= ru

открываем разрешаем доступ рут

3)Находи ненавистный вирус и удаляем

Если это расширение файла, то возможно ваши файлы зашифрованы вирусом-шифровальщиком. И возможно их уже не спасти. Хорошо, если у вас настроено теневое копирование и работаете вы не из-под «администратора». Но на домашних компьютерах такое бывает редко. Мне удавалось расшифровать файлы в таких случаях, но только связавшись с мошенниками и перечислив им деньги. Это не реклама! И я не расписываюсь в своей беспомощности по части ИТ. Сложно восстановить зашифрованные файлы, не имея ключей шифрования. Что в таких случаях можно предпринять, не имея желания и денег контактировать с мошенниками? Махнуть рукой и отформатировать диски, только и остается. И впредь быть более осмотрительным.

TROJ_FAKEMS.TRWE

TrojanDownloader:Win32/Kuluoz (Microsoft); RDN/Downloader.a!rx (McAfee); Trojan.Asprox.B (Symantec); HEUR:Trojan.Win32.Generic (Kaspersky); Troj/Zbot-IQL (Sophos); Trojan.Win32.Generic.pak!cobra (Sunbelt); Trojan horse Downloader.Generic13.CHWR (AVG)

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

This Trojan arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

This Trojan arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

This Trojan adds the following registry entries to enable its automatic execution at every system startup:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

iurjqptf = «%Application Data%\ampivjht.exe «

Other System Modifications

This Trojan adds the following registry keys:

It adds the following registry entries:

(Note: %Application Data% is the current user’s Application Data folder, which is usually C:\Documents and Settings\

This report is generated via an automated analysis system.

Before doing any scans, Windows XP, Windows Vista, and Windows 7 users must disable System Restore to allow full scanning of their computers.

Restart in Safe Mode

To restart in Safe Mode:

• For Windows 2000 users

• For Windows XP users

• For Windows Server 2003 users

• For Windows Vista and Windows 7 users

Delete this registry key

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer’s registry.

To delete the registry key this malware/grayware created:

Delete this registry value

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer’s registry.

To delete the registry value this malware/grayware created:

Search and delete this file

To manually delete a malware/grayware file from an affected system:

• For Windows 2000, Windows XP, and Windows Server 2003:

Держим компьютер в чистоте или чистим ПК от троянов вручную (страница 2)

Baby steps

После того, как вы отбили все атаки и Windows замолчала, настало время подумать, как от всего этого избавляться.

реклама

В моем случае обнаружилось 114 Adware- и Malware-ключей, большинство из которых относились к Mail.ru, а остальные – к неведомым сторонним сайтам, которых ранее не было. Вполне возможно, я подхватил их ранее – и это опять-таки камень в огород ESET.

Как вернуть поиск

Это решение работает для всех вариантов: Mail.ru или других вредителей. Для того чтобы разблокировать возможность изменения домашней страницы, нужно последовательно сделать следующее:

Кстати, после этого трояна через несколько дней был замечен другой – HTML/Refresh.BC.Trojan. Каким образом он попал на мой компьютер, я не понимаю пока еще, но смысл в том, что ESET Smart Security проморгал и его. Скорее всего, это «наследие» вредного Unlocker и Mail.ru.

Что же взамен?

реклама

Очевидно, что, когда уважаемый платный антивирус/файрволл настолько сильно подпортит свою репутацию, захочется чего-то иного. Что же выбрать? Очевидно, без антивируса/файрвола троянов будет еще больше.

От использования штатного Microsoft Security Essentials, который все получают в нагрузку с Windows, я отказался сразу. Его репутация очень плоха даже сегодня, и как рабочее решение его мало кто рассматривает.

Прочитав десяток статей, рейтингов и мнений, я остановился на двух продуктах. Бесплатном антивирусе Avira и файрволле Comodo. Оба они опережали в рейтингах как продукты ESET, так и Касперского, и Dr.Web; оба были полностью бесплатными с платными аналогами (с фишками, которые мне не нужны), и оба заслужили немало похвальных отзывов.

Альтернативы у них были, конечно, и их тоже десяток, но именно об этих двух продуктах хорошо отзывались больше всего. Хотя насчет «Авиры» люди ведут жаркие споры в плане конкуренции с «Авастом», но негативный опыт с этим антивирусом десять лет назад (знаю, что прошло много времени, но «и ложечку нашли, и осадок остался») не давал мне использовать его. Хотя я уверен, что с тех пор он значительно улучшился (в отличие от продуктов ESET).

Не доверяй и несколько раз проверяй

Можно сделать первый вывод: если вы ищете конкретную программу, не доверяйте общеизвестным и перегруженным рекламой файлопомойкам наподобие Download.com, CNet, и особенно всяким DepositFiles или другим мутным облачным свалкам.

Поскольку файлообменники типа MegaUpload уже давно утратили свою популярность, вредный народ предпочитает выводить в топ запросов поисковиков зараженные файлы, располагающиеся на облаках вроде Google Drive (и почему-то именно его любят больше всего). А если и есть автоматические проверки на вирусы, то они ничего не дадут по двум причинам: они не способны обнаружить трояны, инфицирующие сайты, да и владелец может файл запаролить, написав пароль в прилагаемом документе.

А уж всякие шильдики а-ля «Проверено супер-пупер антивирусом», «Троянов нет – я гарантирую это! (c)», ложные отзывы, которые появились от призраков «вот буквально минуту назад» – вот этому доверять не стоит ни разу и никогда. Ведь все это сделано с одной целью – заставить вас скачать этот вкусный файл, который вы ищете, и который внезапно нашелся точно по тому запросу, что вы делали.

Больше доверия – магазину Windows Store, который есть у каждого, потому что им «нагружена» каждая ОС Windows старше «семерки». Однако и у него есть свои недостатки, глюки и непонятные ошибки (например, он может просто не видеть соединение с интернетом), поэтому в поиске нужного приложения данный вариант может и занимает первое место, но не является панацеей. Кроме того, Windows Store стремительно разбухает, и (побуду Вангой) недалек тот час, когда его постигнет судьба Google Play Store: миллион программ приведет к тому, что их просто не будут успевать проверять, и на какие-то часы, дни и даже недели там обоснуются десятки и сотни вредоносов. Так что – ловите фишку, пока можно, но все равно проверяйте.

Второй вывод – не доверять антивирусным системам на сто процентов и проверять все, что только можно. Держать на компьютере несколько сканеров (включая сканер реестра) и периодически шерстить абсолютно все.

Ибо даже хорошая и честная программа – по аналогии с расширением для Google Chrome – может в одной из версий стать malware и adware, а то и чем похуже.

Заключение

Я описал так подробно схему заражения своего компьютера для того, чтобы и вы могли как-то учесть мой негативный опыт. Лично меня подвела излишняя самоуверенность, а также доверие к Google и платной комплексной защите ESET Smart Security.

реклама

Впрочем, скачивание непроверенных программ – это только один из путей, по которому зараза может проникнуть на ваш компьютер. Все это «добро» может маскироваться под аудиофайл, PDF- или DOC-документ, да и фактически под любой файл, который вы ищете.

Теперь я пользуюсь бесплатными антивирусом Avira и файрволлом Comodo, а в качестве основного браузера используется Chrome-базированный Chromodo (того же Comodo), к которому подключен анализатор сайтов Avira (в дополнение к «гугловскому» стандартному).

К сожалению, от Chrome мне куда-то деваться сложно, поскольку в нем сосредоточено очень много вещей, как по работе, так и по жизни. Это не значит, что я агитирую за применение Chrome, скорее – за использование сторонних проверенных инструментов для анализа сайтов, на которые вы переходите.

реклама

P.S. Кстати, в хорошем файрволле можно запускать программы в «песочнице» от греха подальше. Это некая изолированная среда для запуска, в которой вы управляете каждым «чихом» приложения – и если вредонос содержит гадость в исполняемом пакете инсталлятора или уже установленной программе, все в этой «песочнице» и останется, не затронув систему.

В принципе, это некая виртуальная машина без заморочек таковой. Рекомендуется для любой новой и непроверенной программы. Этот урок тоже был вынесен из данной ситуации, и теперь все хотя бы немного подозрительные программы будут проходить через «песочницу».