trojan winlock 14244 что это

«Доктор Веб»: обзор вирусной активности в январе 2019 года

Creator of the News

1 февраля 2019 года

Ушедший 2018 год выдался интересным для сферы информационной безопасности. Но, как и ожидалось, к концу года наступило затишье. Киберпреступники если не ушли в спячку, то ослабили на время активность. Однако несмотря на ожидаемое спокойствие в период новогодних праздников, наша статистика зафиксировала несколько интересных и немного тревожных тенденций января.

В середине месяца владельцев криптовалют атаковал троянец, распространявшийся под видом полезной программы. По сравнению с прошлым месяцем на 28% увеличилось количество устройств, зараженных Trojan.Winlock.14244. Кроме того, через почту было отправлено на 50% больше вредоносных файлов, использующих уязвимость Microsoft Office.

Главные тенденции января

Угроза месяца

В январе аналитики «Доктор Веб» обнаружили троянца в программе для отслеживания курса криптовалют. Вредоносная программа распространялась вместе с утилитой и устанавливала на зараженные устройства других троянцев. Используя эти программы, хакеры получали возможность красть личные данные пользователей, в том числе пароли от кошельков криптовалют.

По данным серверов статистики «Доктор Веб»

Растущие угрозы этого месяца:

Trojan.Winlock.14244 Блокирует или ограничивает доступ пользователя к операционной системе и её основным функциям. Для разблокировки системы требует перечислить деньги на счет разработчиков троянца. Adware.Downware.19283 Программа-установщик, обычно распространяется с пиратским контентом. При установке может менять настройки браузеров и устанавливать другие нежелательные программы. Trojan.DownLoader26.28109 Загружает и выполняет вредоносные программы без согласия пользователя. Trojan.Encoder.11432 Известен так же как WannaCry. Блокирует доступ к данным с помощью шифрования. Для разблокировки требует перечислить деньги на счет разработчика. Массово поразил устройства по всему миру в мае 2017 года.

Снизилось количество угроз от:

Trojan.Starter.7394 Троянец, предназначенный для запуска другого вредоносного ПО на устройстве пользователя. Trojan.MulDrop8.60634 Устанавливает других троянцев в систему. Все устанавливаемые компоненты содержатся в самом теле Trojan.MulDrop. Trojan.Zadved.1313 Рекламное ПО. Подменяет поисковую выдачу, перенаправляет пользователя на сайты рекламодателей и показывает назойливую рекламу.

Статистика вредоносных программ в почтовом трафике

Выросло число заражений:

JS.DownLoader.1225 Семейство вредоносных сценариев, написанных на языке JavaScript. Загружают и устанавливают на компьютер другие вредоносные программы. Exploit.Rtf.CVE2012-0158 Измененный документ Microsoft Office Word, использующий уязвимость CVE2012-0158 для выполнения вредоносного кода. W97M.DownLoader.2938 Семейство троянцев-загрузчиков, использующих в работе уязвимости офисных приложений. Предназначены для загрузки на атакуемый компьютер других вредоносных программ. Exploit.ShellCode.69 Еще один вредоносный документ Microsoft Office Word. Использует уязвимость CVE-2017-11882. Trojan.PWS.Stealer.23680 Семейство троянцев, предназначенных для хищения с инфицированного компьютера паролей и другой конфиденциальной информации.

Возросла активность следующих угроз:

Trojan.Nanocore.23 Этот опасный троянец с удаленным доступом заразил почти в 4 раза больше устройств, чем в прошлом месяце. Он позволяет хакерам удаленно контролировать зараженный компьютер, в том числе включить камеру и микрофон на устройстве, если они доступны. JS.Miner.28 Сценарий, написанный на языке JavaScript. Предназначен для скрытого майнинга в браузере. Используется как альтернатива CoinHive.

Сократилось использование такого вредоносного ПО как:

Trojan.Fbng.8 Троянец, также известный как FormBook. Предназначен для кражи персональных данных с зараженного устройства. Может получать команды с сервера разработчика. Trojan.Encoder.26375 Представитель семейства троянцев-вымогателей. Шифрует файлы на компьютере и требует от жертвы выкуп за расшифровку. JS.Miner.11 Группа сценариев, написанных на языке JavaScript. Тоже предназначены для скрытого майнинга в браузере. Используют популярный майнер — CoinHive.

Активность Trojan.SpyBot.699 незначительно снизилась в декабре, но он продолжает оставаться актуальным в последние три месяца. Этот банковский троянец позволяет киберпреступникам загружать и запускать на зараженном устройстве различные приложения и выполнять поступающие от них команды. Троянец предназначен для хищения средств с банковских счетов.

Шифровальщики

В январе в службу технической поддержки компании «Доктор Веб» чаще всего обращались пользователи, пострадавшие от следующих троянцев-шифровальщиков:

Баннер-вымогатель — казнить, нельзя помиловать

Баннеры «Windows заблокирован — для разблокировки отправьте СМС» и их многочисленные вариации безмерно любят ограничивать права доступа вольных пользователей ОС Windows. При этом зачастую стандартные способы выхода из неприятной ситуации – корректировка проблемы из Безопасного режима, коды разблокировки на сайтах ESET и DR Web, как и перенос времени на часах BIOS в будущее далеко не всегда срабатывают.

Неужели придется переустанавливать систему или платить вымогателям? Конечно, можно пойти и простейшим путем, но не лучше ли нам попробовать справиться с навязчивым монстром по имени Trojan.WinLock собственными силами и имеющимися средствами, тем более что проблему можно попытаться решить достаточно быстро и совершенно бесплатно.

С кем боремся?

Первые программы-вымогатели активизировались в декабре 1989 года. Многие пользователи получили тогда по почте дискетки, предоставляющие информацию о вирусе СПИДа. После установки небольшой программы система приходила в неработоспособное состояние. За её реанимацию пользователям предлагали раскошелиться. Вредоносная деятельность первого SMS-блокера, познакомившего пользователей с понятием “синий экран смерти” была отмечена в октябре 2007 года.

Trojan.Winlock (Винлокер) — представитель обширного семейства вредоносных программ, установка которых приводит к полной блокировке или существенному затруднению работы с операционной системой. Используя успешный опыт предшественников и передовые технологии разработчики винлокеров стремительно перевернули новую страницу в истории интернет-мошенничества. Больше всего модификаций вируса пользователи получили зимой 2009-2010 гг, когда по данным статистики был заражен ни один миллион персональных компьютеров и ноутбуков. Второй пик активности пришелся на май 2010 года. Несмотря на то, что число жертв целого поколения троянцев Trojan.Winlock в последнее время значительно сократилось, а отцы идеи заключены под стражу, проблема по-прежнему актуальна.

Число различных версий винлокеров превысило тысячи. В ранних версиях (Trojan.Winlock 19 и др.) злоумышленники требовали за разблокировку доступа 10 рублей. Отсутствие любой активности пользователя спустя 2 часа приводило к самоудалению программы, которая оставляла после себя лишь неприятные воспоминания. С годами аппетиты росли, и для разблокировки возможностей Windows в более поздних версиях требовалось уже 300 – 1000 рублей и выше, о самоудалении программы разработчики скромно забыли.

В качестве вариантов оплаты пользователю предлагается СМС – платеж на короткий номер или же электронный кошелек в системах WebMoney, Яндекс Деньги. Фактором, “стимулирующим” неискушенного пользователя совершить платеж становится вероятный просмотр порносайтов, использование нелицензионного ПО… А для повышения эффективности текст-обращение вымогателя содержит угрозы уничтожить данные на компьютере пользователя при попытке обмануть систему.

Пути распространения Trojan.Winlock

В большинстве случаев заражение происходит в связи с уязвимостью браузера. Зона риска – все те же “взрослые” ресурсы. Классический вариант заражения – юбилейный посетитель с ценным призом. Еще один традиционный путь инфицирования – программы, маскирующиеся под авторитетные инсталляторы, самораспаковывающиеся архивы, обновления – Adobe Flash и пр. Интерфейс троянов красочен и разнообразен, традиционно используется техника маскировки под окна антивирусной программы, реже — анимация и др.

Среди общего многообразия встречающихся модификаций, Trojan.Winlock можно разделить на 3 типа:

Вредные привычки Trojan.Winlock

Для обеспечения распространения и автозапуска вирусы семейства Trojan.Winlock модифицируют ключи реестра:

-[. \Software\Microsoft\Windows\CurrentVersion\Run] ‘svhost’ = ‘%APPDATA%\svhost\svhost.exe’

-[. \Software\Microsoft\Windows\CurrentVersion\Run] ‘winlogon.exe’ = ‘ \winlogon.exe’

С целью затруднения обнаружения в системе вирус блокирует отображение срытых файлов, создает и запускает на исполнение:

Создает следующие файлы:

Лечение. Способ 1-й. Подбор кодовой комбинации по платежным реквизитам или номеру телефона

Распространенность и острота проблемы подтолкнула разработчиков антивирусных программ к поиску эффективных решений проблемы. Так на сайте Dr.Web в открытом доступе представлен интерфейс разблокировки в виде окошка, куда нужно ввести номер телефона или электронного кошелька, используемые для вымогательства. Ввод соответствующих данных в окошко (см. рис. ниже) при наличии вируса в базе позволит получить желаемый код.

Способ 2. Поиск нужного кода разблокировки по изображению в базе данных сервиса Dr.Web

На другой странице сайта авторы представили еще один вариант выбора — готовую базу кодов разблокировки для распространенных версий Trojan.Winlock, классифицируемых по изображениям.

Аналогичный сервис поиска кодов представлен антивирусной студией ESET, где собрана база из почти 400 000 тысяч вариантов кодов разблокировки и лабораторией Касперского, предложившей не только доступ к базе кодов, но и собственную лечащую утилиту — Kaspersky WindowsUnlocker.

Способ 3. Утилиты – разблокировщики

Сплошь и рядом встречаются ситуации, когда из-за активности вируса или сбоя системы Безопасный режим с поддержкой командной строки, позволяющий провести необходимые оперативные манипуляции оказывается недоступным, а откат системы по каким-то причинам также оказывается невозможным. В таких случаях Устранение неполадок компьютера и Диск восстановления Windows оказываются бесполезны, и приходится задействовать возможности восстановления с Live CD.

Для разрешения ситуации рекомендуется использовать специализированную лечащую утилиту, образ которой потребуется загрузить с компакт диска или USB-накопителя. Для этого соответствующая возможность загрузки должна быть предусмотрена в BIOS. После того, как загрузочному диску с образом в настройках БИОС будет задан высший приоритет, первыми смогут загрузиться CD-диск или флэшка с образом лечащей утилиты.

В общем случае зайти в БИОС на ноутбуке чаще всего удается при помощи клавиши F2, на ПК – DEL/DELETE, но клавиши и их сочетания для входа могут отличаться (F1, F8, реже F10, F12…, сочетания клавиш Ctrl+Esc, Ctrl+Ins, Ctrl+Alt, Ctrl+Alt+Esc и др.). Узнать сочетание клавиш для входа можно, отслеживая текстовую информацию в нижней левой области экрана в первые секунды входа. Подробнее о настройках и возможностях BIOS различных версий можно узнать здесь.

Поскольку работу мышки поддерживают только поздние версии BIOS, перемещаться вверх и вниз по меню вероятнее всего придется при помощи стрелок “вверх” – “вниз”, кнопок “+” “–“, ”F5” и ”F6”.

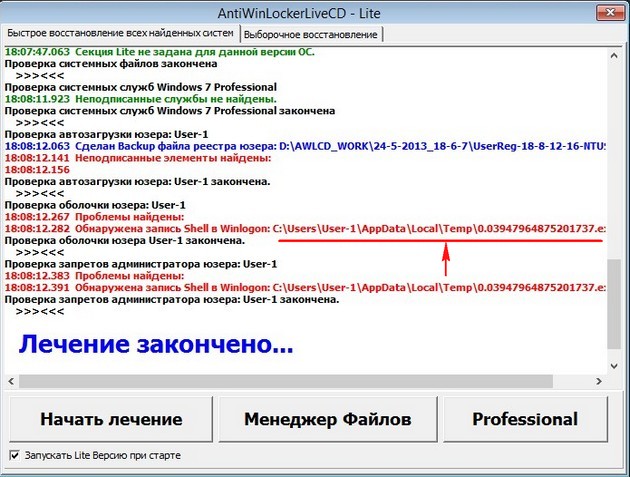

AntiWinLockerLiveCD

Одна из самых популярных и простых утилит, эффективно справляющаяся с баннерами-вымогателями – “убийца баннеров” AntiWinLockerLiveCD вполне заслужила свою репутацию.

Основные функции программы:

Программа – настоящая находка для начинающих пользователей, поскольку позволяет выбрать режим автоматической проверки и коррекции, в процессе которой вирус и последствия его активности будут найдены и нейтрализованы за несколько минут практически без участия пользователя. После перезагрузки машина будет готова продолжить работу в нормальном режиме.

Последовательность действий предельно проста:

Скачиваем файл AntiWinLockerLiveCD нужной версии на сторонний компьютер в формате ISO, вставляем CD компакт-диск в его дисковод и затем, щелкнув правой кнопкой мышки по файлу выбираем ”Открыть с помощью”, далее выбираем “Средство записи образов дисков Windows” – “Записать” и переписываем образ на CD-диск. Загрузочный диск готов.

Нажимаем ”Старт”/”Начать лечение”.

Ожидаем результатов проверки. Проблемные файлы по ее окончании будут подсвечены на экране красным цветом.

Как мы и предполагали, особое внимание при поиске вируса в приведенном примере программа уделила традиционным ареалам его обитания. Утилитой зафиксированы изменения в параметрах Shell, отвечающих за графическую оболочку ОС. После лечения и закрытия всех окон программы в обратном порядке, нажатия кнопки ”Выход” и перезагрузки знакомая заставка Windows вновь заняла свое привычное положение. Наша проблема решена успешно.

В числе дополнительных полезных инструментов программы:

Trojan.Winlock, как правило, не зарывается слишком глубоко, и достаточно предсказуем. Все, что нужно для того, чтобы напомнить ему свое место – пару хороших программ и советов, ну и, конечно же, осмотрительность в безграничном киберпространстве.

Профилактика

Чисто не там, где часто убирают, а там, где не сорят! — Верно сказано, а в случае с веселым троянцем, как никогда! Для того, чтобы свести к минимуму вероятность заразы стоит придерживаться нескольких простых и вполне выполнимых правил.

Пароль для учетной записи Админа придумайте посложней, что не позволит прямолинейному зловреду подобрать его методом простейшего перебора.

В настройках браузера отметьте опцию очищения кэша после сеанса, запрет на исполнение файлов из временных папок браузера и пр.

Всегда имейте под рукой лечайщий диск/флэшку LiveCD (LiveUSB), записанную с доверенного ресурса (торрента).

Сохраните установочный диск с виндой и всегда помните, где он находится. В час «Ч» из командной строки вы сможете восстановить жизненно важные файлы системы до исходного состояния.

Не реже чем раз в две недели создавайте контрольную точку восстановления.

Любой сомнительный софт — кряки, кайгены и пр. запускайте под виртуальным ПК (VirtualBox и пр.). Это обеспечит возможность легко восстановить поврежденные сегменты средствами оболочки виртуального ПК.

Регулярно выполняйте резервное копирование на внешний носитель. Запретите запись в файлы сомнительным программам.

Удачи вам в начинаниях и только приятных, а главное — безопасных встреч!

Послесловие от команды iCover

Надеемся, что предоставленная в этом материале информация будет полезна читателям блога компании iCover и поможет без особого труда справиться с описанной проблемой за считанные минуты. А еще надеемся, что в нашем блоге вы найдете много полезного и интересного, сможете познакомиться с результатами уникальных тестов и экспертиз новейших гаджетов, найдете ответы на самые актуальные вопросы, решение которых зачастую требовалось еще вчера.).

Обзор моего вируса trojan.winlock, который был написан в школьные года

В этой статье я бы хотел вам рассказать про мой компьютерный вирус, который я писал когда был в 9 классе.

Дело началось примерно в начале декабря 2012 года. У меня было чудесное новогоднее настроение. На улице мели метели и шел снег. Тогда среди школьников было очень популярно кидать друг другу вирусы под видом интересных программок. Особенно популярен был вирус trojan.winlocker, который полностью блокировал работу компьютера до ввода пароля.

Настала пятница, конец учебной недели, да и новый год скоро, поэтому настроение было просто отличное. В этот день мой одноклассник хвастался всем, что вчера у него произошла одна очень интересная история, которую он заснял на видео.

Он увидел на одном из форумов, где обсуждают читерство в онлайн играх тему, где кто-то просил скинуть работающий чит на онлайн игру War Face. Мой друг ответил, мол, пиши мне в скайп, я тебе скину чит и расскажу как им пользоваться забесплатно. Начался разговор в скайпе, но вместо чита для онлайн-игры мой друг отправил ему винлокер, который скачал из интернета и начал его шантажировать. В обмен на пароль он заставлял его выполнять его то, что он скажет и все это снимал на камеру. Пароль он ему так и не отдал.

Однако в том винлокере, который использовал друг, я увидел много недостатков. Во первых он ‘палится’ антивирусами и он не работает в безопасном режиме. Я решил написать собственный винлокер, который будет лишен этих недостатков.

Но несмотря на популярность этого вируса, в то время статей на тему его создания было очень мало, и поэтому его создание затянулось на две недели, или даже чуть дольше.

Когда работа по созданию и тестированию была закончена, я был очень доволен результатом. Антивирусы к нему не приставали, и даже, когда особо опытные пользователи пытались через безопасный режим убрать его, то их ждало разочарование.

Цель этой статьи было рассказать, чем я занимался в школьные годы и поделится своим творчеством. Сейчас я подобными вещами уже давно не занимаюсь. В данным момент я разрабатываю софт для ios и android.

Сейчас я приведу несколько наиболее интересных строчек кода.

Заблокировать диспечер задач.

Этот код делает так, чтобы при загрузке системы вместо explorer.exe запускался файл вируса.

Закрыть процесс explorer.exe.

Проверка на наличие прав администратора (для работы вируса они обязательны).

Блокировка и разблокировка системы.

Вот так выглядит форма винлокера.

Ну а вот событие которое происходит при нажатии на кнопочку разблокировки.

Trojan winlock 14244 что это

«Доктор Веб»: обзор вирусной активности в августе 2019 года

[% DEFAULT FILE_REVIEW = »; NAME_SOME_ARRAY_IN_MACROSNAME = [ < box =>«Главное» >, < box =>«Угроза месяца» >, < box =>«Статистика» >, < box =>«Шифровальщики» >, < box =>«Опасные сайты» >, < box =>«Для мобильных устройств» > ] FILE_REVIEW = ‘https://st.drweb.com/static/new-www/news/2019/DrWeb_review_august_2019.pdf’ %] [% BLOCK global.tpl_blueprint.content %]

9 сентября 2019 года

В августе статистика серверов Dr.Web зафиксировала снижение роста общего числа обнаруженных угроз на 21.28% по сравнению с июлем. При этом количество уникальных угроз уменьшилось незначительно – на 2.82%. В почтовом трафике на первых позициях находится вредоносное ПО, использующее уязвимости документов Microsoft Office, а также троянцы-загрузчики. Продолжает тенденцию прошлого месяца и статистика по вредоносному и нежелательному ПО: большинство обнаруженных угроз приходится на долю рекламных программ.

Главные тенденции августа

Угроза месяца

В августе специалисты вирусной лаборатории «Доктор Веб» обнаружили, что хакеры используют копии сайтов популярных сервисов для распространения опасного банковского троянца. Один из таких ресурсов копирует известный VPN-сервис, а другие замаскированы под сайты корпоративных офисных программ.

По данным серверов статистики «Доктор Веб»

Угрозы этого месяца:

Adware.Softobase.15 Программа-установщик, распространяющая устаревшее программное обеспечение. Меняет настройки браузера. Adware.Ubar.13 Торрент-клиент, устанавливающий нежелательное ПО на устройство. Trojan.Winlock.14244 Блокирует или ограничивает доступ пользователя к операционной системе и её основным функциям. Для разблокировки системы требует перечислить деньги на счет разработчиков троянца. Trojan.InstallCore.3553 Еще один известный установщик рекламного ПО. Показывает рекламу и устанавливает дополнительные программы без согласия пользователя.

Статистика вредоносных программ в почтовом трафике

Exploit.Rtf.CVE2012-0158 Измененный документ Microsoft Office Word, использующий уязвимость CVE2012-0158 для выполнения вредоносного кода. W97M.DownLoader.2938 Семейство троянцев-загрузчиков, использующих в работе уязвимости документов Microsoft Office. Предназначены для загрузки на атакуемый компьютер других вредоносных программ. Exploit.ShellCode.69 Вредоносный документ Microsoft Office Word. Использует уязвимость CVE-2017-11882. Trojan.PWS.Stealer.19347 Семейство троянцев, предназначенных для хищения с инфицированного компьютера паролей и другой конфиденциальной информации.

Шифровальщики

В августе в службу технической поддержки компании «Доктор Веб» чаще всего обращались пользователи, пострадавшие от следующих троянцев-шифровальщиков:

Что делать в случае заражения Trojan.Winlock

Trojan.Winlock (Винлокер) — семейство вредоносных программ, блокирующих или затрудняющих работу с операционной системой, и требующих перечисление денег злоумышленникам за восстановление работоспособности компьютера, частный случай Ransomware (программ-вымогателей).

Варианты действий [ править ]

-Ни в коем случае нельзя выполнять требования злоумышленников. Следует помнить, что стоимость SMS может доходить до нескольких десятков долларов независимо от указанной в «интерфейсе» вируса. Практически во всех случаях после отправки SMS обещанный код разблокировки не приходит.

-В случае предлагаемой оплаты по SMS можно позвонить в службу поддержки контент-аггрегатора, которому принадлежит номер. Часто они могут сообщить код разблокировки.

-При возможности воспользоваться онлайн-сервисами подбора кода разблокировки на сайтах производителей антивирусного ПО.

-Произвести полное сканирование компьютера антивирусной утилитой со свежими обновлениями антивирусной базы (например, «одноразовым» антивирусом Dr.Web CureIt или Kaspersky Virus Removal Tool, скачать его желательно со «здорового» компьютера, даже в случае успешной разблокировки системы подбором кода).

-Если вирус блокирует доступ к определённым ресурсам Интернет (обычно к популярным социальным сетям и сайтам с антивирусным ПО), необходимо удалить лишние записи (кроме строки «127.0.0.1 localhost») из файла C:\WINDOWS\System32\drivers\etc\hosts и очистить кэш DNS (командой ipconfig /flushdns от имени администратора), а также очистить cookies и кэш в браузере.

-В некоторых случаях помогает перестановка даты в BIOS на пару лет назад.

-При полной блокировке можно загрузиться в систему с помощью LiveCD и попытаться удалить трояна при помощи антивирусов.

-Открыть диспетчер задач (если это возможно). Посмотреть процессы на предмет подозрительных. Попробовать завершить процесс. Скорее всего, процесс перезапустится. Перезагрузиться в безопасном режиме и удалить программу вручную.

-Кроме того, некоторые трояны заменяют собой один из файлов userinit.exe, winlogon.exe и explorer.exe в соответствующих каталогах. Рекомендуется восстановить их из дистрибутива или каталога C:\WINDOWS\System32\DLLCACHE.

-Троян может создавать раздел HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\userinit.exe, где прописывает вызов своего исполняемого файла (чаще всего debug.exe), а для возобновления работы системы необходимо удалить данный раздел[1].

-Одна из последних версий трояна не делает ничего из вышеперечисленного, а создает файл с именем по типу 0.5887702400506266.exe в корневой папке профиля пользователя и прописывает в реестре по адресу любой ветки, откуда может производиться автозапуск (например, HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options) раздел с непонятным именем. Если на компьютере есть второй профиль администратора, то его легко вычистить, зайдя из под другого профиля, просто удалив файл и ветку реестра. Однако было замечено, что бесплатные и платные антивирусы не реагируют на файл. Также можно найти и удалить этот файл, войдя в Windows через безопасный режим.