windowstask appmodule exe что это

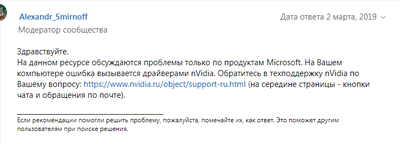

AppModule.exe

точка входа в процедуру culauncherkernel_ptsz не найдена в библиотеке dll nvcuda.dll

Что делать? Сообщение появляется каждые 5-10 сек.

Майнер небось у тебя завелся.

Форматируй диск С, натягивай винды по новой. Все.

Ищи точку входа и выходи через нее. А вообще переустанови дрова на видио

Не вирус это. Смотри модули ядра дрова на винду от Нвидии.

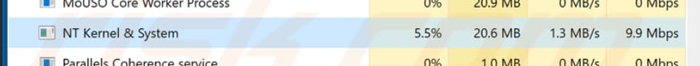

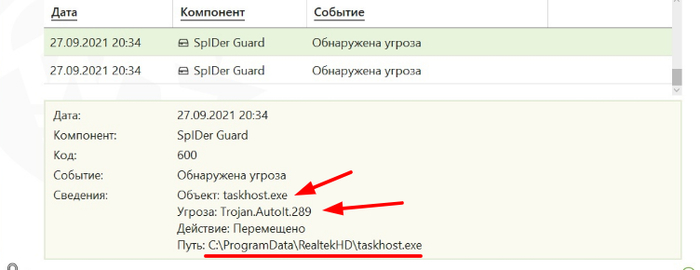

Майнер NT Kernel & System под видом Realtek HD

Дело было одним вечером, сижу я значит ничего не заподозрив, понимаю что уж сильно начал шуметь мой компьютер.

Подумал ну Яндекс браузер кушает процессор плюс видео в ютубе, ай да забыл я об этом.

Вдруг 4-ый день этого жёсткого звука меня пробило насквозь. Что-то тут не так.

При запуске компьютер только только появился рабочий стол процессор шумит с видеокартой на максимум.

Беру дело в руки открываю диспетчер для просмотра активности вижу спокойный результат.

Уши не обманешь слышу как кулеры в ПК становятся тише.

АГА ЗНАЧИТ ВОТ ОНО КАК, сразу в голову приходит мысль что тут что-то ведь не ладное.

Открываю я значит программу для просмотра FPS в играх (там ещё показывается температура, нагрузка всех цепей), закрываю диспетчер задач, вижу опа через секунд 15, что процессор что видеокарта идут в разрыв, понимаю что нада копать глубже.

Я понимаю что программа виндовса которая отвечает за прерывание находится в папке с звуковыми драйверами, к тому же она полностью пустая. Вижу как мой диспетчер закрылся сам по себе.

Тут я уже всё понял и знал куда копать начал проверку на вирусы делать, нет ничего абсолютно.

Проверял я Microsoft Defender доверия к нему больше. В итоге 0

ставлю на скачку Dr.Web при установке выдавало ошибку постоянно.

Вирус начал закрывать установщик я психанул открыл диспетчер и просто закрывал этот вирусняк. В общем я установил его он запросил перезагрузку, я с вздохом перезагружаю ПК

Господи он начал сам перезагружаться 6 раз

На 7 выдало ошибку какую-то (жаль нету фоток)

Я с горем пополам вижу справа в углу мою любимую службу которую он заблокировал.

Чем болеют братья наши железные — история компьютерных вирусов

Ушла эпоха, когда компьютеры и интернет воспринимались большинством, как высокотехнологичные игрушки для подростков. Теперь они, хотим мы того или нет — одна из несущих стен жизненного уклада каждого. Зараженный компьютер — это гораздо больше, чем досадная поломка дорогой техники. Это риск информационных, потенциально и репутационных, финансовых потерь. Подхватить грипп для многих уже гораздо менее неприятный сценарий, чем подхватить компьютерный вирус.

Концепция вирусов, как размножающихся без участия человека механизмов, была предсказана еще в 1951 году Джоном Нейманом в его «Теории самовоспроизводящихся автоматических устройств». Само же явление увидело свет… и вот здесь данные разнятся. Дело в том, что первые программы, которые можно окрестить этим болезненным словом, были либо вовсе безвредны, либо задумывались с невинной целью и причиняли неудобства, скорее вследствие недоработки.

Так, в 1973 году прототип интернета — ARPANET в лабораторных застенках поразил шалун Creeper. Он самостоятельно путешествовал от компьютера к компьютеру и дразнил пользователей выводящимся на экраны сообщением: «Я Крипер! Поймай меня, если сможешь». Этим зловредность Крипера и ограничивалась.

А в 1975 году Джон Волкер написал PERVADE — подпрограмму для популярной (по меркам тех лет) игры ANIMAL, которая с помощью наводящих вопросов отгадывала названия задуманных игроком животных. С натяжкой ее можно назвать первым трояном. После каждой партии она модернизировала игру новыми вопросами, а заодно и копировала ее во все директории компьютера, чем основательно замусоривала и без того скудную память. А ведь Волкер всего-то навсего хотел упростить распространение ANIMAL и избавить себя от нескончаемых просьб, желающих выслать им очередную копию игры.

Вирус Elk Cloner, который многие считают первым истинным вирусом, получившим массовое распространение на пользовательских компьютерах, изначально задумывался, как невинная шалость в духе Крипера. В 1981 году он принялся заражать Apple II, перемещаясь между машинами с помощью дискет. На каждый 50-й запуск системы он выводил на экраны стихотворение:

Elk Cloner: программа с индивидуальностью

Она проникнет во все ваши диски

Она внедрится в ваши чипы

Она прилипнет к вам как клей

Она даже изменит оперативную память

Cloner выходит на охоту!

Вредительских функций написавший Cloner 15-летний школьник Ричард Скренет не предусматривал. Однако своенравный вирус повадился портить диски с нестандартными версиями DOS, удаляя содержимое резервных дорожек. Ущерб в таких случаях был уже вполне осязаем, в отличии от душевных страданий, вызванных стишком-дразнилкой.

Многие ругают антипиратскую защиту игр Denuvo, но в 80-е методы борьбы с пиратами были куда менее гуманны. В 1986 году братья Фарук Альви решили защитить свою программу для наблюдения за сердечным ритмом от незаконного копирования при помощи вируса Brain. Он заражал загрузочный сектор жесткого диска, замедлял работу и вежливо предлагал позвонить создателям нелегально установленной программы, чтобы излечиться. Только в США оказались заражены 18 тысяч компьютеров, а братья Альви первыми познали гнев недовольных антипиратской защитой пользователей.

А вот вирус Jerusalem был написан чистейшего зла ради в 1987-м. Он заражал файлы EXE, COM и SYS. Каждый раз при активации запрашиваемые файлы увеличивались в размере, что приводило к захламлению памяти. Также через полчаса после запуска системы Jerusalem серьезно замедлял ее работу, изменяя время прерывания процессов. Но то были лишь цветочки. Во всей красе Jerusalem проявлял себя в пятницу 13-го, уничтожая любой запущенный в этот день файл.

Первый сетевой червь-шпион атаковал ARPANET в 1988. По замыслу создателя Червь Морриса должен был лишь собирать данные о владельцах ПК, подключенных к ARPANET. Для проникновения он использовал уязвимости почтовых сервисов и сетевых протоколов. Червь Морриса подбирал пароль по словарю и инфицировал компьютер, если не обнаруживал на нем своей копии. Но, даже если копия вируса на компьютере уже была, с небольшой периодичностью червь инфицировал его повторно. На всякий случай. Это и послужило основным источником проблем. Компьютеры заражались многократно, работа системы все больше замедлялась, вплоть до полного отказа. Суммарный ущерб от действий червя оценили в 96 миллионов долларов. Обескураженный непредвиденными последствиями создатель сам сдался полиции, благодаря чему отделался штрафом и исправительными работами.

Первый зловред-вымогатель, словно благодаря ясновидению, позволившему его создателю предсказать масштабы пандемии, вызванной его потомками в будущем, был окрещен — AIDS (СПИД). Вирусописец Джозеф Попп собственноручно разослал около 20 000 дискет с вирусом (каторжный труд, в сравнении с современной почтовой спам-рассылкой, посредством пары кликов). Дискеты манили новой информацией о настоящем НЕкомпьютерном вирусе СПИДА, но после проникновения зараженной дискеты в дисковод PC, в определенном смысле происходило именно то, чего беспечные пользователи и боялись — инфицирование. Через 90 запусков компьютера AIDS шифровал все файлы, оставляя в доступности лишь README, в котором находилось предложение отправить деньги на почтовый ящик в Панаме в обмен на восстановление доступа к информации. Во время обналичивания такого чека Джозефф Попп и был арестован и впоследствии осужден за вымогательство.

Вирусы лихих 90-х были не в пример добрее и невиннее своего десятилетия. Часто они писались ради забавы и самовыражения, вне зависимости от того сколько бед приносили. Так, вирус Walker раз в 30 секунд отправлял гулять по экрану дедушку. По-видимому, из уважения к старости, пока дедушка ковылял, компьютер зависал и не реагировал на команды пользователя. Романтичный вирус Girls признавался в любви всем девочкам и запускал песню Yesterday группы The Beatles. А Mars Land каждый час по полминуты заставлял пользователей любоваться высококачественной 3D-моделью поверхности Марса.

1995 год ознаменовался появлением первого макровируса Concept. Инновационные вирусы распространялись при помощи макросов в документах Word. Для их написания не нужно было владеть языком программирования, достаточно лишь разобраться в WordBasic (чему тоже далеко не каждую бабушку можно научить, но все же). Вирусоделие пошло в массы, и к 1998 году число вредоносного ПО увеличилось почти в 4,5 раза.

Тогда же, в 1998 году, увидел свет кинескопа троян Back Orifice, по совместительству первый бэкдор — вредоносная программа удаленного администрирования. Установленный на компьютер жертвы Back Orifice давал злоумышленнику практически безграничную удаленную власть над его системой. ЛЮБОЙ файл можно было скачать, переписать, уничтожить. Вводимые с клавиатуры пароли, выводимые на экран монитора изображения — все становилось достояние хакера. Создатели бэкдора охарактеризовали свой продукт слоганом — «В локальной сети или через Internet Back Orifice предоставляет пользователю больше возможностей на удаленном Windows-компьютере, чем имеет сам пользователь этого компьютера».

«Чернобыль» или CIH почти год, не обнаруживая себя, заражал компьютеры по всему миру. А 26-го апреля 1999 года, в годовщину аварии на Чернобыльской АЭС, около полумиллиона владельцев PC испытали на себе новый вид техногенной катастрофы — вся информация на их компьютерах оказалась уничтоженной. «Чернобыль» не пожалел даже BIOS, повредив данные на микросхемах. Интересно, что автор CIH, Чэнь Инхао, хоть и испытал глубокий стыд, и даже написал заблаговременно официальное извинение, не получил никакого наказания, так как не нарушил ни одного Тайваньского закона того времени.

Появление вируса Happy99 дало начало массовому переходу вирусов к распространению через интернет. Счастливый «червь» передвигался с помощью EXE-файла вложенного в электронное письмо. Он поздравлял «счастливчика» с новым 1999 годом, а после копировал свой код в системный каталог Windows.

Таким же незамысловатым способом в мае 2000 года распространился и вирус LoveLetter. Этот подлец играл на самых тонких струнах человеческой психики и рассылал «любовные послания», открыв которые, пользователь кроме глубокого разочарования получал еще и гору проблем в придачу. Вирус не только портил личные файлы и заменял их зараженными, но и пересылал сам себя всем контактам в адресной книге Microsoft Outlook. За такие подвиги почтовый червь ILOVEYOU попал в книгу рекордов Гиннеса и стал героем фильма.

Еще один представитель опасных сетевых беспозвоночных — Code Red. Летом 2001 года вирус был выпущен в сеть. Он заражал компьютеры не благодаря доверию наивных людей, а при помощи уязвимости в веб-сервере Microsoft IIS. В начале Код Красный не вызывал опасений. Ну кого, в самом деле, способна напугать надпись на экране «Взломано китайцами»? Но позже оказалось, что зараженный сервер спустя 20 дней должен был начать DDOS-атаку на несколько IP-адресов, в числе которых оказался и Белый дом США.

Через пару лет своими «успехами» на поприще интернет-вредительства смогли похвастаться SQL Slammer и Conficker. Slammer, используя переполнение буфера в Microsoft SQL server, вызвал массовый паралич пользовательского трафика. Перегруженные роутеры просто не справлялись и постоянно восстанавливали таблицу маршрутизации, тем самым задерживая и останавливая сетевой трафик. Червь настолько стремительно распространился, что умудрился на сутки лишить всю Южную Корею радости от просмотра котиков в интернете и каток в Starcraft.

В свою очередь, вирус Conficker в лучших традициях вестернов заставил объединиться в борьбе с ним крупнейшие корпорации — Microsoft, Dr.Web, Kaspersky Lab, ESET, Symantec. А Microsoft даже пообещала 250 тысяч долларов тому, кто найдет создателя червя. Conficker осущесталял свои гадкие планы с помощью все того же пресловутого переполнения буфера. В первую очередь он отключал службы обновления и защиты Windows и блокировал сайты производителей антивирусов, а потом зомбировал компьютер и подключал его к ботнет-сети. Специалисты пришли к выводу, что главной целью вредителя была проверка его способностей к размножению.

Но все вышеупомянутые вирусы — просто игрушки в сравнении со Stuxnet. Эта компьютерная чума могла поражать не только устройства обычных пользователей, но и системы важных промышленных предприятий, в том числе атомных электростанций. В Иране Stuxnet устроил из центрифуг для обогащения урана настоящий аттракцион. Вопрос «Зачем?» оставим любителям теорий заговора.

В 2012 году эволюция вирусов дала новый виток. Теперь они стали реальным кибероружием и средством шпионажа. Аналитикам Лаборатории Касперского пришлось изрядно попотеть с обнаружением ряда вредоносных программ. Таких как – Flame, Gauss, Red October, NetTraveler и Icefog. Все они заслуженно могут носить звание кибер-агентов 007, поскольку каждый вирус детально изучал и похищал важную правительственную, дипломатическую и финансовую информацию. Жертвами хакерских атак стали более 40 стран.

В марте 2016 года взошла звезда ужасного, но великого Пети (Petya), положив начало новой вирусной эпохе. Программа-вымогатель превращала файлы пользователей в тыкву, шифруя MBR-данные, которые нужны компьютеру для загрузки операционной системы. Для расшифровки она требовала от пользователей выкуп в биткоинах.

В 2017 году явил себя свету еще один червь-шантажист — WannaCry. Программа угрожала уничтожить все зашифрованные файлы через неделю после заражения, если владелец не заплатит выкуп в размере примерно 300 долларов США, но в криптовалюте. Необходимую сумму следовало перечислить в течение 3-ех дней, в противном случае — сумма удваивалась.

Всего через месяц после атаки WannaCry вернулся Petya. Новой модификации дали название NotPetya (интересно, кто-то уже пробовал называть так детей?). Петя новый — трюки старые. Для получения доступа к компьютеру программа использовала те же уязвимости системы, что и WannaCry при помощи эксплойта EternalBlue (предположительно разработан АНБ) и бэкдора DoublePulsar. Отдавать дань за возвращение своих информационных богатств было абсолютно бессмысленно — вирус уничтожал данные, а электронный адрес хакерских дел мастеров уже заблокировали провайдеры.

НеПетя нападал на правительственные сайты, национальные банки и энергетические компании Украины, устроил коллапс в аэропорту Харькова и Киева, атаковал российские банки и крупные предприятия, а потом приступил к «заражению» Индии и стран Европы. Специалисты компании ESET и Microsoft выяснили, что нулевыми пациентами стали владельцы украинского программного обеспечения M.E.doc. Также аналитики полагают, что НеПетя отвлекал внимание вымогательством денег, в то время как его настоящей целью был массовый ущерб, поскольку зашифрованные данные не возвращались.

2018 год не стал годом отдыха от хакеров. Эксперты компании Dr.Web нашли новую головную боль — троянскую программу, похищающая данные к учетным записям пользователей в онлайн-сервисах и социальных сетях, изображения и текстовые файлы. На этот раз кибер-злодей не присылал писем счастья, а публиковал ссылки в комментариях к видео на YouTube. Часто в описании зловредной ссылки он сулил доступный для бесплатного скачивания путеводитель по чит-кодам для популярных онлайн-игр. Но после перехода любопытный читер получал не волшебную таблетку, а троянский архив со всеми вытекающими… Хорошая новость (не для сторонников честной игры и естественного отбора конечно же) в том, что автор трояна был найден. Им оказался печаль-разработчик под ником «Енот Погромист».

И вот, совсем уже недавно, в январе 2019 появился очередной вирус-шифровальщик Djvu. Попадая в компьютер вместе с пиратским контентом, Djvu загружает 4 файла, один из которых призван отвлекать внимание жертвы, показывая окно обновления системы Windows. После завершения шифрования в игру вступает «заманчивое предложение» от вымогателей. Цену за возвращение информации авторы шифровальщика не указывают, но сообщают о скидке за быстрое реагирование (однако, вирулентности маркетинга позавидовал бы любой вирус). К сожалению, способ дешифровать файлы до сих пор не найден.

не устанавливаются антивирусы

1. Если Вы подозреваете у себя на компьютере вирусную активность и хотите получить помощь в этом разделе,

2. Если у Вас при включении компьютера появляется окно с требованием перечислить некоторую сумму денег и при этом блокируется доступ к рабочему столу,

— попытайтесь найти коды разблокировки здесь https://www.drweb.com/xperf/unlocker/

— детально опишите как выглядит это окно (цвет, текст, количество кнопок, появляется ли оно до появления окна приветствия Windows или сразу же после включении компьютера);

— дождаться ответа аналитика или хелпера;

3. Если у Вас зашифрованы файлы,

Внимание! Услуга по расшифровке файлов предоставляется только лицензионным пользователям продуктов Dr.Web, у которых на момент заражения была установлена коммерческая лицензия Dr.Web Security Space не ниже версии 9.0, Антивирус Dr.Web для Windows не ниже версии 9.0 или Dr.Web Enterprise Security Suite не ниже версии 6.0. подробнее.

Что НЕ нужно делать:

— лечить и удалять найденные антивирусом вирусы в автоматическом режиме или самостоятельно. Можно переместить всё найденное в карантин, а после спросить специалистов или не предпринимать никаких действий, а просто сообщить название найденных вирусов;

— переустанавливать операционную систему;

— менять расширение у зашифрованных файлов;

— очищать папки с временными файлами, а также историю браузера;

— использовать самостоятельно без консультации с вирусным аналитиком Dr. Web дешифраторы из «Аптечки сисадмина» Dr. Web;

— использовать дешифраторы рекомендуемые в других темах с аналогичной проблемой.

Для этого проделайте следующее:

После серии неудачных экспериментов с установкой и попыткой починить программы имею вот такую ошибку.

Логи как в теме про лечение вирусов не смогла сделать, avz запускается и сразу вылетает.

Прошу помочь. Заранее спасибо.

Вложения

| Log.rar (21.6 Кб, 21 просмотров) |

Точка входа в процедуру EventSetInformation не найдена в библиотеке DLL ADVAPI32.dll

Я нажал на Word 2016 и появилась табличка: «Точка входа в процедуру EventSetInformation не найдена.

Точка входа в процедуру EventSetInformation не найдена в библиотеке DLL advapi32.dll

Здравствуйте. Столкнулся с такой проблемой, в какой-то момент у меня просто перестал запускаться.

Точка входа в процедуру EventSetInformation не найдена в библиотеке DLL ADVAPI32.dll

При запуске Microsoft Word 2016 выходит сообщение «Точка входа в процедуру EventSetInformation не.

При запуске игры ошибка: Точка входа в процедуру rib_find_file_provider не найдена в библиотеке dll mss32.dll

Не могу включить игру выходит ошибка:Точка входа в процедуру rib_find_file_provider не найдена в.

1. Напишите ТТХ ПК или ноута

2. Что за программа или игра

3. https://remontka.pro/sfc-scannow/

Добавлено через 15 секунд

1. Напишите ТТХ ПК или ноута

2. Что за программа или игра

3. https://remontka.pro/sfc-scannow/

Вложения

| Report.rar (5.5 Кб, 8 просмотров) |

сделала п.3, он сканировал, написал, что 100% завершено, и окно закрылось, и больше не открывается, и повторно не запускается. результат неизвестен.

Добавлено через 4 минуты

слетела регистрация винды после этого. поправила, ошибка все еще имеется.

Не поняла. Окно cmd.exe больше не открывается?!

Добавлено через 42 секунды

aliska24, Пиратский активатор?

да, пиратский. Я вот уже подумываю все снести и заново поставить.

Добавлено через 1 минуту

в окне cmd нет результата сканирования системных файлов. окно cmd запускается

Вложения

| nvcuda.zip (4.17 Мб, 324 просмотров) |

Установил MinGW, создал батник, который компилирует файл. При запуске скомпилированного exe-шника.

Здравствуйте! с пятничного вечера стало вылезать это сообщение Точка входа в процедуру.

Здравствуйте. Сегодня начало вылазить такое окно: Точка входа в процедуру не найдена.

Точка входа в процедуру InterlockedCompareExchange64 не найдена в библиотеке DLL KERNEL32.DLL

День добрый! При запуске моей программы (много моего кода + много разных сторонних dll) на WinXP.

Компьютер вечно что то грузит и долго думает

Компьютер постоянно что-то грузит и думает на 100%

Приветствую. У меня проблема. С недавнего времени начал жутко тормозить(зависать) компьютер.

Долго думает компьютер

подскажите что делать чтобы перейти с страницы на страницу проходит куча времени

Компьютер долго думает, прежде чем открывать папки в директории ЖД.

Имеется ЖД WD5000AADS (сердобольный мой), на нем нет ОС, только некоторые программы и игры, в.

Вложения

| CollectionLog-2021.11.08-18.41.zip (106.3 Кб, 3 просмотров) |

Скачайте AV block remover.

Распакуйте, запустите и следуйте инструкциям.

Пожалуйста, ЕЩЕ РАЗ запустите Autologger; прикрепите к следующему сообщению НОВЫЕ логи.

Я правильно понял 2 раза запуская AV

первый раз перезагрузка потом второй раз

во второй раз автоматически экран не закрылся

дальше что

Добавлено через 2 минуты

Письмо отправил

Скачайте AV block remover.

Распакуйте, запустите и следуйте инструкциям.

это никак не открыть не запустить скрин в приложении

Даже по правой кнопке мыши от имени Администратора?

Пофиксите в HiJackThis из папки Autologger (запускать HiJackThis от имени Администратора по правой кнопке мыши)

Что сделать что значит пофиксити запускаю прогу там выбор

только проверить систему

проверить и сохранить отчет

или просто запустить без проверки

Вложения

| CollectionLog-2021.11.08-22.23.zip (101.1 Кб, 0 просмотров) |

Вложения

| Desktop.rar (33.9 Кб, 2 просмотров) |

Вложения

| Fixlog.txt (4.4 Кб, 3 просмотров) |

Вроде стало по активнее

единственное я вчера нечаянно открыв ваш сайт думал что моя тема текущая, а была прошлая

я сделал еще это действие

В завершение:

1.

Переименуйте FRST.exe (или FRST64.exe) в uninstall.exe и запустите.

Компьютер перезагрузится.