zapret local что это значит

Как обойти запрет на доступ к сайтам? Простые рецепты

Для начала я хочу объяснить, что сами сайты никто заблокировать теоретически и практически не может — это очень сложная процедура, особенно если ресурс находится на территории другого (а то и вражеского) государства. Наши провайдеры блокируют возможность доступа к заблокированному сайту… это как на экзамене — тетрадкой пользоваться нельзя, но если очень захотеть — то можно легко получить доступ к данным.

Как обойти запрет на доступ к сайтам?

Способов зайти на заблокированный ресурс достаточно много, но я отобрал на мой взгляд самые простые в использовании варианты — причем первые два особо простые, вы даже и знать не будете что перешли на неугодный правительству сайт — все будет работать в автоматическом режиме. Однако он не всегда работает и тогда вариант для совсем отмороженных (в хорошем смысле этого слова)

1. Расширение для браузера Firefox

Я очень привык к рыжей лисичке, следовательно сперва расскажу прием обхода блокировок именно для этого браузера… он меня кстати очень удивил, когда я не обнаружил в доступных расширениях аддона frigate — а он на самом деле есть. Чтобы вам его не искать и не скачать ненароком чего лишнего прикладываю ссылку на загрузку с официального сервера Mozilla — источник надежный, не переживайте…

По ссылке присутсвует описание данного расширения… мол он открывает сайты, которые заблокировал ваш администратор или просто провайдер — расширение поможет справиться с этим недугом (если честно не понимаю людей, которые использую анонимайзеры вроде хамелеона и прочих — тут же все просто и понятно). Жмем «Добавить в Firefox» и после установки и перезапуска браузера вы сможете посещать какие угодно сайты.

Настраивать ничего не нужно — расширение само понимает что ресурс в сети заблокирован и автоматом начинает тянуть данные через прокси, так что скорость будет снижаться только на проблемных сайтах, на обычную работу вообще никаких утяжелений.

2. Расширение FriGate для Google Chrome

Я знаю что Firefox хороший браузер и свое предпочтение отдал именно ему, но нельзя отрицать тот факт — Google Chrome самый популярный браузер (и всякие Яндекс браузеры — это производные от движка Хромиум), так что не логично его игнорировать. Расширение FriGate существует и для Хрома… нужно его только отыскать! Переходим в настройки, дополнительные инструменты, Расширения (К сожалению горячих клавиш не предусмотрено)

Эти два способа очень просты, но очень редко (но бывает) случается так, что данные методы не помогают нам и сайт остается недоступен… но попасть на него можно…

3. Кардинальный вариант — TOR Браузер

Данный браузер изначально и задумывался для анонимности в сети и следовательно попасть на закрытые для нас ресурсы теперь тоже можно… про этот браузер есть отдельная заметка, можете прочитать ее и скачать Тор к себе на компьютер — версия не конфликтует с другими обозревателями и лишней точно не будет.

Из недостатков — низкая скорость работы, но в плюсы можно записать почти 100% доступ к любым ресурсам в сети — так что низкая производительность ему вполне себе простительна.

Блокировка запрещенных ресурсов РКН по url в том числе и https

Не так давно я серфил форумы по причине нововведений от РКН, в их «закон», который кроме нецензурных фраз у меня ни чего не вызывает, но тем не менее эти законы мы обязаны исполнять. И обнаружил, что мои коллеги используют просто ужасные методы для блокировки сайтов. Я решил поделиться своим методом, который не только блокирует по url, но и умеет закрывать https.

Сразу скажу, что я не знаю выкладывал ли кто то подобное в сеть, я до всего дошел сам.

Что же нам понадобиться? Ни каких дорогущих проприетарных решений, от cisco и им подобным, не пугайтесь. Вообще говоря, хочется сказать несколько теплых слов всем тем кто работает по GNU и opensource. Большое ВАМ человеческое спасибо и низкий поклон. ИМХО opensource в переди планеты всей и я считаю за ним будущее. И эта статья очередное подтверждение тому.

Идея состоит в следующем:

Мы формируем уникальный список блокируемых IP в ipset. Далее в NAT PREROUTING добавляем правила. Если IP назначения в списке, тогда заворачиваем на наш прозрачный прокси, где уже осуществляем фильтр по URL.

И так из инструментов — ipset, iptables, squid (ssl bump).

Я не случайно пел дифирамбы opensource, дело в том что на сегодня только squid предложил технологию которая позволяет заглядывать в https(мне по крайней мере других не известно). А ipset демонстрирует высочайшую скорость работы и держит тысячи правил не нагружая процессор и не ухудшая отклик сети.

Вкратце опишу процесс получения выгрузки. Качаем программу P12FromGostCSP, с её помощью выдираем закрытый ключ. Затем конвертируем его в pem.

Далее собираем openssl с поддержкой гостовского алгоритма. Как это сделать, много написано в интернете. В подробности углубляться не буду.

Сам скрипт, который получает выгрузку.(Автором скрипта и xml-парсера я не являюсь, мною только переписан он под формат 2) Скрипт необходимо вызвать с параметрами 0 и 1 с необходимым интервалом.

Таким образом результатом работы скрипта является наличие 3-ех файлов

ip-abuse.txt — список IP

url-abuse.txt — блокируемые url

subnet-abuse.txt — блокируемые подсети

По умолчанию squid ставиться в /usr/local/squid

Файл конфигурации соответственно /usr/local/squid/etc

acl — запрета соответственно /usr/local/squid/etc/acls

Далее привожу пример своего конфигурационного файла:

Теперь необходимо составить список acls, я использую вот такой скрипт

Идея состоит в том, что бы добавить в конец каждой url «.*» — это означает любую последовательность символов. Например «casino.com.*» будет блокироваться домен и все ссылки включая этот домен.

Необходимо выполнить еще несколько комманд:

На этом со сквидом закончим.

Теперь нам необходимо как то «запрещенный трафик» завернуть на фильтрацию.

Для этого мы создаем в ipset две цепочки: ZAPRET — уникальный список блокируемых IP, ZAPRETNET — список блокируемых подсетей.

Теперь нам нужно заполнить списки ipset-а. Привожу свой скрипт:

PS Данный метод блокировки проверен в боевых условиях и работает на реальных серверах по сей день. При этом ping не увеличился ни на миллисекунду. Особой разницы в загрузки процессора я тоже не заметил. Поскольку РКН очень ревностно относится к получению выгрузки, в скрипте можно раскомментировать строку:

Заменив естественно телефон и адрес почты на свои. Вам буде приходить смс оповещение и оповещение на почту. Для первого я использую разлоченый мегафон модем Huawei e1550+gammu, для второго необходимо настроить например exim4. Так же необходимо вписать реквизиты своей организации в сам скрипт.

PS Поскольку я так понял что добрая половина вообще не представляет о чем идет речь, я решил дать разъяснение. Ряд законов обязывает, я подчеркиваю каждый оператор обязан это делать и это не их прихоть! И санкции за его не выполнение очень жестокие в плоть до отзыва лицензии! За банальное не неполучение выгрузки раз в день накладывают штраф в десятки тысяч. А у нас например директор «подарил» его человеку ответственному за выгрузку с рассрочкой в пол года.

Вот перечень законов, кому интересно можете почитать:

Федеральным законом №139-ФЗ от 28 июля 2012 года были внесены изменения в следующие законы Российской Федерации:

Федеральный закон от 29 декабря 2010 года №436-ФЗ «О защите детей от информации, причиняющей вред их здоровью и развитию»;

Кодекс Российской Федерации об административных правонарушениях;

Федеральный закон от 7 июля 2003г. №126-ФЗ«О связи»;

Федеральный закон от 27 июля 2006г. №149-ФЗ «Об информации, информационных технологиях и о защите информации».

Быстрый способ обхода ограничений РосКомНадзора.

Всем привет, вчера нечаянно нашел небольшую лазейку обхода ограничений РосКомНадзор, решил поделится с вами, чисто в ознакомительных целях.

Способ быстрый и не всегда рабочий.

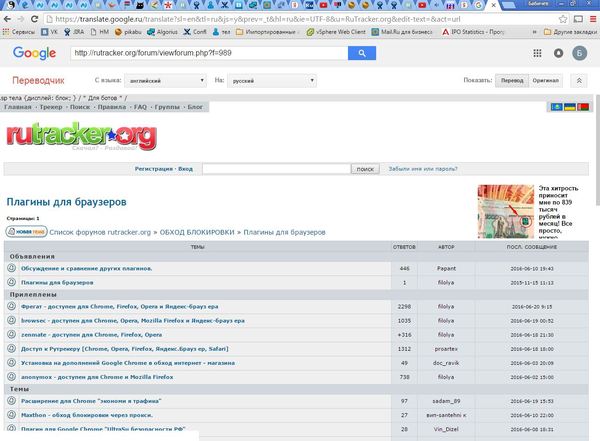

И так, поисковик google предоставляет удобный сервис https://translate.google.ru (гугл переводчик), который даёт нам замечательную возможность переводить сайты целиком, вот этой возможностью мы и воспользуемся.

2. Вводим в строку для перевода запрещённый сайт. (К примеру RuTracker.org)

3. В правой половине (в окне перевода) тыкаем в появившуюся ссылку RuTracker.org

Готово! Некоторые сайты не правильно распознают кодировку, у некоторых это лечится сниффингом по сайту, у кого-то не показывает картинки, но в принципе большинство сайтов адекватно реагируют.

Всем спасибо за внимание, еще раз повторюсь, информация только для ознакомления, вы-же не будете ей злоупотреблять?!

Проще вставлять расширение «Обход блокировок Рунета». Чего париться то?

Вы зубы лечите небось у проктолога, а не у стоматолога 🙂

Обходить блокировку, что бы цензор почитать? Серьезно?

Начало кампании РКН против VPN

Ну что, наступление дырявого синего квадрата РКН на свободный интернет продолжается. Вот буквально вчера было объявлено о том, что OperaVPN отправляется в бан. Дело каждого верить или нет этой информации выложенной не так давно (источник: https://habr.com/ru/news/t/563332/):

Думаю ни для кого не секрет, что в последнее время РКН все больше закручивает гайки. Пробует разные подходы, начиная от реального замедления определенных ресурсов или же ограничиваясь угрозами замедлить их (привет Twitter и YouTube). Конечно, абсолютное фиаско и унижение, полученное после неудачной попытки блокировать Telegram не прошло бесследно. РКН обиду не забыл, а поэтому методы становятся немного более избирательными, чтобы не рушить чудовищное количество важной инфраструктуры, действуя подобно пушке, стреляющей по воробьям (да, это отсылка про рухнувший Сбербанк и прочее при попытке заблокировать Telegram). Хотя и до сих пор каждую неделю звучат призывы огородить богомерзкие и внезапно ставшими неугодными углы интернета от неустоявшейся психики граждан.

Сейчас, пока изгнанные, но все же хоть как-то технически проинформированные пользователи, заново устанавливают OperaVPN в свой браузер, обычные пользователи остались ни с чем. Не особенно хочется выступать в роли проповедника судного дня, но все же, хотя бы в глубине души, все понимают, за каждым ныне популярным, но не особо продуманным в плане защиты от нападок сервисом, придут. Те, кто умудрился вернуть VPN в свой браузер Opera, просто продлевают агонию, вскоре адреса будут забанены и привет.

Хоть и РКН убеждает, что будет использоваться метод анализа траффика, для выявления pattern’ов (шаблонов) поведения VPN, но действия РКН никогда не отличались технической грамотностью или аккуратностью. Создание такой машины, анализирующей такой поток траффика.. это не про РКН. Слишком технически сложно, слишком ресурсоемко. Слишком много ненужных финансовых вложений. Поэтому моя ставка, что в результате, просто забанят неугодные IP адреса, принадлажащие неугодной проксе и на этом все. Если их станет больше — забанят и их. И, чем популярнее сервис, тем раньше он отправиться в бан.

Можно подумать так: «Ну что ж, значит возьму те, что с конца списка и буду пользоваться ими». Ну например Hola Free VPN Proxy — он есть в списке. Или хотя бы тот же АнтиЗапрет, что угодно, это все вопрос времени. Да, кроме того что придут и за ними, есть еще один нюанс. В конце концов, все эти решения, придумывались в качестве относительно простого обхода блокировок. Раньше, до определенного момента времени, было достаточно любого прокси, как например самый популярный NL (Голландия) прокси или DE (Германия). Сейчас ситуация еще сильнее ухудшилась. Теперь да же зайдя на некоторые заблокированные сайты, то они не откроется из NL и DE. На rezka.ag многие фильмы не откроются да же через UA (Украина).

Т.е. в данный момент не только нужно найти подходящий прокси сервер через который открывается большинство сайтов, но и для части сайтов держать дополнительные сервера. Думаю не нужно говорить что постоянное переключение между этими проксями и сопровождение этих правил, что-откуда надо открывать, не доставляет особого удовольствия. Хоть даже сейчас существуют бесплатные варианты типа той же Hola, но кто-нибудь пытался смотреть через них какое-нибудь потоковое видео? Нужно признать бесплатные варианты, подходят только для того чтобы почитать статеечки или посмотреть картинки. Но интернет давно уже не текст с картинками, это ролики по 150 а то и 1500 mb, YouTube шагает по планете. Обычные варианты такое уже не вывозят.

И вот настало сегодня, когда зловещее предупреждение о бане исполнилось, решено, что нет лучше времени чем всем вам начать пользоваться тем, что я изначально создавал для себя и не особо пытался продвигать.

Для Google Chrome и Mozilla Firefox релиз уже есть.

Вот главные условия и приципы:

— База всегда максимально полная — обновление происходит ежедневно. Это очень важно.

— Проксировать только заблокированные сайты, все остальные сайты обязаны работать напрямую. Пропускная способность у меня нерезиновая.

— В век страха быть чипированным и получить Covid-19 от вышек 5G клянусь не собирать данных пользователей, не хранить никаких логов на серверах и не передавать ничего третьим лицам. (А нафиг оно мне надо, место у меня тоже ограничено).

Я решил, что в центре всей философии будет простая мысль — установил и забыл. Не надо ничего нажимать, ничего добавлять, ничего обновлять. Установил один раз, и более никаких проблем серии «зобанено» замечено не будет. В конце концов, именно такой уровень сервиса я бы хотел видеть сам. Распространяется бесплатно. Разумеется, для тех, кто хочет указать свой адрес прокси, функционал присутствует. Пользуйтесь.

Да, я жду резонный вопрос «И что же мешает им сделать тоже самое с тобой, что они сделали с Opera?»

Это решение изначально создавалось и планировалось из расчета на будущее. Естественно, я не буду вдаваться в подробности технического решения, но центр логики заключается в ранжированности доверия к пользователям.

Могу заверить, что изначально все создается так, чтобы не допустить остановки сервиса.

Чтобы просуммировать это все, скажу одно. Начал я это все на фоне постоянных угроз типа «Да мы вас, всех щас! @#% ^! и отсутствия комфорта лично для меня. А сейчас это уже принципиально. Создание системы, которая будет, что называется bullet proof, на будущее. Был бы очень благодарен конструктивной критике и предложениям. Именно благодаря изначальным предложениям в аддон я добавил функции добавить свой какой-то сайт или проксю.

Если навалитесь всем скопом и уроните мне сервис, ну тогда «F to pay respects».

Попробуйте, я думаю, что вы оцените простоту и лаконичность подхода.

Для обычного компа все готово. Сейчас работаю над решением для Android.

Как обойти блокировку сайта?

ДАВАЙТЕ СРАЗУ ДОГОВОРИМСЯ… ОБХОД ЛЕГАЛЬНЫХ БЛОКИРОВОК — ЭТО ОЧЕНЬ СКОЛЬЗКАЯ ТЕМА. Я БЫ НЕ ХОТЕЛ ОКАЗАТЬСЯ АВТОРОМ РЕСУРСА, НА КОТОРЫЙ БРОСЯТ СВОЙ ВЗОР ТЕ, ПРОТИВ КОГО ВАС НАСТРАИВАЮ. ГОТОВЫХ СПОСОБОВ, С КОТОРЫМИ АДМИНИСТРАЦИЯ ВАШЕГО УЧРЕЖДЕНИЯ НЕ СПРАВИТСЯ, НЕМАЛО. В СТАТЬЕ ИХ ПОЧТИ НЕТ. ОДНАКО ПИЩИ ДЛЯ РАЗМЫШЛЕНИЙ ВАМ БУДЕТ ДАНО ПРЕДОСТАТОЧНО.

СРАЗУ…

Это самый лёгкий способ, который приходит на ум. Попасть на личную страничку в социальной сети не составит никакого труда. Вот адреса бесплатных прокси серверов, откуда вы можете попробовать попасть на запрещённый администратором сайт:

https://www.proxy4free.com/ (здесь целая куча прокси серверов)

вот отечественный список: http://www.freeproxylists.net/ru/

Просто скопируйте и вставьте адреса в адресную строку. А затем на прокси-странице вводите адрес социальной сети. Вам необходимо вводить настоящее название сайта:

и так далее. Однако, если вы попытаетесь добраться до заблокированного госорганами сайта, при попытке доступа к которому обычно появляется вот это:

…эти ресурсы вам вряд ли помогут. У этого способа есть ещё и другой минус. Дело в том, что использование прокси-сервера подразумевает в некотором роде обман того сайта, который вы посещаете. А многим сайтам и блогам (да почти никому) это не нужно. А значит, и с просмотром некоторых страниц у вас могут быть проблемы.

Как обойти блокировку, используя настройки браузера офисного компьютера?

В последнее время появилось огромное количество расширений для популярных браузеров, которые обеспечивают обход блокировок со стороны офисного администратора. Самыми лучшими такими плагинами я считаю:

Установки на компьютер они не потребуют, приклеятся к браузеру быстро и незаметно. Стоит попробовать.

и вставьте в это же поле. Должно получиться вот что:

Сайт для определения IP-адреса я выбрал для наглядности. Вам же необходимо этот адрес заменить на адреса любимых сайтов социальных сетей и не забыть регистрационные данные. Если всё будете делать правильно, всё может получиться. Затем подчищаете историю посещений и всё. От анонимности в сети такой трюк вас не защитит, но администратора сети, точнее, её настройки, вы можете обойти. Всё, конечно, зависит от ловкости рук сисадмина.

Как обойти блокировку сайта через защищённый поисковик StartPage Web Search

Считается неплохим сервисом в области обеспечения анонимности. Причём вы вольны настроить поисковик в этом же окне под свои нужды. Нужная нам кнопка справа:

Как обойти блокировку сайта используя кэш Google: немного громоздко…

site:www.computer76.ru

Поисковая система выдаст кэшированные страницы блога, которые она успела проиндексировать и сохранить в базе. Яндекс также может это сделать. Если ссылка на страницу неактивна, нажмите на ссылку Кэш или Cached в конце строки адреса. Можете читать.

Найдите сайт (возьмём для примера мой). Однако не нужно вписывать в адресную строку его «официальный» адрес. Так и ищите в поисковой строке:

Google выдаст ссылки, которые никто не сможет заблокировать. Однако не торопитесь переходить по ним. Посмотрите сюда — под центральной ссылкой (та, что по-русски) находится ещё одна; она и содержит кэш — кликните по ней:

К чему это я всё… Если вы откроете в 2-х вкладках обе эти ссылки (которые, казалось бы, ведут на один ресурс), посмотрите внимательно на адресные строки. А там всё не просто:

это — официальная ссылка

а вот как выглядит та же страница в кэше:

а так — в кэше google

Хотите анонимности? Обратимся напрямую к Google, не обращая внимание на сервера хостов этих сайтов. Добавьте

Единая точка выхода в web, I2P, TOR и обход блокировок

Преамбула… Даная статья была написана ещё летом но, по независящим от автора причинам, немножко подзадержалась.

Муки выбора

Базовая настройка tinyproxy

Итак, настроим базовые перенаправления, чтобы в обычный web ходило напрямую, а в *.i2p и *.onion через соответствующие вышестоящие (parent) proxy.

Для начала практически все параметры в конфиге остаются по умолчанию.

Список «zapret.info»

Ну что ж, связка прокси базово работает, теперь начинается самое интересное — обход блокировок роскомнадзора. К сожалению, tinyproxy не поддерживает внешние файлы со списком parent proxy, но это не должно быть препятствием. Ведь мы можем сгенерировать монолитный конфиг «on the fly».

Копируем имеющийся конфиг tinyproxy под новым именем:

Слегка правим новый /etc/tinyproxy/tinyproxy.conf.static : LogLevel Info → LogLevel Error

… и собственно скрипт /usr/local/bin/tinyproxy-cfg-gen.sh к нему:

Наконец вишенка на торте, редактируем tinyproxy.service под наши нужды — sudo systemctl edit tinyproxy.service :

А теперь, со всем этим безобразием мы попытаемся взлететь ©

How it works?

Вдумчивый читатель безусловно поинтересуется, Для чего такие танцы с бубном? Что ж, в заключении не мешает прояснить некоторые моменты. Пойдём прямо по пунктам предыдущего раздела.

Данная связка работает уже неделю 2,5 месяца. Глюкобагов, пока, вроде бы не замечено. готовые конфиги и скрипты живут на гитхабе, PR приветствуются!