win32 qhost что это

Win32 qhost что это

Троянская программа, блокирующая доступ к Интернет ресурсам. Является приложением Windows (PE-EXE файл). Имеет размер 233472 байта. Написана на C++.

Деструктивная активность

Данная троянская программа извлекается и запускается на исполнение другой вредоносной программой, детектирующейся антивирусом Касперского как Trojan.Win32.Qhost.oyk.

В зависимости от параметра, с которым был запущен, троянец может выполнять следующие действия:

Если имя параметра было «-restore»: Не позволяет удалить свой файл. Останавливает работу службы с именем «srv32», после чего запускает на исполнение свое тело с параметром «-start».

Если имя параметра было «-service»: Вызывает функцию «StartServiceCtrlDispatcher» для установки связи главного потока процесса службы «srv32» с диспетчером управления службами.

Если имя параметра было «-start»: Запускает службу с именем «srv32». Служба предназначена для завершения и блокировки запуска следующих процессов:

ta_skmgr.exe

Tas_kmgr.exe

regedit.exe

Regedit.exe

rstrui.exe

Rstrui.exe

msconfig.exe

Msconfig.exe

MSConfig.exe

MSCONFIG.EXE

apache.exe

nginx.exe

lighthttpd.exe

Таким образом троянец блокирует запуск:

приложения восстановления системы;

утилиты для управления автозапуском программ и загрузкой Windows;

программы для просмотра и редактирования реестра;

процессов веб-серверов «Apache», «lighttpd» и «nginx».

При этом имя процесса «Диспетчера задач Windows» указано с ошибкой —»ta_skmgr.exe». Троянец поднимает на зараженной машине веб-сервер. Таким образом при обращении к зараженной машине пользователь увидит следующее окно:

http://www.securelist.com/ru/images/pictures/virus2/1..

Где предлагается отправить SMS с текстом «503745002411» на короткий номер «6681».

Поскольку троянец, извлекающий данную вредоносную программу, модифицировал файл «hosts»:

то пользователь также будет видеть окно с предложением отправить SMS при обращении к следующим ресурсам:

Помимо этого служба препятствует изменению оригинального тела троянца, а также файла «hosts»:

Таким образом противодействуя попыткам пользователя или антивирусной программы при восстановлении полноценной работы системы.

Если имя параметра было «-stop»: Останавливает выполнение службы с именем «srv32».

Если имя параметра было «-install»: Создает службу с именем «srv32» при этом в реестр добавляется следующая информация:

[HKLM\SYSTEM\CurrentControlSet\Services\srv32]

«Type» = «10»

«Start» = «2»

«ErrorControl» = «1»

«ImagePath» = «

Три способа обнаружения фарминг-атаки в Windows

Для восстановления работоспособности в файле HOSTS следует удалить все строчки, оставив только 127.0.0.1 localhost. Не забудьте сменить пароли ко всем веб-сервисам, которыми вы пользуетесь и фишинговые сайты которых были указаны в измененном файле HOSTS.

Шаг 2. Проверьте местоположение файла HOSTS

Изменение файла HOSTS широко используется вредоносными программами, однако такую модификацию легко обнаружить. В поисках путей повышения скрытности своих действий злоумышленники придумали изменять местоположение файла HOSTS. Путь к файлу HOSTS может быть изменен путем определения нового значения в ключе системного реестра DataBasePath ветки HKLM\System\ControlSet001\Services\tcpip\parameters (лучше посмотреть все ветки, начиная с CurrentControlSet и до ControlSet001/N). Так Trojan.BAT.Delude.e создает собственный файл HOSTS в каталоге %Windir%\Help и устанавливает путь к нему в системном реестре, а Trojan-Downloader.Win32.Esepor.z устанавливает путь %Windir%\NSDB к файлу HOSTS.

Шаг 3. Проверьте настройки DNS-серверов

Еще один метод фарминга заключается в указании DNS-серверов злоумышленника. Например, вредоносная программа Trojan.Win32.DNSChanger.pwf заменяет указанные в операционной системе DNS-сервера на DNS-сервера злоумышленников путем изменений в системном реестре.

Троянская программа Win32/Qhost

Добрый день!

NOD беспрерывно высвечивает в правом нижнем углу экрана сообщение:

Объект:

C:\WINDOWS\system32\drivers\etc\hosts

Угроза:

Win32/Qhost троянская программа

Информация:

очищен удалением-изолирован

Я сделал то, что рекомендовалось в Правилах по оформлению запросов. Вот логи. Что вы посоветуете делать дальше?

Вложения

| virusinfo_syscheck.zip (18.2 Кб, 82 просмотров) |

| virusinfo_syscure.zip (18.4 Кб, 20 просмотров) |

| info.zip (6.9 Кб, 8 просмотров) |

| log.zip (10.3 Кб, 17 просмотров) |

Троянская программа Win32/Qhost

Помогите вылечить пожалуйста, лог прилагаю.

Win32/Qhost троянская программа

ESET NOD32 SS каждые 5 секунд информирует: ОБЪЕКТ: C:\WINDOWS\system32\drivers\ect\hosts Урогза.

Троянская программа Win32/Qhost

привет! можете почочь? Объект: C:\Windows\system32\drivers\etc\hosts ESET NOD32 каждые 5 секунд.

1. Закройте все программы, отключите антивирус, файрволл и прочее защитное ПО.

После выполнения скрипта компьютер перезагрузится!

2. Пофиксите в HJT эти строки (некоторых строк после выполнения скрипта AVZ может уже и не быть):

5. Сделайте новые логи AVZ и Rsit и прикрепите их к сообщению.

Удаление Trojan Qhost: Удалите Trojan Qhost Навсегда

Описание угрозы

Имя исполняемого файла:

Trojan Qhost

Trojan.Win32.Qhost.d.exe

Trojan

Win32 (Windows XP, Windows Vista, Windows Seven, Windows 8)

Метод заражения Trojan Qhost

Trojan Qhost копирует свои файл(ы) на ваш жёсткий диск. Типичное имя файла Trojan.Win32.Qhost.d.exe. Потом он создаёт ключ автозагрузки в реестре с именем Trojan Qhost и значением Trojan.Win32.Qhost.d.exe. Вы также можете найти его в списке процессов с именем Trojan.Win32.Qhost.d.exe или Trojan Qhost.

Если у вас есть дополнительные вопросы касательно Trojan Qhost, пожалуйста, заполните эту форму и мы вскоре свяжемся с вами.

Скачать утилиту для удаления

Скачайте эту программу и удалите Trojan Qhost and Trojan.Win32.Qhost.d.exe (закачка начнется автоматически):

* SpyHunter был разработан американской компанией EnigmaSoftware и способен удалить удалить Trojan Qhost в автоматическом режиме. Программа тестировалась на Windows XP, Windows Vista, Windows 7 и Windows 8.

Функции

Скачайте утилиту для удаления Trojan Qhost от российской компании Security Stronghold

Если вы не уверены какие файлы удалять, используйте нашу программу Утилиту для удаления Trojan Qhost.. Утилита для удаления Trojan Qhost найдет и полностью удалит Trojan Qhost и все проблемы связанные с вирусом Trojan Qhost. Быстрая, легкая в использовании утилита для удаления Trojan Qhost защитит ваш компьютер от угрозы Trojan Qhost которая вредит вашему компьютеру и нарушает вашу частную жизнь. Утилита для удаления Trojan Qhost сканирует ваши жесткие диски и реестр и удаляет любое проявление Trojan Qhost. Обычное антивирусное ПО бессильно против вредоносных таких программ, как Trojan Qhost. Скачать эту упрощенное средство удаления специально разработанное для решения проблем с Trojan Qhost и Trojan.Win32.Qhost.d.exe (закачка начнется автоматически):

Функции

Наша служба поддержки готова решить вашу проблему с Trojan Qhost и удалить Trojan Qhost прямо сейчас!

Оставьте подробное описание вашей проблемы с Trojan Qhost в разделе Техническая поддержка. Наша служба поддержки свяжется с вами и предоставит вам пошаговое решение проблемы с Trojan Qhost. Пожалуйста, опишите вашу проблему как можно точнее. Это поможет нам предоставит вам наиболее эффективный метод удаления Trojan Qhost.

Как удалить Trojan Qhost вручную

Эта проблема может быть решена вручную, путём удаления ключей реестра и файлов связанных с Trojan Qhost, удалением его из списка автозагрузки и де-регистрацией всех связанных DLL файлов. Кроме того, отсутствующие DLL файлы должны быть восстановлены из дистрибутива ОС если они были повреждены Trojan Qhost.

Чтобы избавиться от Trojan Qhost, вам необходимо:

1. Завершить следующие процессы и удалить соответствующие файлы:

Предупреждение: вам необходимо удалить только файлы, контольные суммы которых, находятся в списке вредоносных. В вашей системе могут быть нужные файлы с такими же именами. Мы рекомендуем использовать Утилиту для удаления Trojan Qhost для безопасного решения проблемы.

2. Удалите следующие папки:

3. Удалите следующие ключи и\или значения ключей реестра:

Предупреждение: Если указаны значения ключей реестра, вы должны удалить только указанные значения и оставить сами ключи нетронутыми. Мы рекомендуем использовать Утилиту для удаления Trojan Qhost для безопасного решения проблемы.

Как предотвратить заражение рекламным ПО? Мы рекомендуем использовать Adguard:

4. Сбросить настройки браузеров

Trojan Qhost иногда может влиять на настройки вашего браузера, например подменять поиск и домашнюю страницу. Мы рекомендуем вам использовать бесплатную функцию «Сбросить настройки браузеров» в «Инструментах» в программе Spyhunter Remediation Tool для сброса настроек всех браузеров разом. Учтите, что перед этим вам надо удалить все файлы, папки и ключи реестра принадлежащие Trojan Qhost. Для сброса настроек браузеров вручную используйте данную инструкцию:

Для Internet Explorer

Если вы используете Windows XP, кликните Пуск, и Открыть. Введите следующее в поле Открыть без кавычек и нажмите Enter: «inetcpl.cpl».

Если вы используете Windows 7 или Windows Vista, кликните Пуск. Введите следующее в поле Искать без кавычек и нажмите Enter: «inetcpl.cpl».

Выберите вкладку Дополнительно

Под Сброс параметров браузера Internet Explorer, кликните Сброс. И нажмите Сброс ещё раз в открывшемся окне.

Выберите галочку Удалить личные настройки для удаления истории, восстановления поиска и домашней страницы.

После того как Internet Explorer завершит сброс, кликните Закрыть в диалоговом окне.

Предупреждение: В случае если это не сработает используйте бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

Найдите папку установки Google Chrome по адресу: C:\Users\»имя пользователя»\AppData\Local\Google\Chrome\Application\User Data.

В папке User Data, найдите файл Default и переименуйте его в DefaultBackup.

Запустите Google Chrome и будет создан новый файл Default.

Настройки Google Chrome сброшены

Предупреждение: В случае если это не сработает используйте бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

Для Mozilla Firefox

В меню выберите Помощь > Информация для решения проблем.

Кликните кнопку Сбросить Firefox.

После того, как Firefox завершит, он покажет окно и создаст папку на рабочем столе. Нажмите Завершить.

Предупреждение: Так вы потеряте выши пароли! Рекомендуем использовать бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

Внимание опасные вирусы вымогатели

Число жертв «полицейского вируса» увеличивается

Антивирусная лаборатория PandaLabs компании Panda Security предоставила данные, согласно которым печально известная вредоносная программа «полицейский вирус» продолжает заражать тысячи компьютеров во всем мире. И это — несмотря на арест киберпреступников, предположительно ответственных за атаки.

Арест лидера кибергруппы в Дубае в рамках международной операции, осуществленной Технологической следственной бригадой Национальной полиции Испании в сотрудничестве с Европолом и Интерполом, не прекратил вредоносную эпидемию.

«Данное ПО для вымогания денег приносит своим создателям прибыль свыше 1 млн евро в год, – пояснил Луис Корронс, Технический директор PandaLabs. – Однако количество заражений продолжает расти, наводя нас на мысль, что мы столкнулись с неопределенным количеством групп, запускающих подобные атаки».

Данная вредоносная эпидемия продолжает заражать сотни тысяч компьютеров во всем мире, используя запугивание и шантаж для получения денег от пользователей компьютеров. Самые последние версии этой вредоносной программы даже показывают изображения, перехваченные с веб-камеры пользователя, благодаря чему обман становился более правдоподобным.

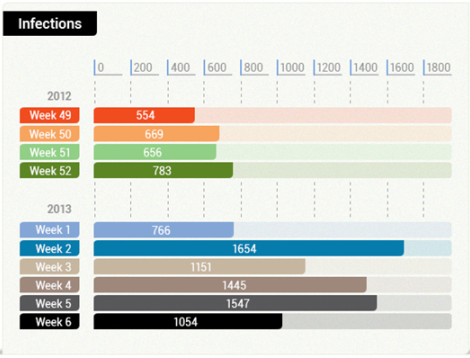

Исследованные специалистами PandaLabs два семейства вредоносных программ, используемых в атаке, показали, что после ареста главаря банды в период с декабря 2012 года до февраля 2013 года количество заражений удвоилось с 2500 до 5000.

На картинке представлен рост инфекций по неделям в конце 2012 и начале 2012 года:

Подавляющее большинство этих инфекций вызвано «наборами эксплойтов» – приложениями, которые позволяют хакерам очень просто заражать компьютеры пользователей, отправив их на специальную зараженную веб-страницу. Киберпреступники пользуются дырами безопасности в популярных программах, таких как, например, Adobe Acrobat или Java, для получения контроля над системами. В настоящее время все еще в обращении находится множество вариантов «полицейского вируса», и все они обнаружены лабораторией PandaLabs в качестве Trj/Ransom.AB.

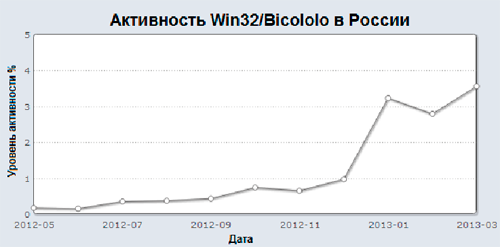

Троян Win32/Qhost по-прежнему популярен в России

Компания ESET представила отчет о наиболее активных угрозах февраля 2013 года. Троянская программа Win32/Qhost по-прежнему возглавляет рейтинг угроз по России. Несмотря на то, что за февраль уровень ее распространенности претерпел спад, она остается самой активной. По сравнению с январем, ее рейтинг опустился почти на 3% и составил 12,53%.

Вредоносные объекты HTML/IFrame и HTML/ScrInject, которые встраиваются злоумышленниками в веб-страницы входят в пятерку угроз, у них 2,24% и 2,84% соответственно. В то же время их рейтинг значительно снизился по сравнению с январем. Например, уровень HTML/IFrame снизился больше чем в два раза, с 4,95% до 2,24%. Также упал рейтинг трояна Win32/Spy.Ursnif, за февраль он составил 2,89%. В феврале рост испытал Win32/Bicololo, его рейтинг составил 2,78%. В этом месяце в десятку также попал файловый вирус Win32/Sality с показателем 0,85% и положительной динамикой. Win32/TrojanDownloader.Carberp продолжает сдавать свои позиции, в этом месяце его рейтинг опустился ниже процента и составил 0,81%.

Глобальный рейтинг угроз в этом месяце отметился тремя представителями файловых инфекторов: Win32/Sality (3,01%), Win32/Ramnit (1,81%) и Win32/Virut (1,15%). Причем каждый из них продемонстрировал положительную динамику роста. Рост также претерпели Win32/Dorkbot (2,01%), INF/Autorun (2,82%) и HTML/IFrame (3,28%).