win32 virut 5 что делает

Win32.Virut.5 ( Email-Worm.Win32.Warezov.jq, Win32/Virut.10192 )

Опции темы

Win32.Virut.5 ( Email-Worm.Win32.Warezov.jq, Win32/Virut.10192 )

Служба мониторинга вирусной активности компании «Доктор Веб» сообщает об обнаружении в сети Интернет нескольких модификаций вирусов, получивших наименования по классификации Dr.Web Win32.Virut.5 (Email-Worm.Win32.Warezov.jq, Win32/Virut.10192 по классификации других антивирусных вендоров) и Win32.Scproj.7573 (Backdoor.PcClient.SYX).

Как известно, уже в течение длительного периода происходит спам-рассылка известного «штормового червя», маскирующегося под поздравительную открытку и детектируемого антивирусом Dr.Web как Trojan.Packed.142. В течение последних трех дней Службой вирусного мониторинга компании «Доктор Веб» было зафиксировано распространение модификаций «штормового червя», инфицированных сложным полиморфным вирусом Win32.Virut.5, заражающего все исполняемые файлы и содержавшего функции управления инфицированными компьютерами с использованием IRC.

Помимо этого, зафиксировано распространение другого файлового вируса, получившего наименование Win32.Scproj.7573. Данный вирус заражает все исполняемые файлы на жёстких дисках компьютера, а также сменных дисках. Вирус, как правило, не меняет размер файла-оригинала жертвы, записываясь в области нулевых байтов. Заражение не сопровождается какими-либо визуальными эффектами, его признаками могут служить ошибки Explorer, сообщения тех или иных программ о нарушении целостности своих исполняемых файлов и.т.п. Вирус перехватывает у зараженных приложений доступ в сеть, поэтому может обходить политики безопасности межсетевых экранов для доверенных приложений. В своём теле содержит ссылки, по которым он может получить инструкции для своих дальнейших действий. Через определённое время после запуска заражённого Explorer, вирус сканирует сетевые ресурсы на наличие доступных для записи сетевых папок, и при обнаружении таковых заражает в них все исполняемые файлы. Вирус не заражает файлы в каталогах Windows, WINNT, System32, System, dllcache.

Обзор вируса Virus.Win32.Virut.ce

В последние годы инфицирование исполняемых файлов стало среди вирусописателей непопулярно, поскольку уровень их обнаружения с помощью эмуляции достиг высокого уровня. Однако разработчики Virut.ce этого не испугались и реализовали сложные методы ухода от детектирования путём антиэмуляции и полиморфизма.

Код Virut.ce меняется при каждом заражении, используя механизм мутации, заложенный в самом вирусе. Кроме того, чтобы сбить детектирование, разработчики вредоносной программы дополнительно обновляют вирус в среднем раз в неделю. Virut.ce — единственный вирус, который изменяется подобным образом так часто. Мутирует не только тело вируса, но и его декрипиторы (расшифровщики).

В Virut.ce реализована технология сокрытия точки входа (Entry Point Obscuring), затрудняющая обнаружение точки перехода к телу вредоносной программы. При каждом заражении исполняемого файла применяется обфускация, что представляет ещё одну трудность при детектировании.

Введение

Данная статья посвящена полиморфному заражающему вирусу Virus.Win32.Virut, а конкретно — модификации «ce».

Почему же выбор пал именно на Virut.ce?

Virut.ce — один, из наиболее популярных заражающих зловредов, которые проникают на компьютеры пользователей. Вирус заражает исполняемые файлы в системе, применяя самые современные методы, так что его сложно обнаружить, задетектировать и вылечить файлы. В настоящее время для массового распространения вредоносных файлов наиболее активно применяется server–side полиморфизм. Заражение файлов не так популярно, как это было, например, лет пять назад, ввиду того, что уровень эмуляции файлов достиг очень высокого уровня. Надо отдать должное разработчикам Virut.ce: они не побоялись трудностей, с которыми им пришлось столкнуться, применяя заражение исполняемых файлов.

Технологии, реализованные в Virut.ce, очень хорошо отражают наиболее современные методы, используемые при написании зловредов. В нём активно используется антиэмуляция и антиотладка. А именно — применяется подсчёт дельт, полученных с помощью серии инструкций rdtsc, API –функции GetTickCount, а также используется многократный вызов «Fake» API – функций.

Virut.ce — единственный вирус, который изменяется в среднем раз в неделю, что говорит о том, что его разработчики непрерывно следят за состоянием баз антивирусов и немедленно реагируют на появление соответствующих сигнатур — обновляют вирус, чтобы сбить его детектирование. Что интересно, очень грамотно продуман способ обновления версии зловреда — с помощью инфицированных html файлов.

В этой статье рассмотрены техники заражения файлов. Также не будет обойдена вниманием обфускация, которая имеет место при каждом заражении исполняемого файла. Дополнительно будет показана эволюция различных компонент вируса, начиная от его появления и заканчивая настоящим временем. Вся статистика, которая использована в статье, получена с помощью технологии KSN — Kaspersky Security Network.

Краткий обзор статистики и распространения

Самая первая модификация вируса Virut — «a» — появилась ещё в середине 2006 года. Далее шло постепенное развитие вредоносной программы, которое вылилось в появление модификации «q» в сентябре 2007 года.

Эта модификация была очень популярна в своё время, однако, сейчас встречается редко. Полноценная «поддержка» Virut.q была прекращена разработчиками во второй половине 2008 года. А в первую неделю февраля 2009 года было зарегистрировано появление модификации «ce». Промежуток времени между окончанием работы над модификацией «q» и выпуском «ce», по-видимому, был использован для разработки новых методик заражения, алгоритмов шифрования и методов антиэмуляции.

Далее в статье под словами «Virut», «Вирус» и т.д. будет подразумеваться именно Virus.Win32.Virut.ce.

В настоящее время модификация Virut.ce находится на втором месте среди всех Virus.Win32.*.*, детектируемых на компьютерах пользователей:

На графике, приведенном ниже, хорошо видно, что с течением времени активность распространения Virut.ce растет:

Функционал вируса

Пришло время рассмотреть самое основное — функционал вируса. Как известно, подавляющее большинство зловредов создаются исключительно ради извлечения выгоды. Так вот — Virut не стал исключением. По сути — это Backdoor, который вначале пытается внедриться в адресное пространство процесса «explorer.exe» («services.exe», «iexplore.exe»), а затем подключиться по IRC-протоколу к адресам irc.zief.pl, proxim.ircgalaxy.pl, с которых он ожидает команды сервера. Всё довольно стандартно, как и попытка завершения различных процессов, список которых виден на представленном ниже скриншоте. В этом списке присутствуют и процессы антивирусных программ — «nod32», «rising», «f-secure» и т.д.

Довольно интересным является заражение всех *.htm и *.html — файлов. В них дописывается следующая строка:

По этой ссылке будет происходить скачивание наиболее актуальной версии Virut с помощью эксплуатации уязвимости в PDF–файле. От версии к версии (в пределах модификации «ce») эта строка значительно меняется — например, буква «u» заменяется на «u», что является её эквивалентом. Для браузера запись значения не имеет, а вот статичные сигнатуры становятся бессильными.

Общий вид заражения и техника заражения

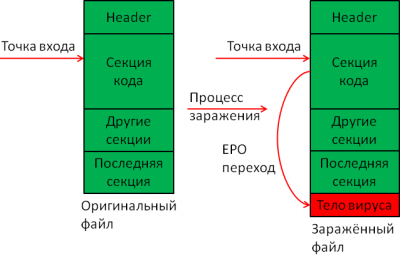

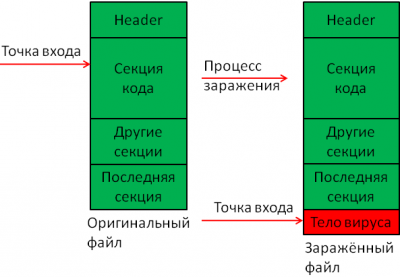

В вирусе Virut.ce для заражения применяется технология EPO или перезапись точки входа. Совместно с ней используются один или два полиморфных декриптора.

Техника EPO — Entry Point Obscuring, сокрытие точки входа, —заключается в затруднении обнаружения перехода на тело вируса. Обычно это реализуется с помощью замены либо произвольной инструкции, либо параметра инструкции перехода. Ниже приведён пример подмены инструкции и направления перехода.

Под перезаписью точки входа подразумевается изменение PE-заголовка файла, а именно перезапись поля AddressOfEntryPoint структуры IMAGE_NT_HEADERS32. Следовательно, исполнение файла начнётся сразу с вирусной составляющей.

Как упоминалось выше, вирус при заражении добавляет только один или два декриптора. Назовём их «Init» и «Main». Если дешифровщик Main располагается в каждом файле, над которым «поработал» Virut.ce, то Init встречается не всегда. Рассмотрим более подробно назначение и общий вид этого декриптора.

Основное тело вируса имеет размер от 0x4000 до 0x6000 байт и располагается в конце последней секции, которая специально для этого расширяется, и у которой выставляются флаги на запись, исполнение и чтение.

Четыре представленные схемы полностью отражают все возможные варианты заражения и изменения структуры файла.

Первичная дешифровка тела Virut.ce

Прежде чем переходить к функционалу основного тела вируса, рассмотрим Init декриптор в реальном заражённом файле.

Выше располагаются два скриншота. Первый — фрагмент заражённого файла calc.exe. На нём дополнительно отмечены границы секции кода и выделен Init дешифровщик. На втором скриншоте —дизассемблированный код Init декриптора. На иллюстрации красными овалами обведены четыре логических элемента, которые упоминались выше. В данном примере регистр ecx заполняется с помощью последовательных инструкций push — pop, а расшифровка выполняется с помощью adc.

Восстановление оригинального кода

Итак, весь код основного тела можно поделить на три группы по его назначению: восстановление оригинальной функции/точки входа, дешифровка статичного тела, выполнение вредоносной нагрузки. Прежде чем переходить к рассмотрению каждого элемента, посмотрим на структуру тела и на соответствующий фрагмент файла.

Как видно из рисунка, всё основное тело, которое дописано в конец последней секции кода, делится на два типа — зашифрованное статичное тело и исполняемый код. Исполняемая часть содержит код, который исполняет антиэмуляцию, восстанавливает оригинальную точку входа и/или функцию, дешифрует статичное тело. Она «размазана» по основному телу и может располагаться как целиком вверху/внизу, так и может быть разбита на две составляющие. Что интересно, исполняемая часть ещё и сильно обфусцирована. Для антивирусных компаний это является одной из трудностей при детектировании, так как статичные элементы в исходном файле отсутствуют, а статичное тело, очевидно, всегда зашифровано с разными ключами и/или алгоритмами, но об этом далее.

Выше представлен скриншот фрагмента файла, заражённого Virus.Win32.Virut.ce. Красным овалом обведена исполняемая часть основного тела вируса, её также можно найти визуально по значительной бОльшей концентрации нулевых байтов. В этом примере вирус не использовал Init Decryptor при заражении, иначе все области выглядели бы примерно одинаково и были зашифрованы.

Если исключить обфускацию, то в машинных кодах, в самом простом случае, восстановление точки входа и/или функции будет происходить следующим образом (считаем, что была заменена функция GetModuleHandleA):

Этот код полностью соответствует логике работы всего блока. Теперь проследим за изменением всех этапов во времени. Единственный пункт, который не будет подробно рассматриваться, — второй (сохранение оригинального содержимого регистров), так как этот элемент всегда реализуется с помощью инструкции PUSHAD.

Теперь приступим к подробному рассмотрению каждого из этапов логической схемы работы блока.

Рассмотрим последний этап — восстановление непосредственно адреса оригинальной точки входа или адреса пропатченого CALL’а. Его изменение происходит практически непрерывно — в среднем, каждые 2 — 3 недели.

После вызова инструкции PUSHAD указатель на стек — регистр ESP уменьшится на 0×20, следовательно, в [ESP + 20h] будет находить значение, заполненное последней инструкцией CALL. К этому значению применяется арифметическая/логическая операция и получается необходимое нам значение.

На скриншоте ниже приведен фрагмент зараженного файла, содержащий все описанные выше операции (отмечены красным овалом).

Обфускация была исключена из примерного кода для упрощения понимания, однако, её активно используют во всех участках файла, дописанных вирусом (Init декриптор, вся исполняемая часть основного тела). Именно обфускация полностью ограничивает использование статичных сигнатур, так как код после её применения становится полностью изменённым (по содержимому, но не по функционалу). Примеры инструкций, которые используются в качестве «мусора», т.е. не несущих какой — либо функциональной нагрузки:

Под «reg1» и «reg2» подразумеваются разные регистры, а под «reg» — одинаковые, в пределах одного выражения. Арифметические/логические операции, где правый операнд произволен — ADC reg, const; SBB reg, const; XOR reg, const; и т.п.

На скриншотах ниже элементы обфускации отмечены красным овалом:

На левом скриншоте очень хорошо видно, что бесполезные инструкции занимают 70–80% всего кода. Выше были приведены не все возможные варианты обфускации, а наиболее часто используемые. От версии к версии добавляются новые варианты.

Нами была рассмотрена первая часть исполнения основного тела вируса. Этапы, в которых реализуются разнообразные антиэмуляционные и антиотладочные приёмы, будут опущены, поэтому сразу перейдём к Main декриптору.

Дешифровка основного тела

Переход к коду, отвечающему за дешифровку, осуществляется после начальных приготовлений вируса — восстановления пропатченного кода, создания именованного объекта, получения адресов используемых функций из системных библиотек, анти-циклов.

Что интересно, если рассматривать Main декриптор из дизассемблера, то код будет выглядеть бессмысленно, так как происходит вызов инструкции RETN, которая передаёт управление в совершенно произвольное место. Дело в том, что перед тем, как начать исполнение основной дешифровки, инструкция RETN (0C3h) изменяется на CALL (0E8h). Выполняется это с помощью инструкции вида:

где EBP указывает на адрес инструкции, следующей за CALL, а bytereg — один из байтовых регистров.

Следовательно, можно считать, что цикл дешифровки будет начинаться после исправления RETN на CALL. Далее следует цикл дешифровки, который обфусцирован, как и всё остальное тело. Мало того, что используемых алгоритмов довольно много, так они ещё и не элементарны, в отличие от тех, что используются в Init декрипторе. Как правило, используется от двух до шести логических/арифметических операций в связке. Во всех алгоритмах регистр EDX содержит ключ расшифровки, а EAX — виртуальный адрес начала статичного тела. Регистры заполняются с помощью инструкций вида:

В EBP содержится адрес, который следует за инструкцией CALL, и упоминался ранее, при рассмотрении первого этапа логической схемы, ответственной за восстановление оригинальной части файла. Инструкции, ответственные за эти две операции, также претерпевали изменения, однако их рассматривать мы не будем.

Отразить всё многообразие используемых алгоритмов довольно сложно, поэтому приведено лишь несколько самых интересных из них:

ROL DX, 4

XOR [EAX], DL

IMUL EDX, EDX, 13h

ADD [EAX], DL

ROL DX, 5

IMUL EDX, 13h

XOR [EAX], DH

ADD [EAX], DL

XCHG DH, DL

IMUL EDX, 1Fh

XOR [EAX], DH

XCHG DH, DL

ADD [EAX], DH

IMUL EDX, 1Fh

XOR [EAX], DL

ADD [EAX], DH

IMUL EDX, 2Bh

XCHG DH, DL

От версии к версии происходило изменение используемых инструкций, однако чёткую тенденцию проследить не удалось — относительно простые алгоритмы сменялись довольно сложными и наоборот. По — видимому, для разработчиков главной целью было использовать алгоритм, устойчивый к возможному подбору. Этим можно объяснить как и непрерывное изменение алгоритмов, так и отсутствие логики изменения.

Выше представлен скриншот, содержащий фрагмент дизассемблированного кода Main декриптора. Красным овалом отмечены «полезные» инструкции, о которых до этого шла речь. Здесь также присутствуют бесполезные операции, которые являются продуктом обфускации.

Продолжая рассказ об исполнении заражённого файла, перейдём к исполнению вредоносного функционала файла в уже расшифрованном статичном теле. Его исполнение, как правило, начинается с инструкции CALL с маленькой дельтой перехода — для того чтобы вычислить виртуальный адрес начала исполнения и использовать его в дальнейшем для адресации.

Удаление Win32.Virut: Удалите Win32.Virut Навсегда

Описание угрозы

Имя исполняемого файла:

Win32.Virut

(random).exe

Virus

Win32 (Windows XP, Windows Vista, Windows Seven, Windows 8)

Метод заражения Win32.Virut

Win32.Virut копирует свои файл(ы) на ваш жёсткий диск. Типичное имя файла (random).exe. Потом он создаёт ключ автозагрузки в реестре с именем Win32.Virut и значением (random).exe. Вы также можете найти его в списке процессов с именем (random).exe или Win32.Virut.

Если у вас есть дополнительные вопросы касательно Win32.Virut, пожалуйста, заполните эту форму и мы вскоре свяжемся с вами.

Скачать утилиту для удаления

Скачайте эту программу и удалите Win32.Virut and (random).exe (закачка начнется автоматически):

* SpyHunter был разработан американской компанией EnigmaSoftware и способен удалить удалить Win32.Virut в автоматическом режиме. Программа тестировалась на Windows XP, Windows Vista, Windows 7 и Windows 8.

Функции

Скачайте утилиту для удаления Win32.Virut от российской компании Security Stronghold

Если вы не уверены какие файлы удалять, используйте нашу программу Утилиту для удаления Win32.Virut.. Утилита для удаления Win32.Virut найдет и полностью удалит Win32.Virut и все проблемы связанные с вирусом Win32.Virut. Быстрая, легкая в использовании утилита для удаления Win32.Virut защитит ваш компьютер от угрозы Win32.Virut которая вредит вашему компьютеру и нарушает вашу частную жизнь. Утилита для удаления Win32.Virut сканирует ваши жесткие диски и реестр и удаляет любое проявление Win32.Virut. Обычное антивирусное ПО бессильно против вредоносных таких программ, как Win32.Virut. Скачать эту упрощенное средство удаления специально разработанное для решения проблем с Win32.Virut и (random).exe (закачка начнется автоматически):

Функции

Наша служба поддержки готова решить вашу проблему с Win32.Virut и удалить Win32.Virut прямо сейчас!

Оставьте подробное описание вашей проблемы с Win32.Virut в разделе Техническая поддержка. Наша служба поддержки свяжется с вами и предоставит вам пошаговое решение проблемы с Win32.Virut. Пожалуйста, опишите вашу проблему как можно точнее. Это поможет нам предоставит вам наиболее эффективный метод удаления Win32.Virut.

Как удалить Win32.Virut вручную

Эта проблема может быть решена вручную, путём удаления ключей реестра и файлов связанных с Win32.Virut, удалением его из списка автозагрузки и де-регистрацией всех связанных DLL файлов. Кроме того, отсутствующие DLL файлы должны быть восстановлены из дистрибутива ОС если они были повреждены Win32.Virut.

Чтобы избавиться от Win32.Virut, вам необходимо:

1. Завершить следующие процессы и удалить соответствующие файлы:

Предупреждение: вам необходимо удалить только файлы, контольные суммы которых, находятся в списке вредоносных. В вашей системе могут быть нужные файлы с такими же именами. Мы рекомендуем использовать Утилиту для удаления Win32.Virut для безопасного решения проблемы.

2. Удалите следующие папки:

3. Удалите следующие ключи и\или значения ключей реестра:

Предупреждение: Если указаны значения ключей реестра, вы должны удалить только указанные значения и оставить сами ключи нетронутыми. Мы рекомендуем использовать Утилиту для удаления Win32.Virut для безопасного решения проблемы.

Как предотвратить заражение рекламным ПО? Мы рекомендуем использовать Adguard:

4. Сбросить настройки браузеров

Win32.Virut иногда может влиять на настройки вашего браузера, например подменять поиск и домашнюю страницу. Мы рекомендуем вам использовать бесплатную функцию «Сбросить настройки браузеров» в «Инструментах» в программе Spyhunter Remediation Tool для сброса настроек всех браузеров разом. Учтите, что перед этим вам надо удалить все файлы, папки и ключи реестра принадлежащие Win32.Virut. Для сброса настроек браузеров вручную используйте данную инструкцию:

Для Internet Explorer

Если вы используете Windows XP, кликните Пуск, и Открыть. Введите следующее в поле Открыть без кавычек и нажмите Enter: «inetcpl.cpl».

Если вы используете Windows 7 или Windows Vista, кликните Пуск. Введите следующее в поле Искать без кавычек и нажмите Enter: «inetcpl.cpl».

Выберите вкладку Дополнительно

Под Сброс параметров браузера Internet Explorer, кликните Сброс. И нажмите Сброс ещё раз в открывшемся окне.

Выберите галочку Удалить личные настройки для удаления истории, восстановления поиска и домашней страницы.

После того как Internet Explorer завершит сброс, кликните Закрыть в диалоговом окне.

Предупреждение: В случае если это не сработает используйте бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

Найдите папку установки Google Chrome по адресу: C:\Users\»имя пользователя»\AppData\Local\Google\Chrome\Application\User Data.

В папке User Data, найдите файл Default и переименуйте его в DefaultBackup.

Запустите Google Chrome и будет создан новый файл Default.

Настройки Google Chrome сброшены

Предупреждение: В случае если это не сработает используйте бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

Для Mozilla Firefox

В меню выберите Помощь > Информация для решения проблем.

Кликните кнопку Сбросить Firefox.

После того, как Firefox завершит, он покажет окно и создаст папку на рабочем столе. Нажмите Завершить.

Предупреждение: Так вы потеряте выши пароли! Рекомендуем использовать бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.