winhost xyz что это

Winhost xyz что это

This is the default welcome page used to test the correct operation of the Apache2 server after installation on Debian systems. If you can read this page, it means that the Apache HTTP server installed at this site is working properly. You should replace this file (located at /var/www/html/index.html) before continuing to operate your HTTP server.

If you are a normal user of this web site and don’t know what this page is about, this probably means that the site is currently unavailable due to maintenance. If the problem persists, please contact the site’s administrator.

Debian’s Apache2 default configuration is different from the upstream default configuration, and split into several files optimized for interaction with Debian tools. The configuration system is fully documented in /usr/share/doc/apache2/README.Debian.gz. Refer to this for the full documentation. Documentation for the web server itself can be found by accessing the manual if the apache2-doc package was installed on this server.

The configuration layout for an Apache2 web server installation on Debian systems is as follows:

By default, Debian does not allow access through the web browser to any file apart of those located in /var/www, public_html directories (when enabled) and /usr/share (for web applications). If your site is using a web document root located elsewhere (such as in /srv) you may need to whitelist your document root directory in /etc/apache2/apache2.conf.

The default Debian document root is /var/www/html. You can make your own virtual hosts under /var/www. This is different to previous releases which provides better security out of the box.

Please use the reportbug tool to report bugs in the Apache2 package with Debian. However, check existing bug reports before reporting a new bug.

Please report bugs specific to modules (such as PHP and others) to respective packages, not to the web server itself.

ntvdm.exe и троян

А также SPiderGate находит

BAT.KillAV.9 и Trojan.PWS.Stealer.24943

на http: winhost.xyz\update\test2.rar

Хотя я на этот сайт не захожу. Наверное сам комп к нему обращается.

При этом на компе появляется процессы ntvdm.exe и грузят процерр до 100%

Сканирование Доктор Веб и Касперским ничего не находит на компьютере.

Помогите вылечить комп.

Скриншоты и лог Доктор Веб прилагаю

Прикрепленные файлы:

1. Если Вы подозреваете у себя на компьютере вирусную активность и хотите получить помощь в этом разделе,

2. Если у Вас при включении компьютера появляется окно с требованием перечислить некоторую сумму денег и при этом блокируется доступ к рабочему столу,

— попытайтесь найти коды разблокировки здесь https://www.drweb.com/xperf/unlocker/

— детально опишите как выглядит это окно (цвет, текст, количество кнопок, появляется ли оно до появления окна приветствия Windows или сразу же после включении компьютера);

— дождаться ответа аналитика или хелпера;

3. Если у Вас зашифрованы файлы,

Внимание! Услуга по расшифровке файлов предоставляется только лицензионным пользователям продуктов Dr.Web, у которых на момент заражения была установлена коммерческая лицензия Dr.Web Security Space не ниже версии 9.0, Антивирус Dr.Web для Windows не ниже версии 9.0 или Dr.Web Enterprise Security Suite не ниже версии 6.0. подробнее.

Что НЕ нужно делать:

— лечить и удалять найденные антивирусом вирусы в автоматическом режиме или самостоятельно. Можно переместить всё найденное в карантин, а после спросить специалистов или не предпринимать никаких действий, а просто сообщить название найденных вирусов;

— переустанавливать операционную систему;

— менять расширение у зашифрованных файлов;

— очищать папки с временными файлами, а также историю браузера;

— использовать самостоятельно без консультации с вирусным аналитиком Dr. Web дешифраторы из «Аптечки сисадмина» Dr. Web;

— использовать дешифраторы рекомендуемые в других темах с аналогичной проблемой.

Для этого проделайте следующее:

Помогите избавиться от вредоносного ПО

После удаления вируса с компьютера остались побочные явления.

В начале рабочего дня пк работает нормально, но ближе к обеду начинает подвисать.

Логи прилогаю. В сети есть еще несколько пк с подобными симптомами.

Прикрепленные файлы:

1. Если Вы подозреваете у себя на компьютере вирусную активность и хотите получить помощь в этом разделе,

2. Если у Вас при включении компьютера появляется окно с требованием перечислить некоторую сумму денег и при этом блокируется доступ к рабочему столу,

— попытайтесь найти коды разблокировки здесь https://www.drweb.com/xperf/unlocker/

— детально опишите как выглядит это окно (цвет, текст, количество кнопок, появляется ли оно до появления окна приветствия Windows или сразу же после включении компьютера);

— дождаться ответа аналитика или хелпера;

3. Если у Вас зашифрованы файлы,

Внимание! Услуга по расшифровке файлов предоставляется только лицензионным пользователям продуктов Dr.Web, у которых на момент заражения была установлена коммерческая лицензия Dr.Web Security Space не ниже версии 9.0, Антивирус Dr.Web для Windows не ниже версии 9.0 или Dr.Web Enterprise Security Suite не ниже версии 6.0. подробнее.

Что НЕ нужно делать:

— лечить и удалять найденные антивирусом вирусы в автоматическом режиме или самостоятельно. Можно переместить всё найденное в карантин, а после спросить специалистов или не предпринимать никаких действий, а просто сообщить название найденных вирусов;

— переустанавливать операционную систему;

— менять расширение у зашифрованных файлов;

— очищать папки с временными файлами, а также историю браузера;

— использовать самостоятельно без консультации с вирусным аналитиком Dr. Web дешифраторы из «Аптечки сисадмина» Dr. Web;

— использовать дешифраторы рекомендуемые в других темах с аналогичной проблемой.

Для этого проделайте следующее:

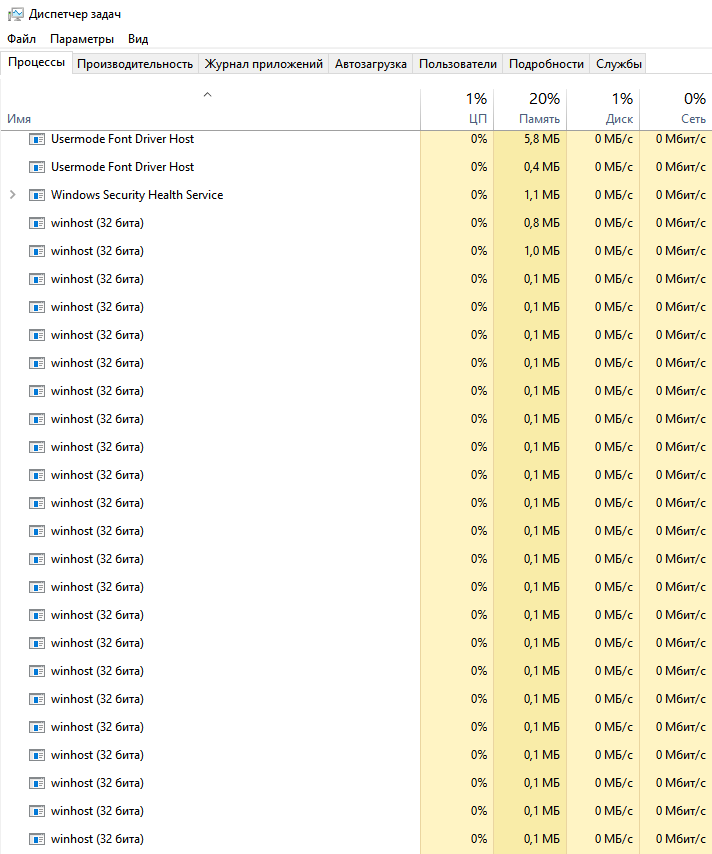

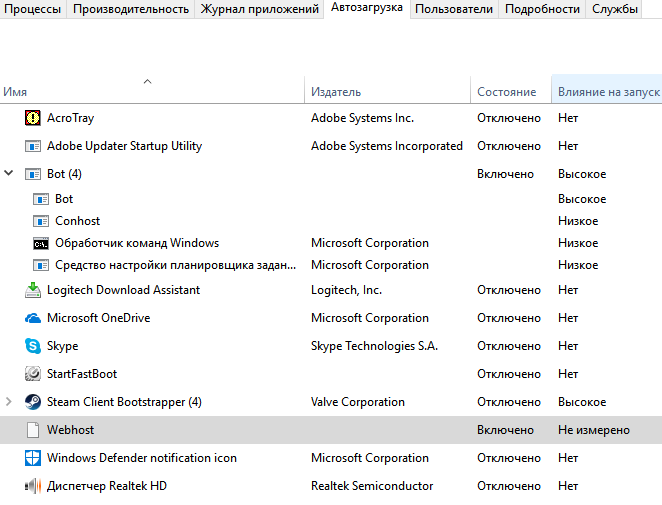

Что за процессы такие в системе — winhost, bot, webhost? Почему winhost’ов становится тысячи?

В свойствах и подробностях ничего нет. Расположение только:

C:\Users\%username%\AppData\Roaming\Microsoft\Windows

Перезагрузил. Процессов стало меньше сотни, но со временем их количество увеличивается, сильно.

Далее в автозагрузке заметил вот таких вот странных кренделей: «bot» и «webhost». Причем у обоих расположение и файл одинаковые:

file:///C:\Users\%username%\AppData\Roaming\Windows\Bot.exe

Расположение похоже на первого героя этого вопроса, но есть разница в двух расположениях:

Roaming\Microsoft\Windows

Roaming\Windows

res2001, как всё это делать? вот у меня флешка есть, что на нее записать чтобы проделать всё это?

а что насчёт моего вопроса? (про то, что записать на флешку)

Или касперского будет достаточно?

Там обычная винда будет с кучей разного предустановленного полезного софта, инструкция по заливке на флэшку есть в каталоге Docs.

При загрузке будет запрос на подключение к установленной винде, укажите каталог с виндой на жестком диске.

Запустите файловый менеджер (проводник сгодится или что-нибудь другое, там есть аналог тотал командера) найдете файлы, запомните имена, файлы удалите.

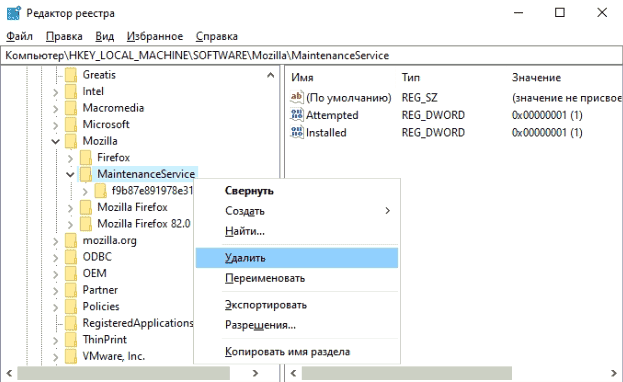

Запустите редактор внешнего реестра (название не скажу, но там он в меню присутствует), поищите по именам файлов, ключи можно удалить. Если ветка реестра ни какая-нибудь «системная», то можно удалить и всю ветку.

Кстати, если антивирус уже отработал, то вы можете ничего не найти. Но проверить не повредит.

Как ЛЕЧИТЬ «WINHOSTER.EXE» вирус (PUP.Adware.WINHOSTER) в браузерах: пошаговая инструкция

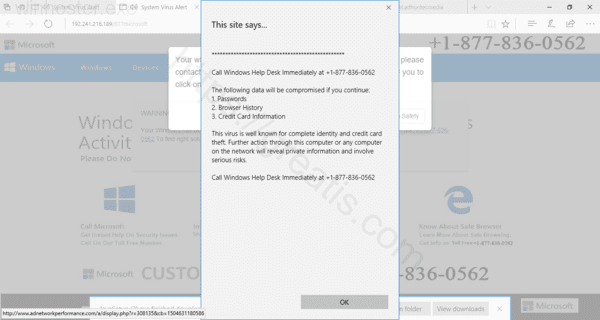

WINHOSTER.EXE — это вирус, который показывает всплывающую рекламу в браузере.

Как происходит заражение рекламным вирусом WINHOSTER.EXE?

Мой братишка — заядлый геймер. Что ни зайду в гости — он постоянно во что-то рубится. Иногда я думаю, что ест, спит и справляет нужду — тоже возле компьютера. Играет просто во все, что движется. Онлайн, оффлайн…

В общем, скачивает он порядочное количество всякого интернет мусора, не обращая внимание на содержимое и безопасность установочного процесса. Все, что он инсталлирует — он инсталлирует по-умолчанию. Так же быстрее! Короче, я не был удивлен, когда вчера он пожаловался мне, что подцепил очередной рекламный вирус — WINHOSTER.EXE.

Сейчас очень популярно стало дополнять инсталяционные пакеты всяческим мусорным софтом, которое, вообще говоря, вам вовсе и не нужно. Более того, иногда оно даже потенциально опасно. Одним из примеров такого нежелательного программного обеспечения и служит рекламный вирус WINHOSTER.EXE. Звучит просто как имя сайта. Но на самом деле данный зловред начинает заваливать вас назойливой рекламой с момента заражения вашего компьютера.

Как избежать заражения вирусом WINHOSTER.EXE или иным зловредом?

Прежде всего никогда не устанавливайте новое программное обеспечение по-умолчанию. Всегда обращайте внимание на опции установки. Внимательно смотрите, не предлагается ли установить дополнительно и ненужное вам программное обеспечение. От его установки лучше отказаться. Помните: потратьте сейчас на минуту больше своего времени, и вы избежите геморроя по расчистке своего компьютера в будущем!

«Ну а что делать, если я уже заразился вирусом?», — спросите вы.

Без паники, пару методов я набросал. Как всегда: ручками, и машиной. Угадайте, какой предпочитаю я?

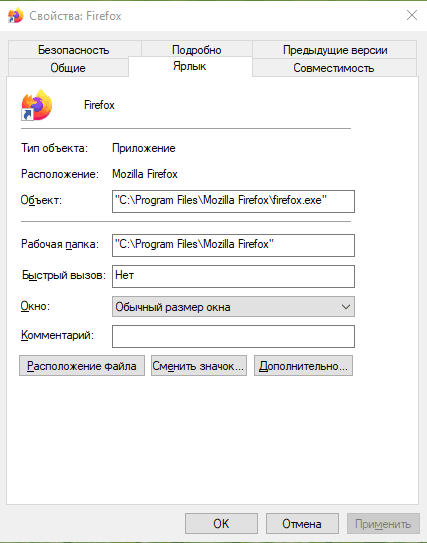

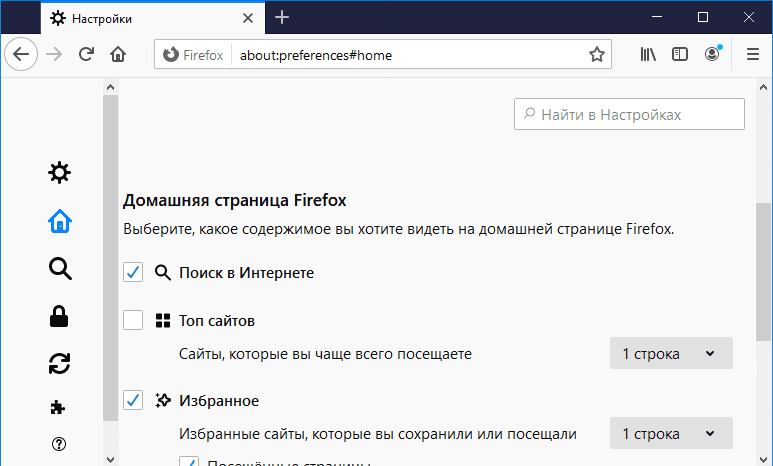

Инструкция по ручному удалению рекламного вируса WINHOSTER.EXE

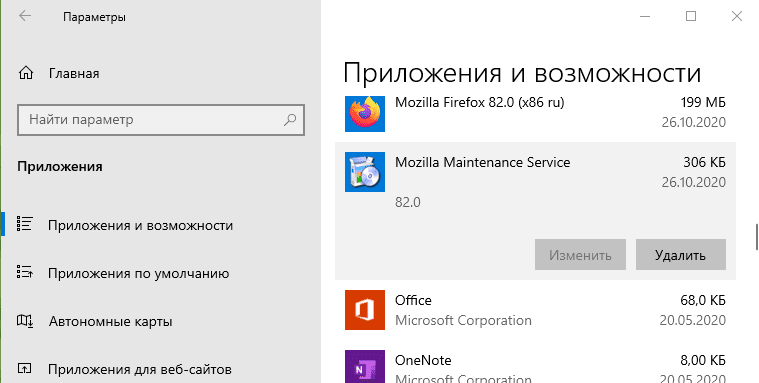

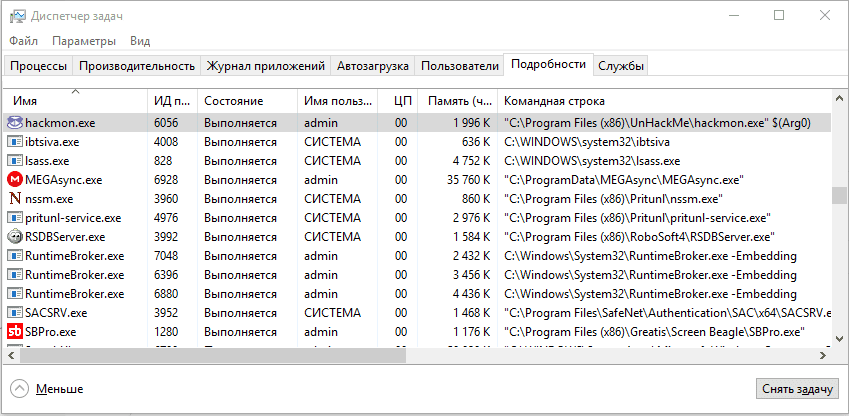

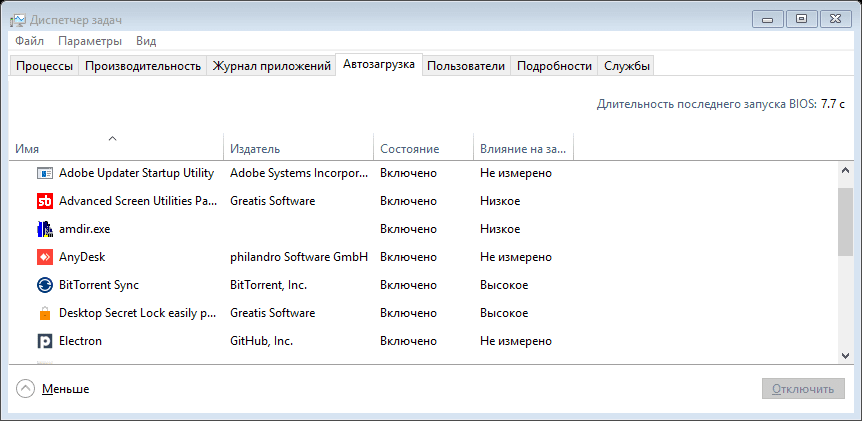

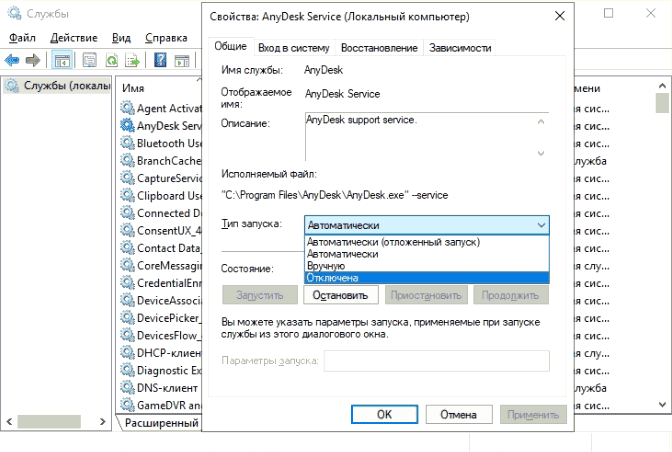

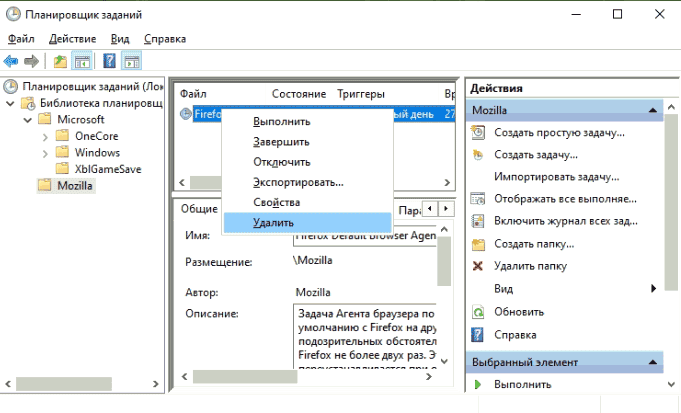

Для того, чтобы самостоятельно избавиться от рекламы WINHOSTER.EXE, вам необходимо последовательно выполнить все шаги, которые я привожу ниже:

И все же автоматика лучше!

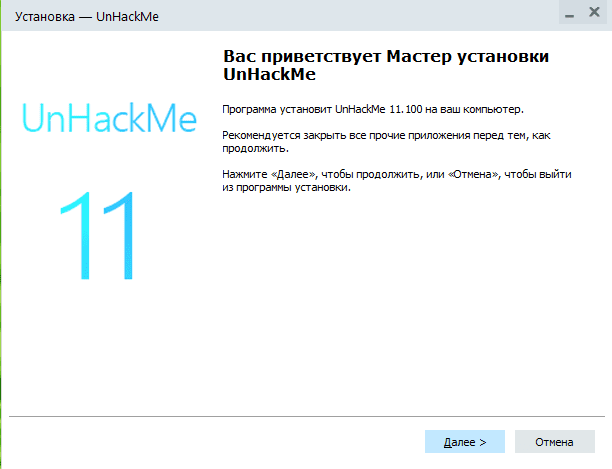

Если ручной метод — не для вас, и хочется более легкий путь, существует множество специализированного ПО, которое сделает всю работу за вас. Я рекомендую воспользоваться UnHackMe от Greatis Software, выполнив все по пошаговой инструкции.

Шаг 1. Установите UnHackMe. (1 минута)

Шаг 2. Запустите поиск вредоносных программ в UnHackMe. (1 минута)

Шаг 3. Удалите вредоносные программы. (3 минуты)

UnHackMe выполнит все указанные шаги, проверяя по своей базе, всего за одну минуту.

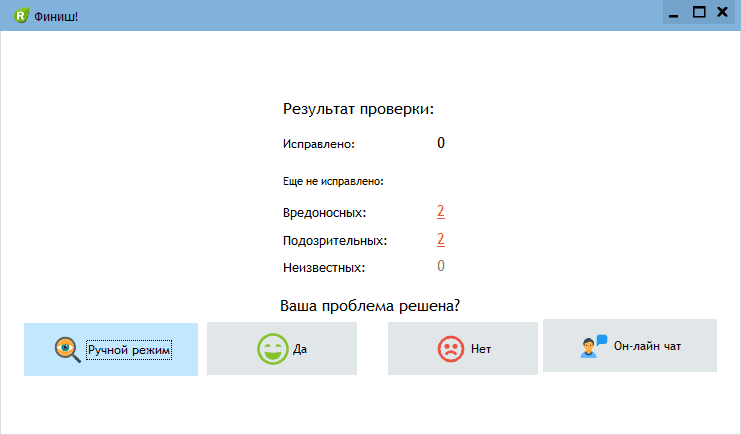

При этом UnHackMe скорее всего найдет и другие вредоносные программы, а не только редиректор на WINHOSTER.EXE.

При ручном удалении могут возникнуть проблемы с удалением открытых файлов. Закрываемые процессы могут немедленно запускаться вновь, либо могут сделать это после перезагрузки. Часто возникают ситуации, когда недостаточно прав для удалении ключа реестра или файла.

UnHackMe легко со всем справится и выполнит всю трудную работу во время перезагрузки.

И это еще не все. Если после удаления редиректа на WINHOSTER.EXE какие то проблемы остались, то в UnHackMe есть ручной режим, в котором можно самостоятельно определять вредоносные программы в списке всех программ.

Итак, приступим:

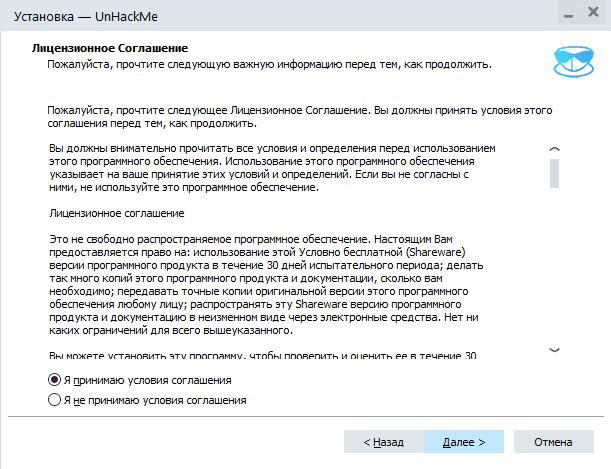

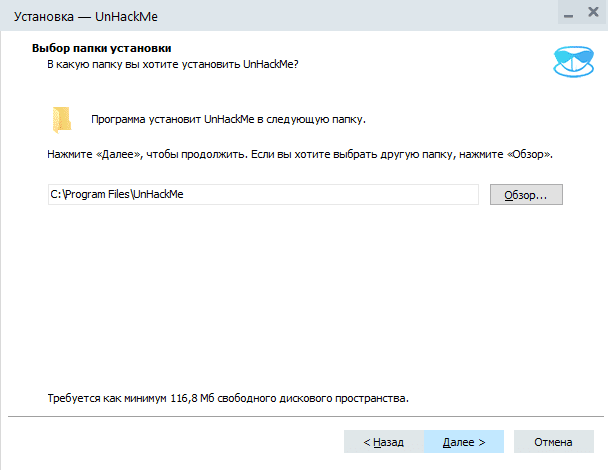

Шаг 1. Установите UnHackMe (1 минута).

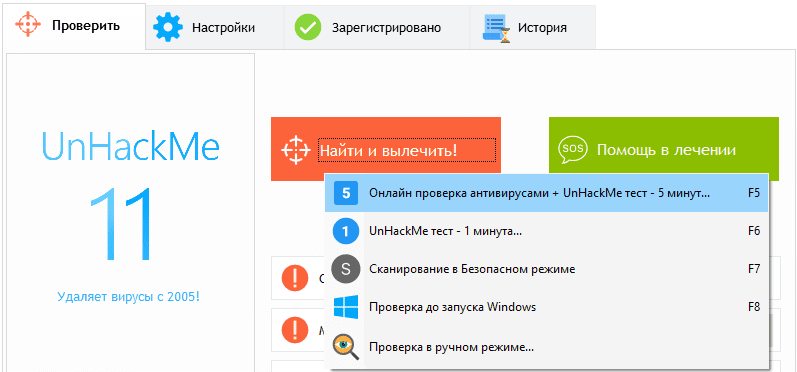

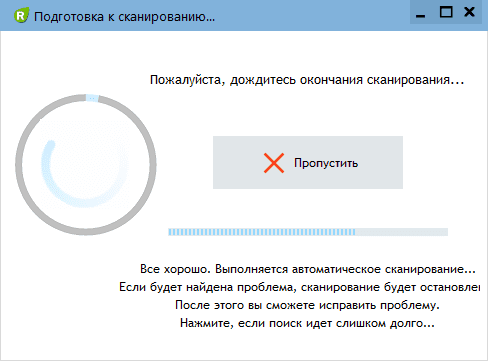

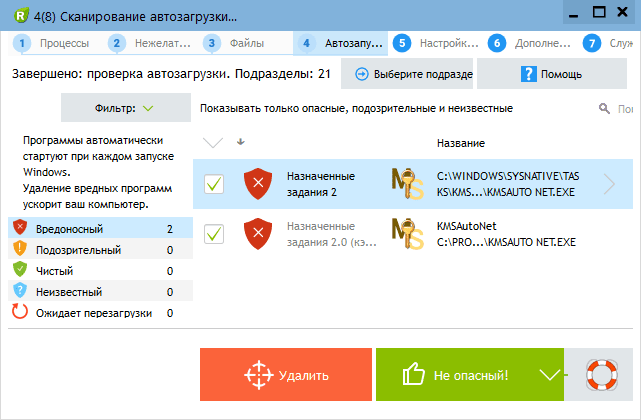

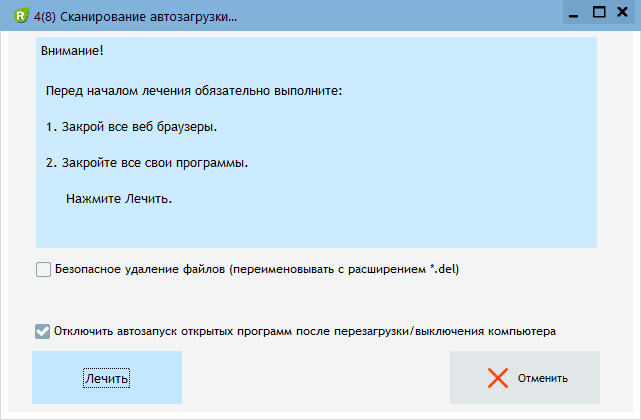

Шаг 2. Запустите поиск вредоносных программ в UnHackMe (1 минута).

Шаг 3. Удалите вредоносные программы (3 минуты).

Итак, как вы наверное заметили, автоматизированное лечение значительно быстрее и проще! Лично у меня избавление от вируса WINHOSTER.EXE заняло 5 минут! Поэтому я настоятельно рекомендую использовать UnHackMe для лечения вашего компьютера от любых нежелательных программ!